Dolphin

Dolphin

статая же книга

Есть новее? тащи...

Или что-то изменилось с тех пор в архитектуре, а я не знаю? )

Есть новее? тащи...

Или что-то изменилось с тех пор в архитектуре, а я не знаю? )

Да. Cyrus загнулись.

Dolphin

Dolphin

Да. Cyrus загнулись.

Какие тут порой вопросы задают....

Можно как минимум здесь подчерпнуть знаний ;)

Ivan

Ivan

В то время мне больше статьи ms rem а нравились... недавно скачивал архив с wikileaks там описывались простые методы обхода антивирусов... пример делаешь бесконечный цикл в течении 30 секунд и антивирус его не анализирует... еще пример выделяешь несколько гигов памяти и антивирус так же прорускает файл...

Dolphin

Dolphin

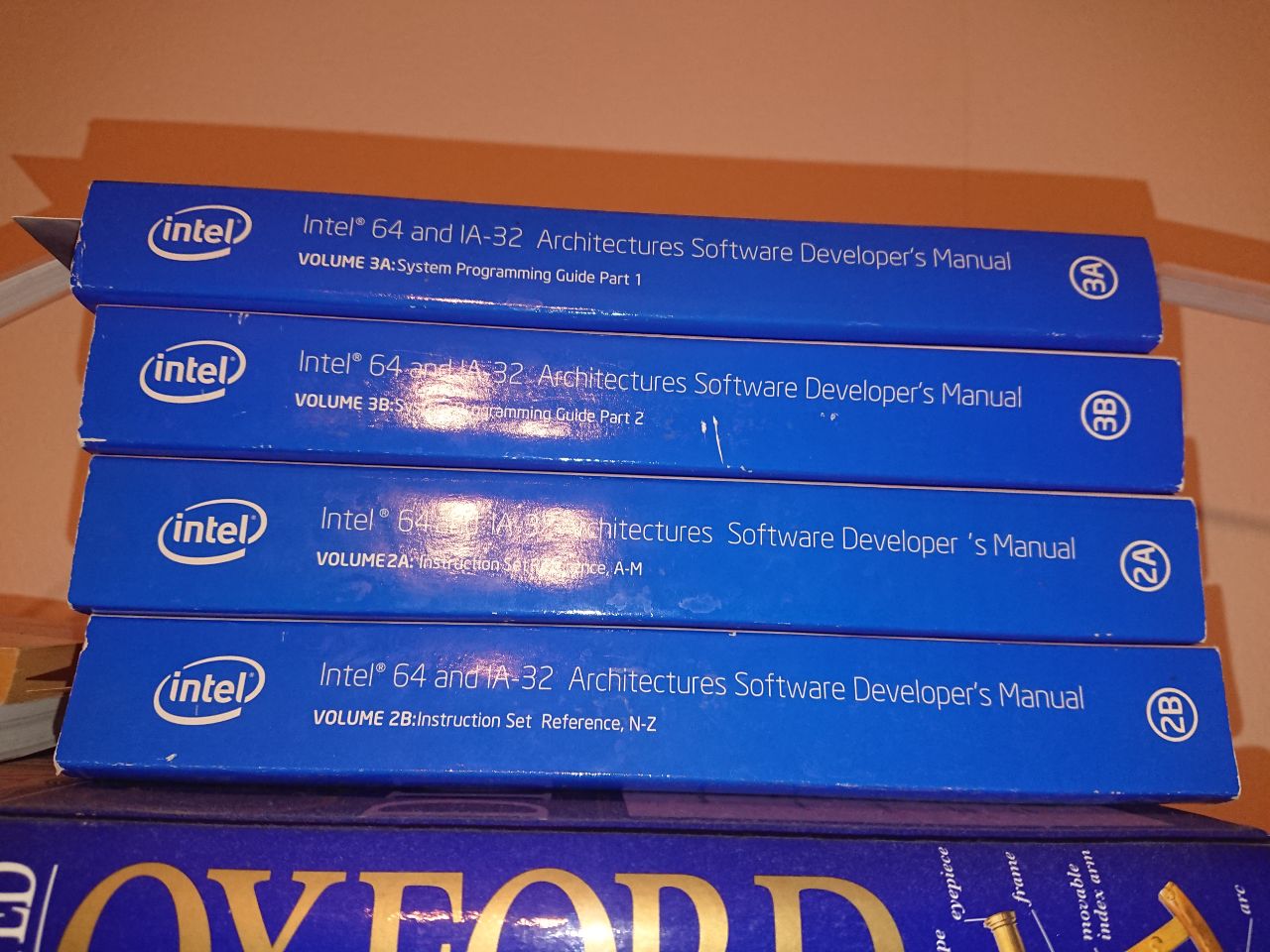

#book

Practical reverse engineering: x86, x64, arm, windows kernel, reversing tools, and obfuscation

Anonymous

Anonymous

В то время мне больше статьи ms rem а нравились... недавно скачивал архив с wikileaks там описывались простые методы обхода антивирусов... пример делаешь бесконечный цикл в течении 30 секунд и антивирус его не анализирует... еще пример выделяешь несколько гигов памяти и антивирус так же прорускает файл...

Давно уже на это эвристики написаны. Аналитики тоже обвчные люди которые вот в таких чатиках сидят) и не только

Anonymous

Anonymous

Обходит в основном то, о чем не знает никто кроме продавца и покупателя. Так что это все максимум для истории и общего развития

#root его звали, вроде этот чел даже во флуде писал

Оно мне неоднократно расправой угрожало... и, похоже, не мне одному.

електр🟢нік ✙🟠рчбеч ඞ

електр🟢нік ✙🟠рчбеч ඞ

Vladimir

Vladimir

Я потыкал по 0xFE00'0020 - но при попытке обращения ловллю сегфолт.

Сегфолт и физические адреса как связаны друг с другом?

Vladimir

Vladimir

я просто не уверен, что могу к физическому адресу обратиться так просто, как хотелось-бы.

раньше можно было маппингом /dev/mem в линухе, сейчас не уверен, что он даёт доступ к произвольному физ. адресу

Vladimir

Vladimir

как я понимаю, перейти в реальный режим я тоже не смогу из юзерспейса?

в реальный режим под современной осью можно, но траха не то что много, а очень много, а пользы ноль

firther

firther

из под-юзерспейса никак, а как ты себе это представляешь?

Вот я так-же подумал вчера вечером.

Vladimir

Vladimir

Что достучаться из защищенного режима по физическому адресу - не реально

из нулевого кольца сколько угодно

Ivan

Ivan

тебе же написали из виндовз через драйвер, если хочешь посмотреть значение установи отладчик режима ядра)

Vladimir

Vladimir

из третьего - на то он и защищённый режим, чтобы обеспечить безопасность и стабильность системы

firther

firther

тебе же написали из виндовз через драйвер, если хочешь посмотреть значение установи отладчик режима ядра)

Если можно об этом что-то почитать/потыкать- буду благодарен

Ivan

Ivan

https://docs.microsoft.com/en-us/windows-hardware/drivers/debugger/getting-started-with-windbg--kernel-mode-

Vladimir

Vladimir

Если можно об этом что-то почитать/потыкать- буду благодарен

Intel Software Developer Manual :)

Vyacheslav

Vyacheslav

В win это в принципе бесполезная затея?

Если свои дескрипторы выставить, то небесполезная. Но важно не задеть ничего, а то рандомные BSOD'ы появятся

Vladimir

Vladimir

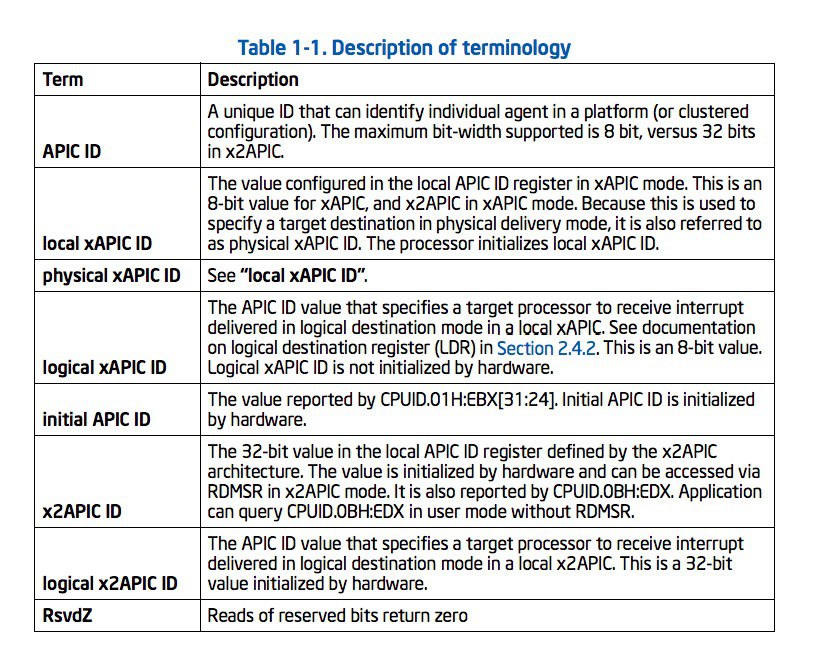

Тут Ivan подкинул идею попробовать через MSR процессора попробовать писать/читать в APIC

это x2APIC. Во-первых, он есть не во всех процах, во-вторых его надо явно разрешить в операционке, и в-третьих MSR тоже доступны только из нулевого кольца

Ivan

Ivan

это x2APIC. Во-первых, он есть не во всех процах, во-вторых его надо явно разрешить в операционке, и в-третьих MSR тоже доступны только из нулевого кольца

cpuid обычная иструкция доступная из 3 кольца

Vladimir

Vladimir

cpuid обычная иструкция доступная из 3 кольца

Ну покажет наличие x2APIC. Дальше нужен привелигированный доступ, и потом операционка не обязана работать в этом режиме.

Eugene

Eugene

Кто мне скажет, что за прикол в VS ? При попытке сделать ассемблерную вставку для х64 кода студия ругается на отсутствие точки с запятой после каждого слова.

Т.е. пишу банально:

__asm {

mov rax,rcx

}

Кричит, что после mov нужна точка с запятой.

JeisonWi

JeisonWi

Maksym

Maksym

Aiwan \ (•◡•) / _bot

Aiwan \ (•◡•) / _bot