Основная почта была на Яндексе, резервный на gmail. Вопрос как поменять основную почту на резервную не имея доступ в личный кабинет?

Тоже в техподдержке спросите.

Yury

Yury

Добрый вечер,

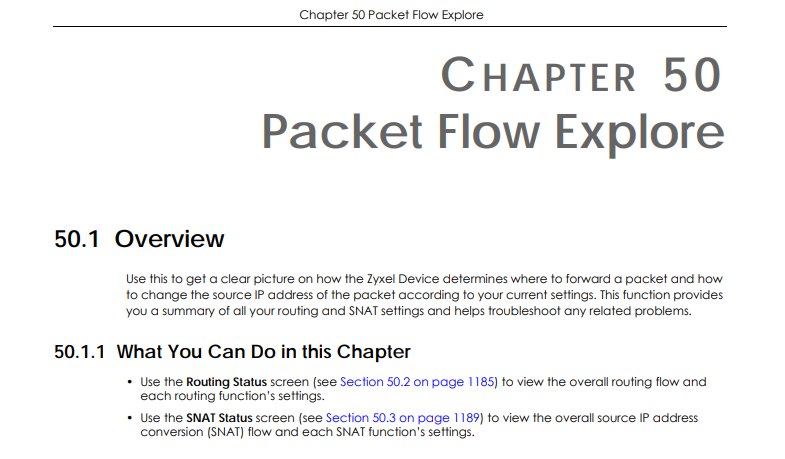

Есть пару вопросов по работе Zywall

1) Может кто поделится документом (или хотя бы картинкой), где наглядно было бы представлена схема обработки трафика фаерволом, от момента получения получения пакета на входящем интерфейсе и до отправки пакета с исходящего интерфейса

2) Есть ли у Zywall функционал, аналогичный Cisco packet-tracer, т.е. что бы можно было бы проверить логику обработки пакета самим фаерволом?

Yury

Yury

ну да, в целом смысл packet flow у любого вендора одинаков, понять основные этапы и и последовательность обработки пакетов

Dmitry

Dmitry

ну да, в целом смысл packet flow у любого вендора одинаков, понять основные этапы и и последовательность обработки пакетов

Видел такую схему, есть точно. Скорее всего на сайте в серии ATP или USG FLEX... Не подскажу щас ссылку. 🙏

Александр

Александр

Видел такую схему, есть точно. Скорее всего на сайте в серии ATP или USG FLEX... Не подскажу щас ссылку. 🙏

Такое было в презентациях на вебинарах о выходящих новинках USG Flex. Слайды для презентаций может остались?

Yury

Yury

Такое было в презентациях на вебинарах о выходящих новинках USG Flex. Слайды для презентаций может остались?

Ну вот нагуглить не получается ничего подобного. Из этого вытекает второй вопрос, а есть ли у zyxel инструментарий, который позволял бы проверить логику обработки пакета от входящего до исходящего интерфейса?

Александр

Александр

ну да, в целом смысл packet flow у любого вендора одинаков, понять основные этапы и и последовательность обработки пакетов

https://www.youtube.com/watch?v=ihpzffS3_EU

со 2й секунды. Подойдёт?

Александр

Александр

Ну вот нагуглить не получается ничего подобного. Из этого вытекает второй вопрос, а есть ли у zyxel инструментарий, который позволял бы проверить логику обработки пакета от входящего до исходящего интерфейса?

https://www.youtube.com/@ZyxelRussia/videos тут искали? Ролик выше там был.

Александр

Александр

Добрый вечер,

Есть пару вопросов по работе Zywall

1) Может кто поделится документом (или хотя бы картинкой), где наглядно было бы представлена схема обработки трафика фаерволом, от момента получения получения пакета на входящем интерфейсе и до отправки пакета с исходящего интерфейса

2) Есть ли у Zywall функционал, аналогичный Cisco packet-tracer, т.е. что бы можно было бы проверить логику обработки пакета самим фаерволом?

https://youtu.be/HoUyjlvJQQ0?t=1652 вот ещё с 28:32

Александр

Александр

Добрый вечер,

Есть пару вопросов по работе Zywall

1) Может кто поделится документом (или хотя бы картинкой), где наглядно было бы представлена схема обработки трафика фаерволом, от момента получения получения пакета на входящем интерфейсе и до отправки пакета с исходящего интерфейса

2) Есть ли у Zywall функционал, аналогичный Cisco packet-tracer, т.е. что бы можно было бы проверить логику обработки пакета самим фаерволом?

Cisco Packet Tracer - это симулятор? Правильно понимаю?

Такого симулятора у Zyxel нет.

Александр

Александр

Ну вот нагуглить не получается ничего подобного. Из этого вытекает второй вопрос, а есть ли у zyxel инструментарий, который позволял бы проверить логику обработки пакета от входящего до исходящего интерфейса?

Александр

Александр

Александр

Александр

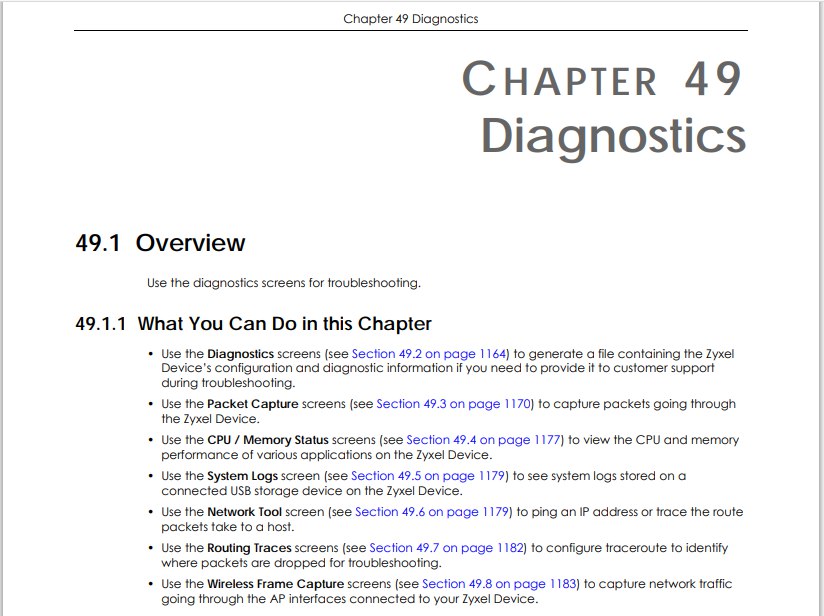

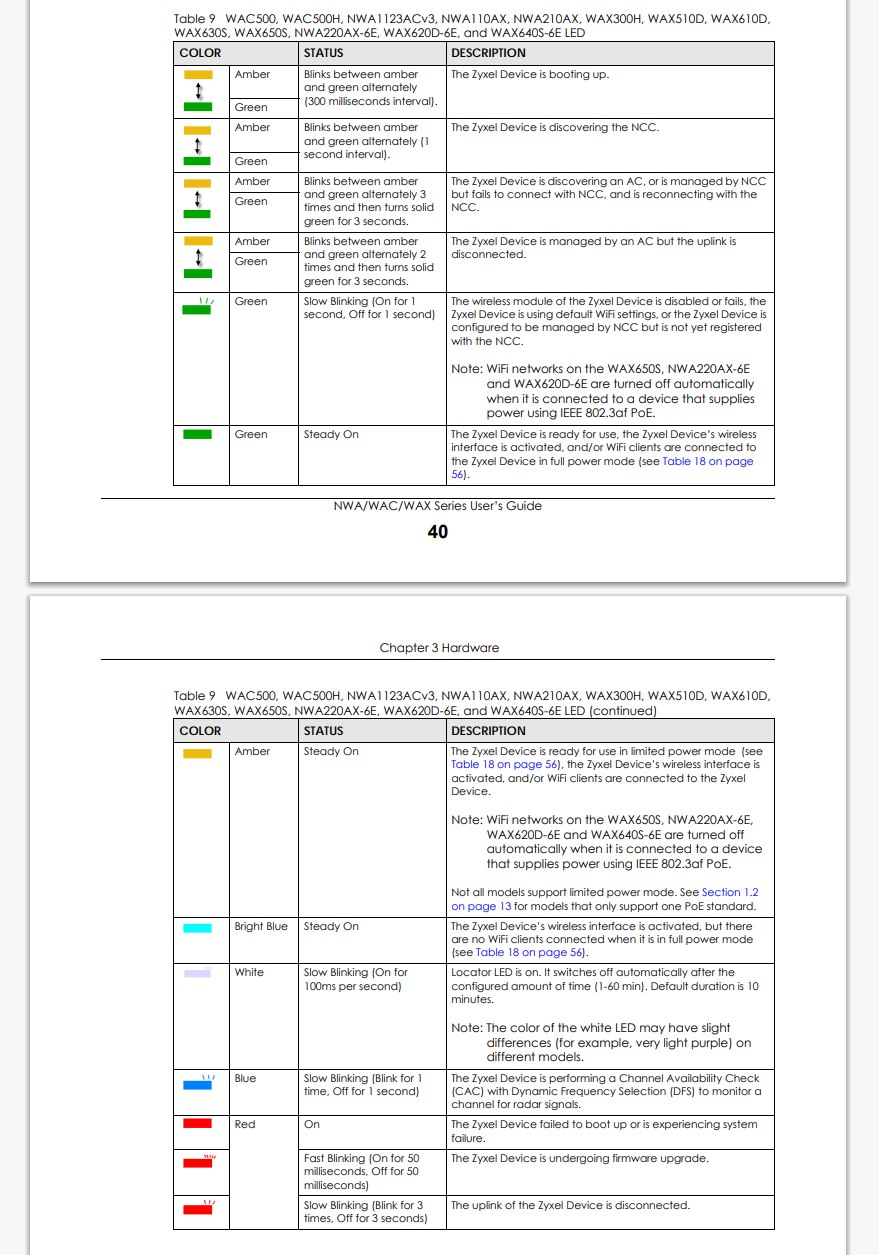

Индикатор горит голубым- не норм? Горит зеленым- норм? Так? ТД wax510d

Александр

Александр

Индикатор горит голубым- не норм? Горит зеленым- норм? Так? ТД wax510d

клиентов нет - горит голубым. Если зелёный не моргает, значит есть клиенты.

Всё норм.

sai

sai

Cisco Packet Tracer - это симулятор? Правильно понимаю?

Такого симулятора у Zyxel нет.

нет, packet tracer это утилита фаерволов cisco, которая генерирует пакет и показывает как он проходит по текущим правилам ACL, NAT, маршрутизация.

Указываешь входящий и исходящий интерфейс, протокол, адреса и фаервол генерирует пакет, пропускает через себя и выводит подробную информацию, какие правила сработали, прошел ли пакет или нет.

пример тут http://admindoc.ru/435/packet-tracer-instrument-dlya-udobnoj-otladki-v-cisco-asa/

Александр

Александр

sai

sai

У вас какой шлюз Zyxel есть?

у нас богатый выбор устройств )

Zyxel VPN50

Zyxel USG FLEX 200

Zyxel USG FLEX 100W

Zyxel ZyWALL 310

Zyxel ATP800.

Конкретный затык возник где то на VPN50 - ZyWALL 310 - ATP800

sai

sai

У нас задача настроить логирование VPN50 на rsyslog сервер, который находится за ATP800, а между VPN50 и ATP800 стоит ZyWALL 310.

Там и IPSec есть и L2VPN провайдерский. А мы не можем найти где затык. Вспомнили про packet tracer и решили узнать, есть ли что то подобное у Zyxel.

Александр

Александр

сомневаюсь, что такой инструмент есть. Запросили у техподдержки. Ответим, как узнаем.

Но,когда я ищу где теряется трафик, я включаю логирование LOG ALERT на файрволл правилах и понимаю, где пакет появляется (сыпет в логи), а где нет и куда уходит.

Александр

Александр

У нас задача настроить логирование VPN50 на rsyslog сервер, который находится за ATP800, а между VPN50 и ATP800 стоит ZyWALL 310.

Там и IPSec есть и L2VPN провайдерский. А мы не можем найти где затык. Вспомнили про packet tracer и решили узнать, есть ли что то подобное у Zyxel.

и в анализе пакетов (Диагностика в ZyWALL) это тоже мониторю. Был ли трафик (откуда-куда) или нет.

sai

sai

сомневаюсь, что такой инструмент есть. Запросили у техподдержки. Ответим, как узнаем.

Но,когда я ищу где теряется трафик, я включаю логирование LOG ALERT на файрволл правилах и понимаю, где пакет появляется (сыпет в логи), а где нет и куда уходит.

кстати, насчет техподдержки, часто вижу, что в чате рекомендуют обратиться в support@zyxel.ru

Им можно задать технический вопрос и они ответят? даже без договора и прочего?

Александр

Александр

sai

sai

да, а что за договор?

ну например у циски надо купить тех.поддержку и только тогда можно завести заявку и ее будут решать )

Dmitry

Dmitry

ну например у циски надо купить тех.поддержку и только тогда можно завести заявку и ее будут решать )

если вы клиент и покупаете Zyxel - это уже договор! техподдержка вам ответит. Есть очередь, но ответ будет.

Dmitry

Dmitry

Да важно понимать что серый импорт - обращайтесь к продавцу, а если купили белый товар, то к нам

sai

sai

Да важно понимать что серый импорт - обращайтесь к продавцу, а если купили белый товар, то к нам

а как вы узнаете что я купил серый? )

Вы не подумайте, у нас железо куплено было еще до 22 года, там всё белое, просто в support@zyxel.ru не запрашивали серийники...или я еще не дошел до этого этапа.

Пока просто написал и увидел, что заявку взяли в работу.

Dmitry

Dmitry

Yury

Yury

А zyxel планирует виртуализировать свои железки, хотя просто, что бы можно было для тестов в лабе использовать?

Dmitry

Dmitry

А zyxel планирует виртуализировать свои железки, хотя просто, что бы можно было для тестов в лабе использовать?

вы имеете ввиду у себя поднять виртуалку?

Yury

Yury

чтобы можно было какие-то вещи проверить (работу ааа, маршрутизация и прочее) и не дергать продуктив

Dmitry

Dmitry

чтобы можно было какие-то вещи проверить (работу ааа, маршрутизация и прочее) и не дергать продуктив

у меня нет такой инфы, но уточню

DensPerm

DensPerm

в описании SecuExtender VPN Client для macOS (SSL_VPN_Client_1.2.6) заявлена поддержка macOS от 10.15 и выше. А есть версия клиента которая могла бы установиться на macOS 10.13 ???

Александр

Александр

в описании SecuExtender VPN Client для macOS (SSL_VPN_Client_1.2.6) заявлена поддержка macOS от 10.15 и выше. А есть версия клиента которая могла бы установиться на macOS 10.13 ???

http://download.from.zyxel.ru/download/

в поиске ввести " SecuExtender "

один из первых найденных вариантов:

SecuExtender_SecuExtender_MacOSX1.1.5.zip

Программный SSL VPN-клиент SecuExtender v1.1.5. Предназначен для установки на любой 32/64-бит Intel Mac, работающий под управлением Mac OS версии 10.8 или выше. Совместим с межсетевыми экранами ZyWALL и центрами безопасности USG с операционной системой ZLD v4.10 или выше.

Yury

Yury

Добрый день, коллеги.

Проясните несколько моментов по работе ааа.

1) Можно ли для централизованного доступа на фаервол использовать radius server? Какова логика обработки запроса на авторизацию. К примеру, если установлен сервер радиус для ааа, при не удачной попытке, будет ли фаервол пытаться авторизоваться с локальными УЗ или выдаст реджект?

2) Есть если какие-нибудь мануалы по настройке radius (freeradius) сервера для работы с оборудованием zyxel? Параметры AVS, доступ в привилегированный режим, разграничение прав (по ролям, уровню привилегий).

S

S

Recv IKE sa: SA([0] protocol = IKE (1), AES GCM key len = 128, AES GCM key len = 192, AES GCM key len = 256, AES128 CBC PRF, unknown prf, HMAC-SHA1 PRF, HMAC-MD5 PRF, HMAC-SHA256 PRF, HMAC-SHA384 PRF, HMAC-SHA512 PRF, 2048 bit MODP, RFC5114 2048-224 bit M [count=2]

Кто нибудт поднимал IKEv2 Google Zywall ?

Maksim

Maksim

Всем привет!

Нужна помощь по маршрутизации через VPN туннель.

Сам туннель построен успешно(Local Policy SUBNET, 172.27.140.0/27

; Remote Policy SUBNET, 172.22.22.0/24), но загвоздка в том, что надо посылать трафик в туннель из виртуальной посети ( например пингом с IP из сети (172.27.140.0/27 ) на IP 172.22.22.254)

То есть, С той стороны туннеля принимают пакеты из подсети 172.27.140.0/27. Но физический ip у сервера 192.168.1.221

В разделе Routing пробую указать маршрут от 192.168.1.221 в подсеть 172.22.22.0/24 через VPN туннель. но не пашет.

Александр

Александр

Александр

Александр

192.168.1.0/24

Не понял схему.

про подсети 172.27хххх и 172.22хххх всё объяснили, а где 1.221 находится? Куда он подключён? Как он связян с подсетями 172.27ххх и 172.22ххх?

Maksim

Maksim

1.221 посылает пакеты на ZW310, у которого IP 192.168.1.1, простая схема. На 310 и построен туннель

Александр

Александр

1.221 посылает пакеты на ZW310, у которого IP 192.168.1.1, простая схема. На 310 и построен туннель

На ZW310 какая именно VPN local подсеть? 172.27ххх или 172.22ххх?

Александр

Александр

Александр

Александр

Добрый день, коллеги.

Проясните несколько моментов по работе ааа.

1) Можно ли для централизованного доступа на фаервол использовать radius server? Какова логика обработки запроса на авторизацию. К примеру, если установлен сервер радиус для ааа, при не удачной попытке, будет ли фаервол пытаться авторизоваться с локальными УЗ или выдаст реджект?

2) Есть если какие-нибудь мануалы по настройке radius (freeradius) сервера для работы с оборудованием zyxel? Параметры AVS, доступ в привилегированный режим, разграничение прав (по ролям, уровню привилегий).

https://www.mmnt.net/db/0/0/ftp.zyxel.it/guide/usg/guide_next_gen_usg_firmware_4 может что пригодится

Yury

Yury

Maksim

Maksim

На сервере tracert до 172.22.ххх на чём обрывается?

Вспомнил, как маркировать трафик. Это делается в свойствах VPN туннеля в разделе Inbound/Outbound traffic NAT

Maksim

Maksim

Исходящий

Source - HOST, 192.168.1.221

Destination - SUBNET, 172.22.22.0/24

SNAT - HOST, 172.27.140.10

Входящий

Source - SUBNET, 172.22.22.0/24

Destination - HOST, 172.27.140.10

SNAT - HOST, 192.168.1.221

Можно вместо хоста, указывать RANGE

Maksim

Maksim

Для установки SNAT правила в VPN используйте профиль VPN Connection соответствующего туннеля в дополнительных настройках.

В опциях Source/Destination указывайте параметры при которых будет меняться адрес источника/назначения пакета. В опции SNAT указывайте адрес, на который будет меняться.

Александр

Александр

Исходящий

Source - HOST, 192.168.1.221

Destination - SUBNET, 172.22.22.0/24

SNAT - HOST, 172.27.140.10

Входящий

Source - SUBNET, 172.22.22.0/24

Destination - HOST, 172.27.140.10

SNAT - HOST, 192.168.1.221

Можно вместо хоста, указывать RANGE

Всё заработало? Удалённая сторона пингует сервер? Я по трасерту думал убедиться, что удалённая подсеть не отвечает, значит статическую маршрутизацию нужно было настроить на удалённом роутере.

Maksim

Maksim

Всё заработало? Удалённая сторона пингует сервер? Я по трасерту думал убедиться, что удалённая подсеть не отвечает, значит статическую маршрутизацию нужно было настроить на удалённом роутере.

с моей стороны заработало, думаю и там все будет хорошо, это уже узнаем завтра.

Александр

Александр

Добрый день, коллеги.

Проясните несколько моментов по работе ааа.

1) Можно ли для централизованного доступа на фаервол использовать radius server? Какова логика обработки запроса на авторизацию. К примеру, если установлен сервер радиус для ааа, при не удачной попытке, будет ли фаервол пытаться авторизоваться с локальными УЗ или выдаст реджект?

2) Есть если какие-нибудь мануалы по настройке radius (freeradius) сервера для работы с оборудованием zyxel? Параметры AVS, доступ в привилегированный режим, разграничение прав (по ролям, уровню привилегий).

https://support.zyxel.eu/hc/ru/articles/360000705220-Назначение-разных-прав-для-аутентификации-через-RADIUS

Wake

Wake

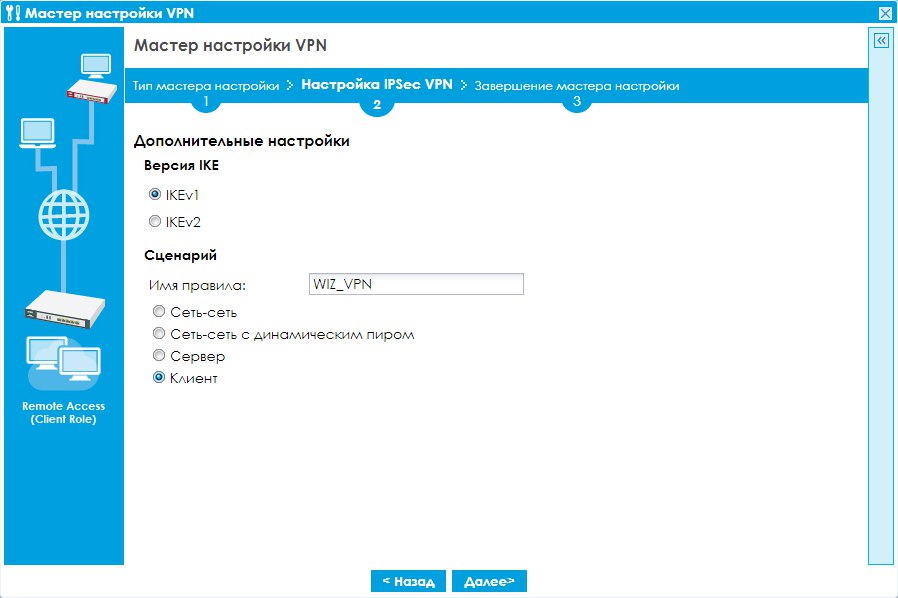

Можно ли настроить ipsec vpn, чтобы atp500 в качестве клиента подключался к ipsec vpn серверу?

Что то у меня никак не получилось настроить и мануал не нашел

Yury

Yury

https://support.zyxel.eu/hc/ru/articles/360000705220-Назначение-разных-прав-для-аутентификации-через-RADIUS

web authentication это же больше про wi-fi, captive portal. Разве нет?

Александр

Александр

web authentication это же больше про wi-fi, captive portal. Разве нет?

не совсем. Web Authentication можно применять к любым устройствам, подключённым к LAN портам шлюза.

Yury

Yury

ну т.е. скажем так для подключения "внешних устройств" относительно zywall. А можно его использовать для централизованной аутентификации непосредственно на фаерволе?

Александр

Александр

Александр

Александр

спасибо

ну со встроенными учётками проблем нет, подключались. А вот из радиус сервера не пробовали.

Yury

Yury

для целостности понимания

Идея состоит в том, что бы авторизоваться непосредственно на zyxel устройствах (в данном случае zywall) не с локальными уз (с этим проблем нет), а использую внешний сервер аутентификации, в нашем случае это radius (freeradius). По аналогии с тем как aaa работает у других вендоров (cisco, juniper).

Александр

Александр

для целостности понимания

Идея состоит в том, что бы авторизоваться непосредственно на zyxel устройствах (в данном случае zywall) не с локальными уз (с этим проблем нет), а использую внешний сервер аутентификации, в нашем случае это radius (freeradius). По аналогии с тем как aaa работает у других вендоров (cisco, juniper).

Благодарю за пояснение. Значит, я вас правильно понял. Позже ответим.

Александр

Александр

Wake

Wake

Александр

Александр

Да

Не помогает

Еще когда по IPsec подключаешься как клиент, нужно вводить общий ключ, логин и пароль. А куда логин и пароль вводить тоже не совсем понятно

Ищу мануал и всё связанное с этим, как найду, сообщу.