Anonymous

Anonymous

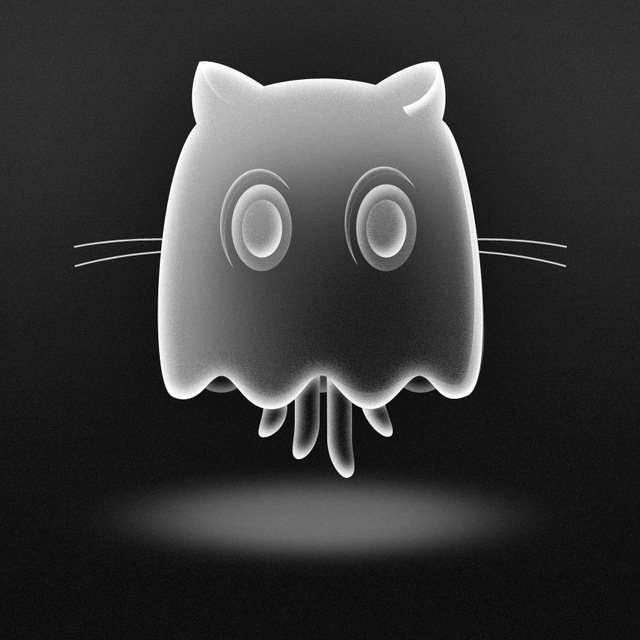

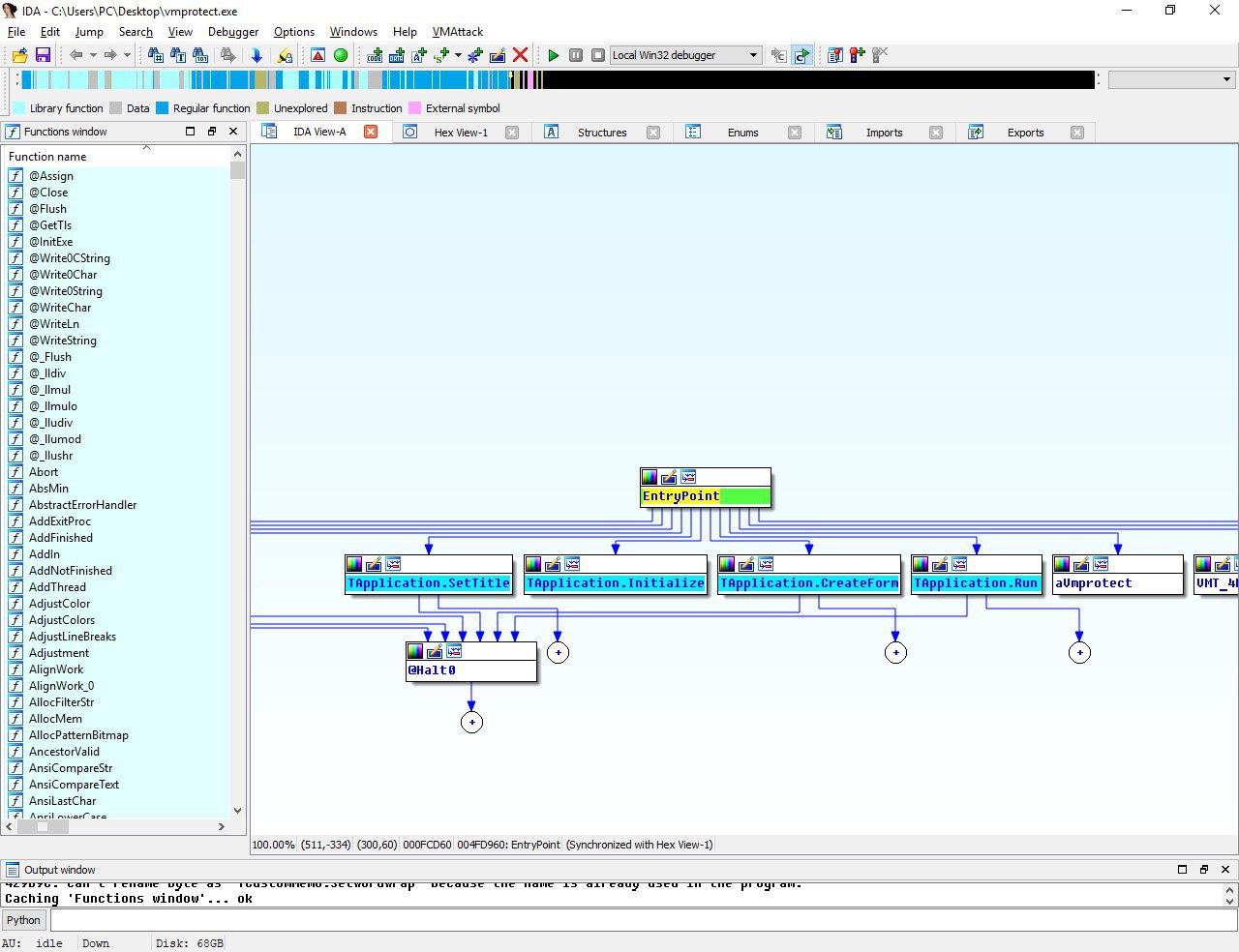

в этом коде будет проверять регистр EDX, если он будет указывать на нужный нам диапазон, то мы можем подменить байт в регистре ECX на нужный нам и копировать весь заголовок и всю секцию получается не надо

bilka00

bilka00

ибо он весь чекаеться а дабы свой код дописать нужна еще одна секция которая тоже должна быть в заголовке

Anonymous

Anonymous

я предлагаю составить таблицу адрес-байт, если адрес совпадает, то просто заменять байт. мы ведь не весь заголовок правим?

bilka00

bilka00

pushfq

cmp eax, 0x6414471b

jne short @L00000001

cmp dx, 0x3600

jne short @L00000001

mov eax, 0xbf148954

jmp @L00000009

@L00000001:

cmp eax, 0xb6a8d41

jne short @L00000002

cmp dx, 0x178

jne short @L00000002

mov eax, 0xbe90d49

jmp @L00000009

@L00000002:

cmp eax, 0x58d2c573

jne short @L00000003

cmp dx, 0x1c8

jne short @L00000003

mov eax, 0x721ac2d1

jmp @L00000009

@L00000003:

cmp eax, 0x51c4c13b

jne short @L00000004

cmp dx, 0x3add

jne short @L00000004

mov eax, 0xabdf4f10

jmp short @L00000009

@L00000004:

cmp eax, 0xd2d18107

jne short @L00000005

cmp dx, 0x74da

jne short @L00000005

mov eax, 0x41274134

jmp short @L00000009

@L00000005:

cmp eax, 0x64153af6

jne short @L00000006

cmp dx, 0x150

jne short @L00000006

mov eax, 0xe4153af6

jmp short @L00000009

@L00000006:

cmp eax, 0x10c14f44

jne short @L00000007

cmp dx, 0x178

jne short @L00000007

mov eax, 0x10c2cf4c

jmp short @L00000009

@L00000007:

cmp eax, 0x58d2c573

jne short @L00000008

cmp dx, 0x1c8

jne short @L00000008

mov eax, 0x721ac2d1

jmp short @L00000009

@L00000008:

cmp eax, 0xa76342ec

jne short @L00000009

cmp dx, 0x3b8

jne short @L00000009

mov eax, 0x6f7f42ec

jmp short @L00000009

@L00000009:

popfq

Anonymous

Anonymous

сейчас залью старый вмпрот, где ещё нету обфускации и можно посмотреть на все прелести вм в ещё чистом виде

KosBeg

KosBeg

и мне, тоже хочу посмотреть, ибо мне тут пока мало что понятно, нет у меня ещё столько знаний 😅

bilka00

bilka00

Anonymous

Anonymous

01018ABC 56 PUSH ESI

01018ABD 53 PUSH EBX

01018ABE 50 PUSH EAX ; kernel32.BaseThreadInitThunk

01018ABF 9C PUSHFD

01018AC0 57 PUSH EDI

01018AC1 51 PUSH ECX

01018AC2 55 PUSH EBP

01018AC3 52 PUSH EDX ; notepad_.<ModuleEntryPoint>

01018AC4 51 PUSH ECX

Anonymous

Anonymous

если с ней разобраться, то новые версии тоже можно разобрать, но там нужен будет трейсер, чтобы очистить мусор

KosBeg

KosBeg

https://mega.nz/#!dCQ10CqT!MDSSal0phcfstD8dH9Biqnv2ldvWtYsfynhgfVy4cNs

I like it!

спасибо, тут даже я разберусь уже

KosBeg

KosBeg

кстати... она накрыта UPX"ом, а под ним ничего нет...

и написана прога не делфи.

тоесь IDR в руки и пошёл! 😅

KosBeg

KosBeg

Но боюсь у нас могут быть слишком разные средства для анализа

ты что-то сильно приватное юзаеш?

KosBeg

KosBeg

тоесть меньше мб чистого кода

примерно полмегабайта, весь файл 1,2мб, половина - рантайм, половина - код и данные.

я нашёл чем буду занят до конца лета 😄

Anonymous

Anonymous

я думаю антивирусы палят выход и он уменьшил обфускацию вм. сама суть вм таже, возможно основная обфускация в байт-коде

"wasm — это эффективный низкоуровневый исполняемый в браузере байт-код. Проект находится в экспериментальной стадии и относится к группе современных многообещающих веб-технологий."

KosBeg

KosBeg

Я с васм'а когда-то начинал, а теперь из-за регрессивных "вэб паграмистаф" стыдно упоминать WASM...

Vitaliy ◀️TriΔng3l▶️

Vitaliy ◀️TriΔng3l▶️

Processor

Processor

🦥Alex Fails

🦥Alex Fails