Был вирус такой мстительный

gcc?))

А ВОТ ТЕПЕРЬ ПАБЛИК

А ВОТ ТЕПЕРЬ ПАБЛИК

Eduard, [7 дек. 2016 г., 20:17]:

...можно ли как то передавать в скрипты параметры

npm run build -my_key

Дима

Дима

Как будет выглядеть веб в 2026 году?

Haskell js заменят в программе первоклассников на Agda to Idris compiler

Vlad

Vlad

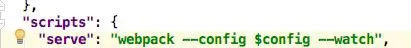

Eduard, [7 дек. 2016 г., 20:17]:

...можно ли как то передавать в скрипты параметры

npm run build -my_key

Двойной деш спасёт тебя, в доке все написано

Anonymous

Anonymous

Правильно ли я понял концепцию #jwt? В обмен на логин и пароль, сервер генерирует токен на основе определённых данных. Эти данные необходимы серверу, и только сервер в итоге может расшифровать токен?

Vlad

Vlad

Eduard, [7 дек. 2016 г., 20:17]:

...можно ли как то передавать в скрипты параметры

npm run build -my_key

scripts: {

"test": "ava",

"tdd": "npm test -- --watch"

}

Таймураз

Таймураз

Правильно ли я понял концепцию #jwt? В обмен на логин и пароль, сервер генерирует токен на основе определённых данных. Эти данные необходимы серверу, и только сервер в итоге может расшифровать токен?

jwt- это стандарт передачи данных. jwt изначально поддерживает шифрование данных, но зашифрованные данные все равно можно получить на стороне клиента, таков принцип работы стандарта. сервер генерит токен. состоящий из хедера. в котором описан тип шифрования, полезных данных, которые легко парсятся, и ключа (подписи), который создается исходя и хедера, данных и ключа на стороне сервера. То есть поменяв данные в токене, ключ не пройдет верификацию.

Anton

Anton

Правильно ли я понял концепцию #jwt? В обмен на логин и пароль, сервер генерирует токен на основе определённых данных. Эти данные необходимы серверу, и только сервер в итоге может расшифровать токен?

http://telegra.ph/%D0%9E%D0%BA%D0%B5%D0%B9-%D0%B4%D0%BE%D1%81%D1%82%D1%83%D0%BF%D0%BD%D0%BE-%D0%BF%D1%80%D0%BE-JWT-%D0%B4%D0%BB%D1%8F-%D1%81%D0%B0%D0%BC%D1%8B%D1%85-%D0%BC%D0%B0%D0%BB%D0%B5%D0%BD%D1%8C%D0%BA%D0%B8%D1%85-12-08

Vlad

Vlad

http://telegra.ph/%D0%9E%D0%BA%D0%B5%D0%B9-%D0%B4%D0%BE%D1%81%D1%82%D1%83%D0%BF%D0%BD%D0%BE-%D0%BF%D1%80%D0%BE-JWT-%D0%B4%D0%BB%D1%8F-%D1%81%D0%B0%D0%BC%D1%8B%D1%85-%D0%BC%D0%B0%D0%BB%D0%B5%D0%BD%D1%8C%D0%BA%D0%B8%D1%85-12-08

Но ты в браузере не можешь использовать secret key, только public key

Anton

Anton

в этом случае отправителем и получателем выступает твой сервер. он генерит токен, отдает его на клиент, клиент сторит его и потом при каждом запросе передает его серверу, сервер его валидирует и либо разрешает операцию, либо не разрешает

Anton

Anton

есть еще вариант вместо secret key использовать ключи. в таком случае отправитель подписывает токен приватным ключем, а получатель, имея публичный ключ из этой пары, валидирует им токен

Anton

Anton

в случае с secret key, он должен быть как у отправителя, так и у получателя. поэтому взломав кого-то одного и получив secret key, ты спокойно можешь создавать валидные токены

Anton

Anton

смысл JWT в том, что ты хранишь данные в payload и теоретически ты можешь там хранить всю инфу о юзере (без интимных данных, конечно же), например. в таком кейсе тебе вообще не нужно ходить в базу, ты на 100% доверяешь информации из токена. и это работает до тех пор, пока данные о юзере в БД совпадают с данными о юзере в токене. выдавая токен на 7 дней есть огромная вероятность что уже через день юзер в БД перестанет быть админом, а в токене он еще им будет. такой вариант мало кого устроит, поэтому советую использовать JWT в паре с OAuth и refresh token-ом. в такой схеме JWT выдается на короткий промежуток времени и раз в 5 минут с помощью refresh token-а ты запрашиваешь новый JWT

Anton

Anton

refresh token-ы конечно же придется хранить в каком-то редисе. + при такой схеме ты сможешь спокойной удалять refresh token из БД, что разлогинит юзера и заставит повторно пройти sign in

Anton

Anton

Но ты в браузере не можешь использовать secret key, только public key

а что ты имеешь ввиду под public key? (только сейчас заметил это)

Oleg

Oleg

А работает оно так - берёшь приватный ключ, шифруешь данные. Проверить что данные настоящие можно публичным ключем, но при этом публичным ключем нельзя зашифровать данные чтобы они были валидны для проверки этим же ключем

Igor

Igor

Смотрел вакансии на позицию веб-разработчика и не нашел ни одной вакансии с упоминанием о фреймворке vapor. Как думаете есть ли у vapor(swift) будущее?

Anonymous

Anonymous

Смотрел вакансии на позицию веб-разработчика и не нашел ни одной вакансии с упоминанием о фреймворке vapor. Как думаете есть ли у vapor(swift) будущее?

Это как с Tcl/Tk. Он клевый, но за всю историю, наверное, вакансий 100 по всему миру и было 😆

Igor

Igor

Почему нет то? Возможность быть full stack разработчиком на одном языке очень привлекает. +пиар swift должен как-то отразиться

Roma

Roma

Andrey

Andrey

Dreamerinnoise

Dreamerinnoise

Mykola

Mykola

Konstantin

Konstantin

Dmitriy

Dmitriy

Eugene

Eugene

kalloc

kalloc

Sergei

Sergei