RhianonZ

RhianonZ

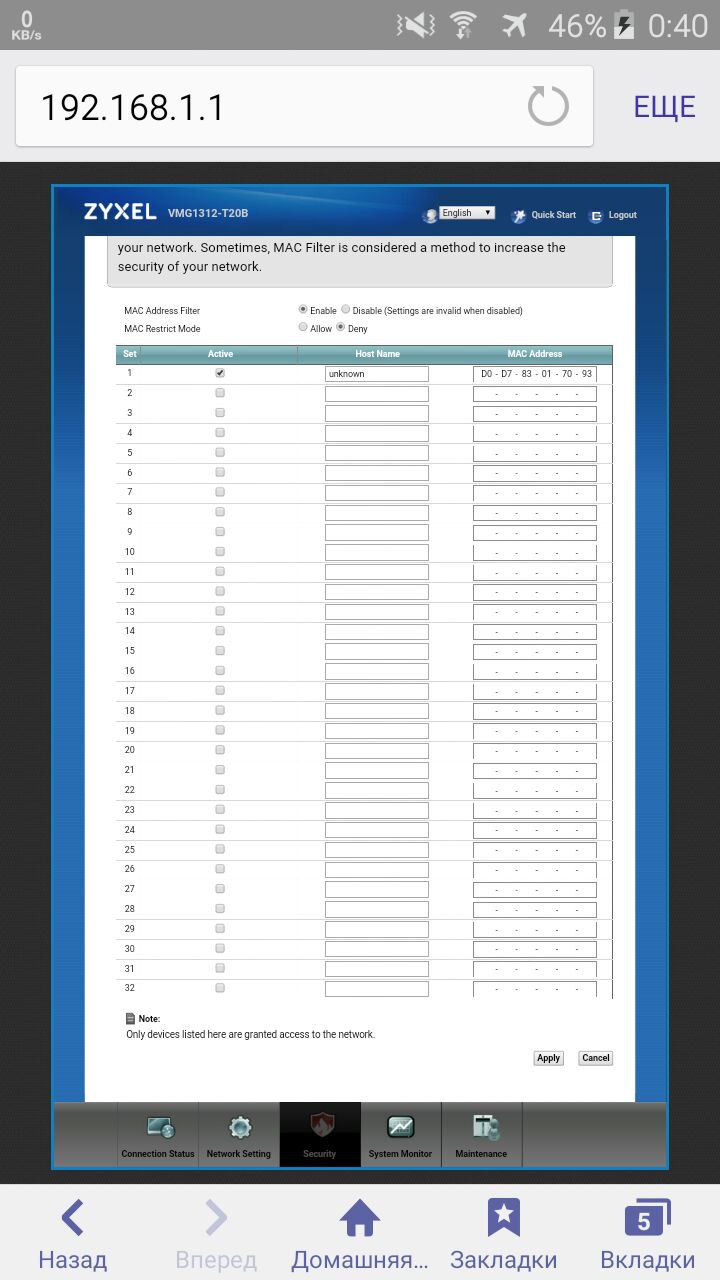

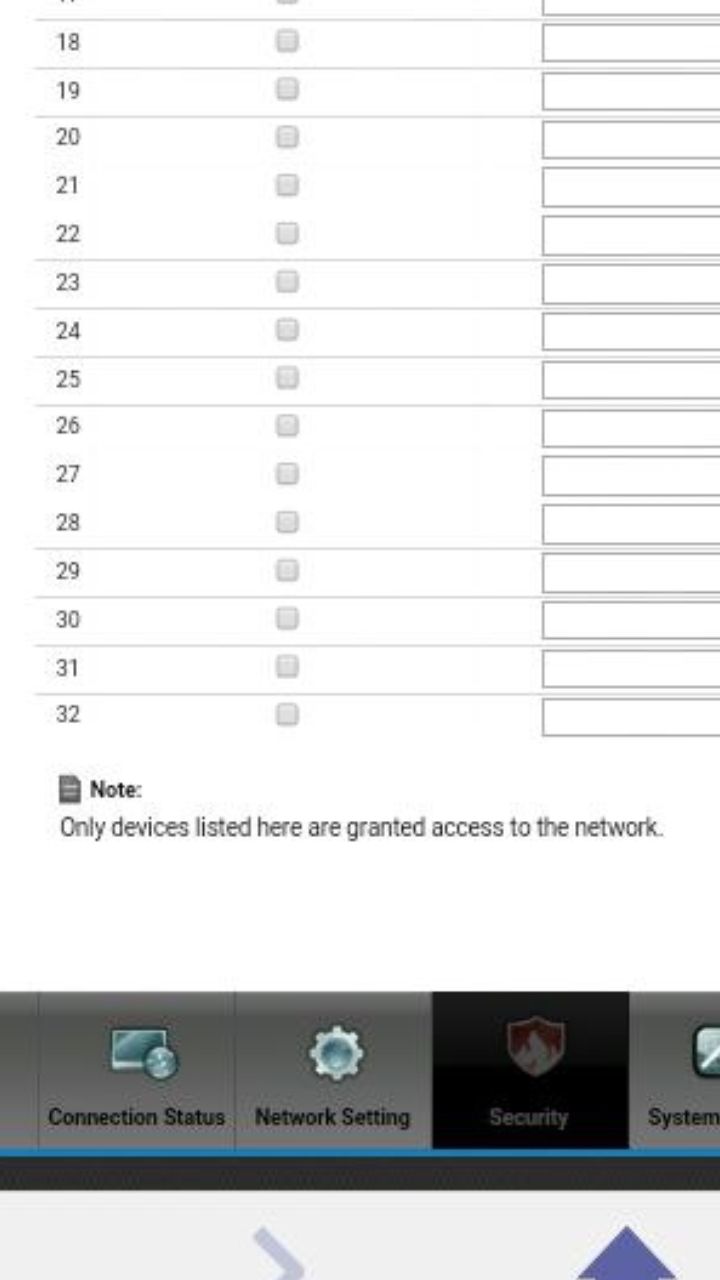

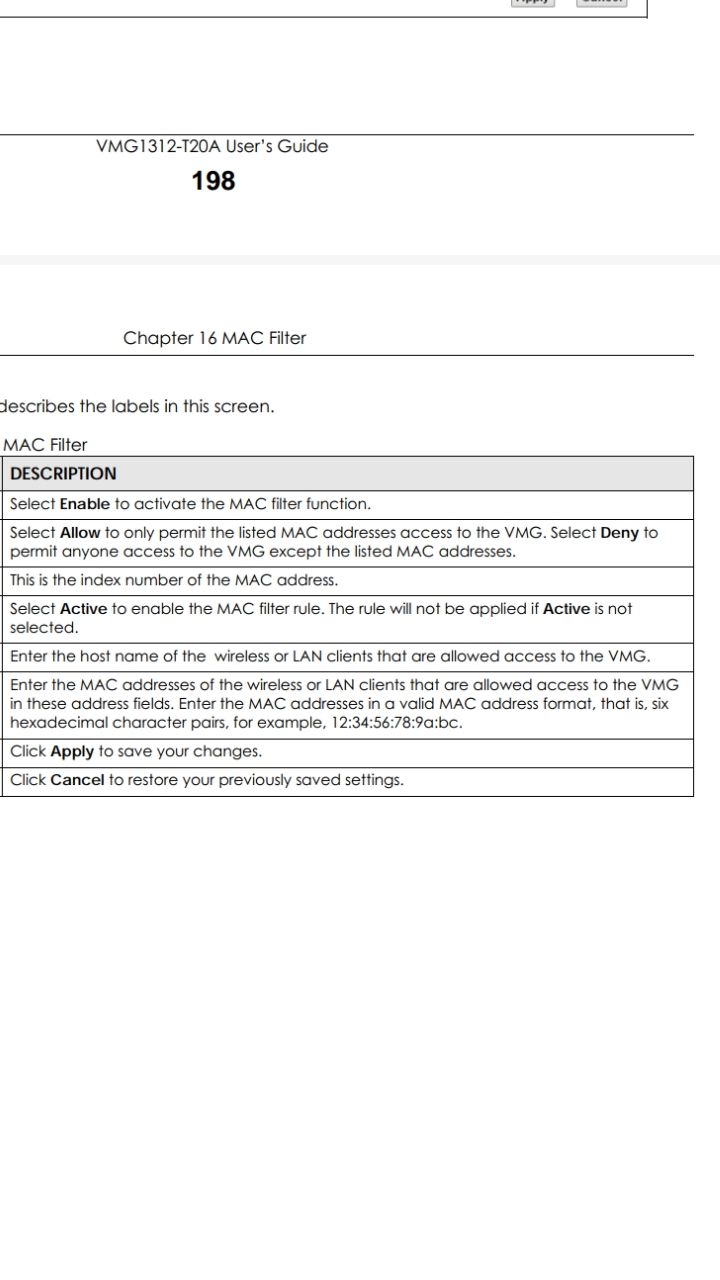

Обычно при таких настройках:

Allow - разрешает все что указано в полях МАС

Deny - запрещает все по указанным МАС

Андрей🌐

Андрей🌐

Обычно при таких настройках:

Allow - разрешает все что указано в полях МАС

Deny - запрещает все по указанным МАС

Я судил по настройкам firewall'a

Anonymous

Anonymous

Всем привет. Специалисты, подскажите, у зухеля есть какой-нибудь эмулятор своих устройств, как у циски?

Dmitry

Dmitry

Всем привет. Специалисты, подскажите, у зухеля есть какой-нибудь эмулятор своих устройств, как у циски?

Вы имеете ввиду удаленный доступ к устройствам или создание эмулятора локально?

Pavel

Pavel

Всем привет. Специалисты, подскажите, у зухеля есть какой-нибудь эмулятор своих устройств, как у циски?

Есть такое: https://support.zyxel.eu/hc/ru/sections/360001858040

Anonymous

Anonymous

да, я скорее всего про это. Спасибо. Пока в самоизоляции, потренироваться нужно, а то с наскока не получилось правильно настроить ))\

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

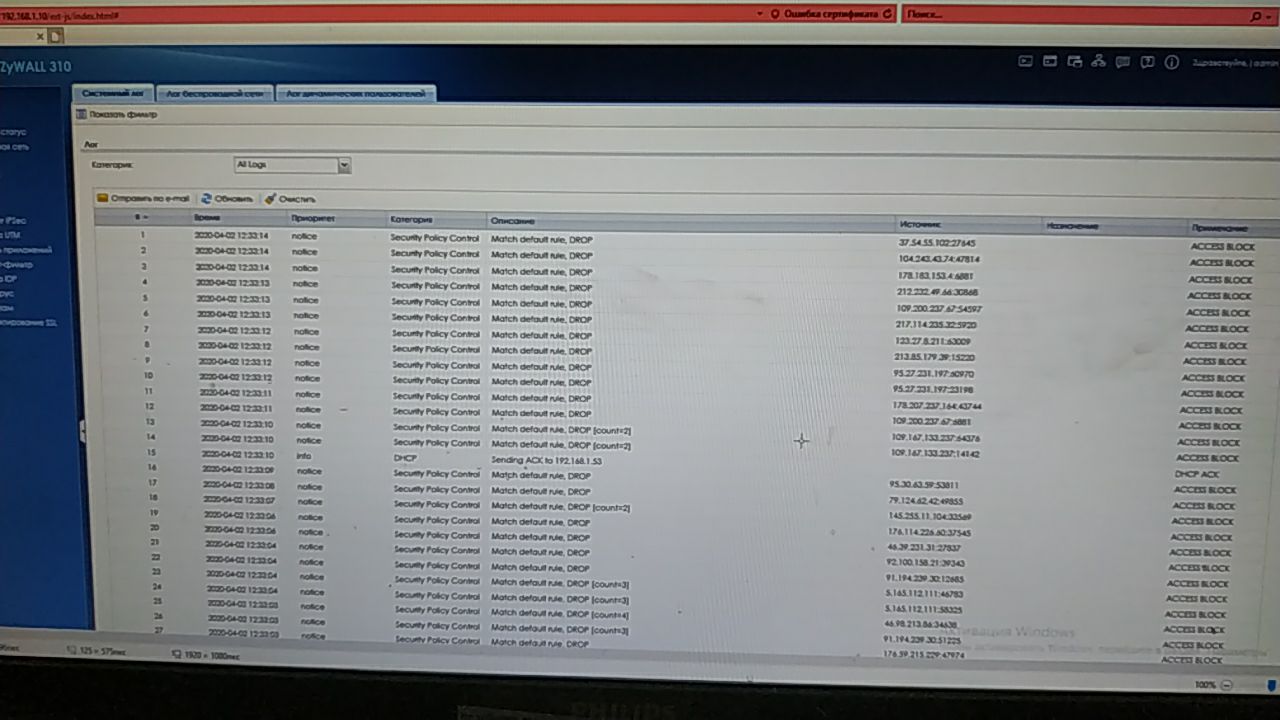

Что мне делать 😩

А что тебя не устраивает? Не хочешь видеть эти строчки - отключи логирование в правиле.

Олег

Олег

А что тебя не устраивает? Не хочешь видеть эти строчки - отключи логирование в правиле.

Боюсь что проломят. Я просто в этом деле новичек.

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

𝕹𝖎𝖈𝖔𝖑𝖆𝖘

Боюсь что проломят. Я просто в этом деле новичек.

Судя по скрину у тебя 310. А это около 90 тыр. Найми спеца для настройки.

Roman

Roman

Боюсь что проломят. Я просто в этом деле новичек.

заблокируй доступ из вне если боишься, или поменяй порт

Anonymous

Anonymous

кстати, можете посоветовать программу, что бы себя извне просканировать и проверить на уязвимости?

Anonymous

Anonymous

я nmap использовал, он ни одного порта не нашел. команда - nmap -p 1-65535 -T4 -A -v (а ведь открытые порты есть)

Anonymous

Anonymous

всем привет. подскажите какой инструмент у зувала может дублировать действия (надо несколько портов транслировать), что бы не с нуля каждый раз создавать

Вадим

Вадим

Порты тебе так и так создавать с нуля, кто их адреса за тебя забьёт? Потом в группу их объединяешь.. Хотя может тебе проще диапазон портов попробовать сделать? Нет компа под рукой чтоб попробовать..

Anonymous

Anonymous

как на счет CLI? пишшь одно правило, потом только порты меняешь и вставляешь в терминал опять

Anonymous

Anonymous

Vladimir

Vladimir

Господа, а что сделать, чтобы больше не было такой штуки -

один мудило ставит у меня роутер через задницу и он начинает всем раздавать DHCP

я управляю через nebula свичи GS1920

Vladimir

Vladimir

мне кажется от чужих DHCP не спастись, там же широковещательные запросы.

ну есть такая вещь как isolated порт

Anonymous

Anonymous

мне кажется от чужих DHCP не спастись, там же широковещательные запросы.

я не спец, но мою сетку от этого лецили

Vladimir

Vladimir

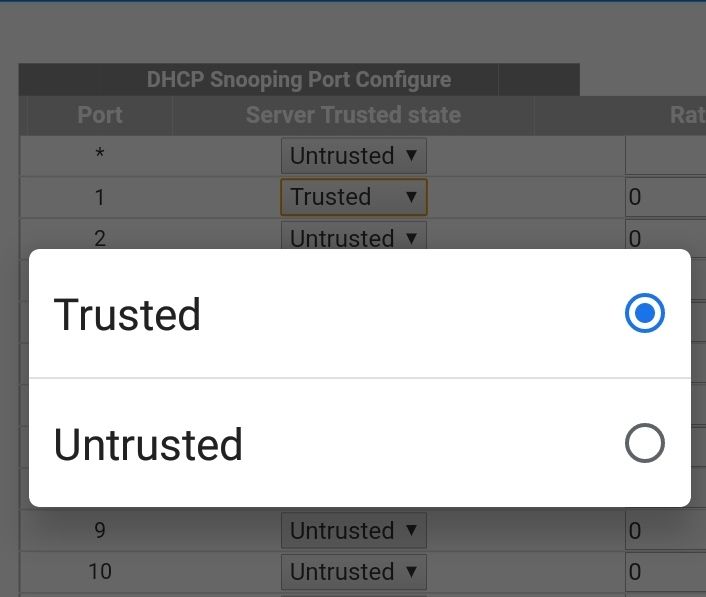

Вообще в gs1920 есть port security, можно настроить доверенный порт для dhcp

это где посмотреть?

Vladimir

Vladimir

Вообще я небулу не использую, очень урезает возможности коммутаторов

для таких дебилов как я - это идеальная штука

Андрей🌐

Андрей🌐

В теории, отмечаешь порт по которому dhcp должно ходить, остальные отмечаешь как запрещённые

Андрей🌐

Андрей🌐

Т.е. воткнули Ван порт, мак адрес записался и хорошо, если воткнут Лан порт, то сеть не заработает, т.к. мак уже не тот

Nikolay 🕸

Nikolay 🕸

Пример. Провайдер выдал вам три IP: 192.0.2.1, 192.0.2.2 и 192.0.2.3. Внутри сети у вас два сервера: 192.168.0.2 (веб-сервер) и 192.168.0.3 (почтовый сервер) + пользователи.

192.0.2.1 вы прописываете на WAN-интерфейсе и данный IP начинает использоваться для выхода в свет всех ваших внутренних клиентов, включая серверы.

Для веб сервера настраиваете Virtual Server: 192.0.2.2:80→192.168.0.2:80. Сайт начинает работать, но исходящие соединения от веб-сервера в такой конфигурации по прежнему будут идти с IP 192.0.2.1.

Для почтового сервера настраиваете 1:1 NAT: 192.0.2.3→192.168.0.3. И в данной конфигурации не только входящие соединения на 192.0.2.3 будут направлены на 192.168.0.3, но и исходящие от 192.168.0.3 уйдут в свет с IP 192.0.2.3. По сути автоматически добавляется правило маршрутизации.

А как сделать следующее - из этой же конфигурации

3 Провайдера выдали три IP: 192.1.1.1, 192.2.2.2 и 192.3.3.3

НО внутри сети у меня один сервер 192.168.0.2 (веб-сервер)

Задача такая- чтобы на соединения, которые приходят извне сервер отвечал с того же IP, с которого пришел запрос.

Решает ли данную задачу 1:1 NAT ????

Pavel

Pavel