Андрей🌐

Андрей🌐

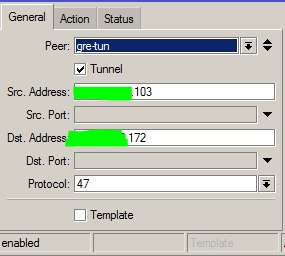

Не пробовал микрот+зувал, но делал микрот+hp и на микроте поднимал сначало голый ipsec и потом уже на эти адреса поднимал gre

Rocket

Rocket

Федор

Федор

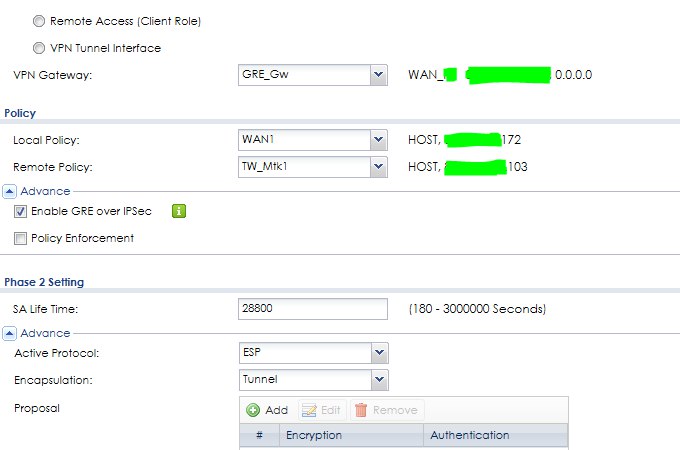

Там все прикольно) и маршрутизации и ispec и в зухеле настраивается легко и быстро и стабильно

Андрей🌐

Андрей🌐

Тут главное посторить маршрутизацию до этих двух ip, чтоб видели друг друга. К примеру микротик 10.10.0.1/32, зухель 10.10.1.1/32

Федор

Федор

В ipsec указаваешь какойнибудь интерфейc с 32 маской на обоих устройствах

Так это вы описываете ipsec over gre

Андрей🌐

Андрей🌐

Федор

Федор

В ipsec указаваешь какойнибудь интерфейc с 32 маской на обоих устройствах

Ну так, сначала нужно строить ipsec туннель, а внутри него gre

Rocket

Rocket

Если по внешним адресам, то помоему transport должен быть

у микрота да - по умолчанию, автоматически создается без галки