Александр

Александр

Я 10 комплектов заказал по такой цене первый раз вижу

Управление только автономное или в Небуле. Ознакомлены?

Александр

Александр

У flex50( usg20vpn) какое ограничение по скорости ?

У него нет встроенного контроллера Wi-Fi. Учтите.

Дмитрий

Дмитрий

Я хочу в выходные замутить схему такую flex50 + 4 nwa210ax, 2 точки по кабелю 2 по mesh, какие могут быть подводные камни? 5 этажный коттедж по проводу точки на 1 и 5 этаже остальные меш в середине

Александр

Александр

Дмитрий

Дмитрий

такие кейсы с Mesh не строил, не подскажу.

Да я тоже первый раз буду такое делать. Отпишусь тогда если интересно по результату

Александр

Александр

Да я тоже первый раз буду такое делать. Отпишусь тогда если интересно по результату

Интересно очень. Отписывайтесь.

Похожее делали там https://t.me/zyxel_news/466

Александр

Александр

Александр а комплект 3 штуки идет в 3 коробках или в 1 коробке все 3 шт?

Помимо упаковки 3/3 или 3 в 1, ещё уточните наличие блоков питания у Геннадия (@G_Luk).

Александр

Александр

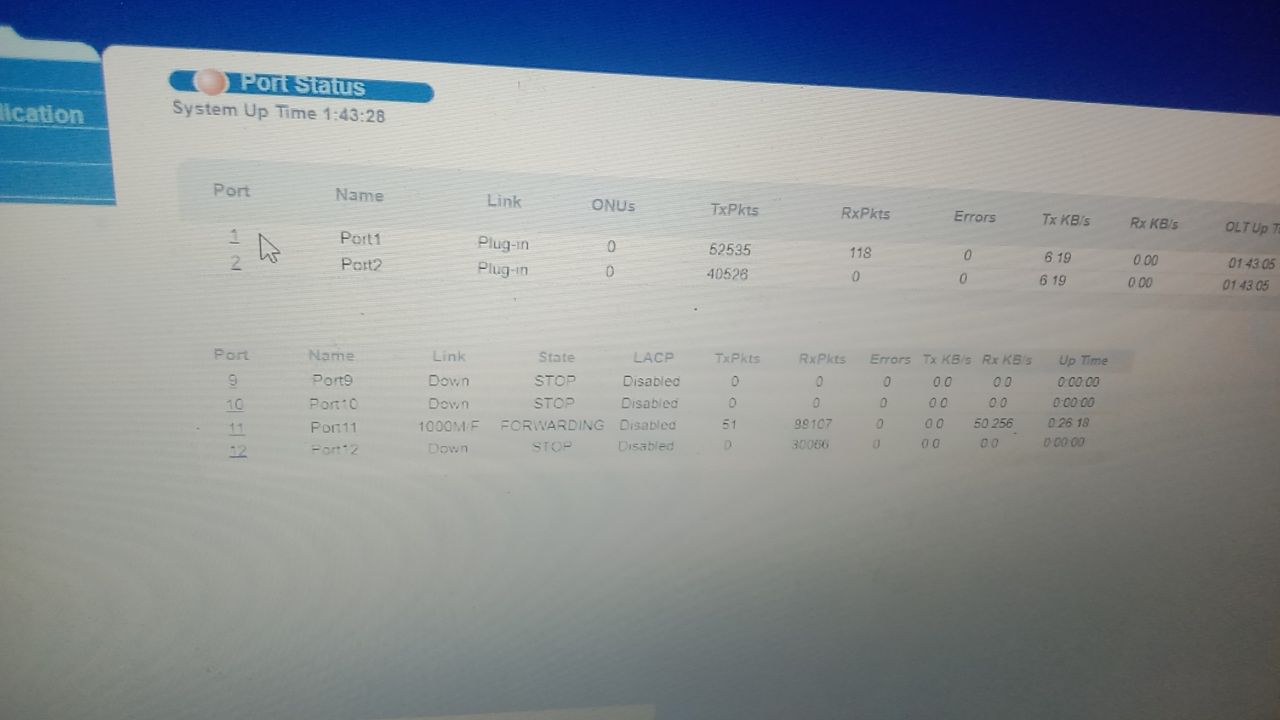

Hii I want to configure zyxel OLT1308-22s for all brand ont/onu

That's where it is t.me/zyxel_communications_ru

Gennady

Gennady

Я хочу в выходные замутить схему такую flex50 + 4 nwa210ax, 2 точки по кабелю 2 по mesh, какие могут быть подводные камни? 5 этажный коттедж по проводу точки на 1 и 5 этаже остальные меш в середине

Эти точки не управляются аппаратными контроллерами, имейте в виду.

Gennady

Gennady

Александр а комплект 3 штуки идет в 3 коробках или в 1 коробке все 3 шт?

В одной коробке 3 точки. БП в комплекте нет.

Дмитрий

Дмитрий

Эти точки не управляются аппаратными контроллерами, имейте в виду.

Доброе утро Геннадий, всмысле аппаратным? Я ж для небулы беру у меня облачный контроллер?

Gennady

Gennady

Доброе утро Геннадий, всмысле аппаратным? Я ж для небулы беру у меня облачный контроллер?

Доброе утро, тогда всё хорошо. С небулой они работают.

Pomi

Pomi

Добрый день.

Столкнулся с проблема подключения к ВПН.

USG FLEX 100

Мак подключается без проблем, а вот винда кидает ошибку "не договорились по безопасности" (l2tp)

По логам

проходит первую фазу Phase 1 IKE SA process done

а потом начинается [COOKIE] Invalid cookie, no sa found

не подскажете как исправить или куда копнуть ?

Pomi

Pomi

на винде настраивал так

https://support.zyxel.eu/hc/en-us/articles/360001390914#h_01GM8B1468Z4Y1WADHZ8R2C99H

Александр

Александр

Добрый день.

Столкнулся с проблема подключения к ВПН.

USG FLEX 100

Мак подключается без проблем, а вот винда кидает ошибку "не договорились по безопасности" (l2tp)

По логам

проходит первую фазу Phase 1 IKE SA process done

а потом начинается [COOKIE] Invalid cookie, no sa found

не подскажете как исправить или куда копнуть ?

Соединение VPN на винде пересоздавали? Пароль и ключ не менялись?

Александр

Александр

Please help me for voltha also I am not understand how to use voltha

That's where it is t.me/zyxel_communications_ru

Pomi

Pomi

Соединение VPN на винде пересоздавали? Пароль и ключ не менялись?

да, соединение пересоздавалось, ключи и пользователь те же

AssumeUDPEncapsulationContextOnSendRule параметр с 2ой созданы

Александр

Александр

Please help me for voltha also I am not understand how to use voltha

Zyxel equipment for business is being discussed here. You have telecom equipment ( t.me/zyxel_communications_ru ) .

Александр

Александр

да, соединение пересоздавалось, ключи и пользователь те же

AssumeUDPEncapsulationContextOnSendRule параметр с 2ой созданы

В журнале Windows установленных обновлений есть установленные обновления с момента возникновения проблем?

Александр

Александр

Александр

Александр

винды или зухеля?

Зухеля.

https://support.zyxel.eu/hc/ru/requests/new?ticket_form_id=114093996354

sai

sai

коллеги, как отвязать точку NWA1123ACv3 от небулы?

сбросили ее до заводских, прошли wizard, а она опять пишет, что админится через небулу

sai

sai

не могу сказать, заказчик говорит небулы никогда и не было, точка же говорит, что админится через небулу

onatoli4

onatoli4

Вам нужно установить приложение Nebula Mobile, зайти под новой или существующей учеткой, отсканировать QR-код на точке, чтобы добавить к себе, а затем зайти на веб-портал Nebula (nebula.zyxel.com) в раздел Инвентарь и лицензии (иконка с ключиком) - Устройства и удалить точку.

Александр

Александр

sai

sai

Вам нужно установить приложение Nebula Mobile, зайти под новой или существующей учеткой, отсканировать QR-код на точке, чтобы добавить к себе, а затем зайти на веб-портал Nebula (nebula.zyxel.com) в раздел Инвентарь и лицензии (иконка с ключиком) - Устройства и удалить точку.

спасибо, вышли из ситуации по другому.

заблокировали точке доступа выход в интернет, сбросили на дефолт, настроили как надо )

sai

sai

вообще любопытно.

Предположим, по каким то причинам небула станет недоступной. Что делать? Устройства продолжат работу, но изменить что ли будет невозможно.

Даже сброс в дефолт без танцев с бубном не даст результата. Устройства сами лезут в небулу и восстанавливают конфиг, а если небула недоступна, то и сбросить в дефолт не получится. Ну точку доступа не получилось

onatoli4

onatoli4

как не получится? у вас же получилось.

При сбросе настроек и отсутствии доступа к небула, девайс перейдёт в автономный режим

sai

sai

не совсем. вот манулал для сброса точки:

This procedure removes the current configuration.

1 Make sure the Power LED is on and not blinking.

Если отрубить точке интернет, то она начинаем мигать индикатором (поиск небулы) и в этом режиме ее нельзя сбросить в дефолт )

надо снова дать точке интернет, дождаться что бы индикатор горел зеленым. зажимать ресет и в момент сброса отрубать точке интернет...и вот тогда всё получилось.

А если речь идет не про точку доступа, а фаервол? а если устройств не одно, а десять....двадцать....

Короче это прям очень не приятно

Александр

Александр

не совсем. вот манулал для сброса точки:

This procedure removes the current configuration.

1 Make sure the Power LED is on and not blinking.

Если отрубить точке интернет, то она начинаем мигать индикатором (поиск небулы) и в этом режиме ее нельзя сбросить в дефолт )

надо снова дать точке интернет, дождаться что бы индикатор горел зеленым. зажимать ресет и в момент сброса отрубать точке интернет...и вот тогда всё получилось.

А если речь идет не про точку доступа, а фаервол? а если устройств не одно, а десять....двадцать....

Короче это прям очень не приятно

ваша точка доступа NWA1123 к сожалению не поддерживает автономный управляемый режим при подключении к автономному Wi-Fi контроллеру.

Другие модели поддерживают.

sai

sai

ваша точка доступа NWA1123 к сожалению не поддерживает автономный управляемый режим при подключении к автономному Wi-Fi контроллеру.

Другие модели поддерживают.

это я понимаю, я вообще про зависимость от небулы. Надо держать в голове, что если что, то это дикий геморрой

onatoli4

onatoli4

не совсем. вот манулал для сброса точки:

This procedure removes the current configuration.

1 Make sure the Power LED is on and not blinking.

Если отрубить точке интернет, то она начинаем мигать индикатором (поиск небулы) и в этом режиме ее нельзя сбросить в дефолт )

надо снова дать точке интернет, дождаться что бы индикатор горел зеленым. зажимать ресет и в момент сброса отрубать точке интернет...и вот тогда всё получилось.

А если речь идет не про точку доступа, а фаервол? а если устройств не одно, а десять....двадцать....

Короче это прям очень не приятно

Сброс можно сделать и без доступа в инет, можно и через утилиту zon, если девайсов много

Александр

Александр

это я понимаю, я вообще про зависимость от небулы. Надо держать в голове, что если что, то это дикий геморрой

если есть такие сомнения, тогда устройства лучше автономно сразу настроить.

Catharos

Catharos

Приветствую! Подскажите в вопросе. На одном из вебинаров от Zyxel я спросил "А как flex, atp и т.п. анализируют трафик на угрозы, если используется https?", на что получил ответ "Перехватываются ключи" ну или что-то в этом духе. А как такое в принципе возможно? Ведь сервер и клиент обмениваются только открытыми ключами. Или я чего-то не понимаю?

sai

sai

Приветствую! Подскажите в вопросе. На одном из вебинаров от Zyxel я спросил "А как flex, atp и т.п. анализируют трафик на угрозы, если используется https?", на что получил ответ "Перехватываются ключи" ну или что-то в этом духе. А как такое в принципе возможно? Ведь сервер и клиент обмениваются только открытыми ключами. Или я чего-то не понимаю?

Предположу, что фаервол становится посредником, прокси сервером для перехвата https, но для этого нужно добавить корневой сертификат созданный самим фаерволом в хранилище доверенных сертификатов, иначе работать не будет. В таком случае от вашего имени все сессии будут подниматься самим фаерволом и поэтому он будет видеть содержимое пакетов, а потом передавать их вам, если пакет не опасен.

А так, не всегда есть необходимость лезть в https, бывает достаточно IP, портов, т.е. эвристика происходит на основе анализа заголовков.

Контент фильтру например вообще до лампочки на https, так как там динамическая облачная база URL адресов, он смотрит на URL, если он "плохой", то и ходить туда не надо.

А сигнатуры угроз например определяются еще до установления TLS сессии. Торчит например у вас сервис на 443 порту, снаружи начинает кто то ломится, TLS еще не установлен, но если в пакете есть что то не нормальное и сигнатура данного пакета есть в базе, то этого достаточно, что бы определить вектор угрозы и отбросить пакет.

Дмитрий

Дмитрий

коллеги, как отвязать точку NWA1123ACv3 от небулы?

сбросили ее до заводских, прошли wizard, а она опять пишет, что админится через небулу

Я когда через приложение на тел добавляю точки которые бу он спрашивает отвязать устройство от предыдущего аккаунта, жму да и все она привязана на новый

Anthony

Anthony

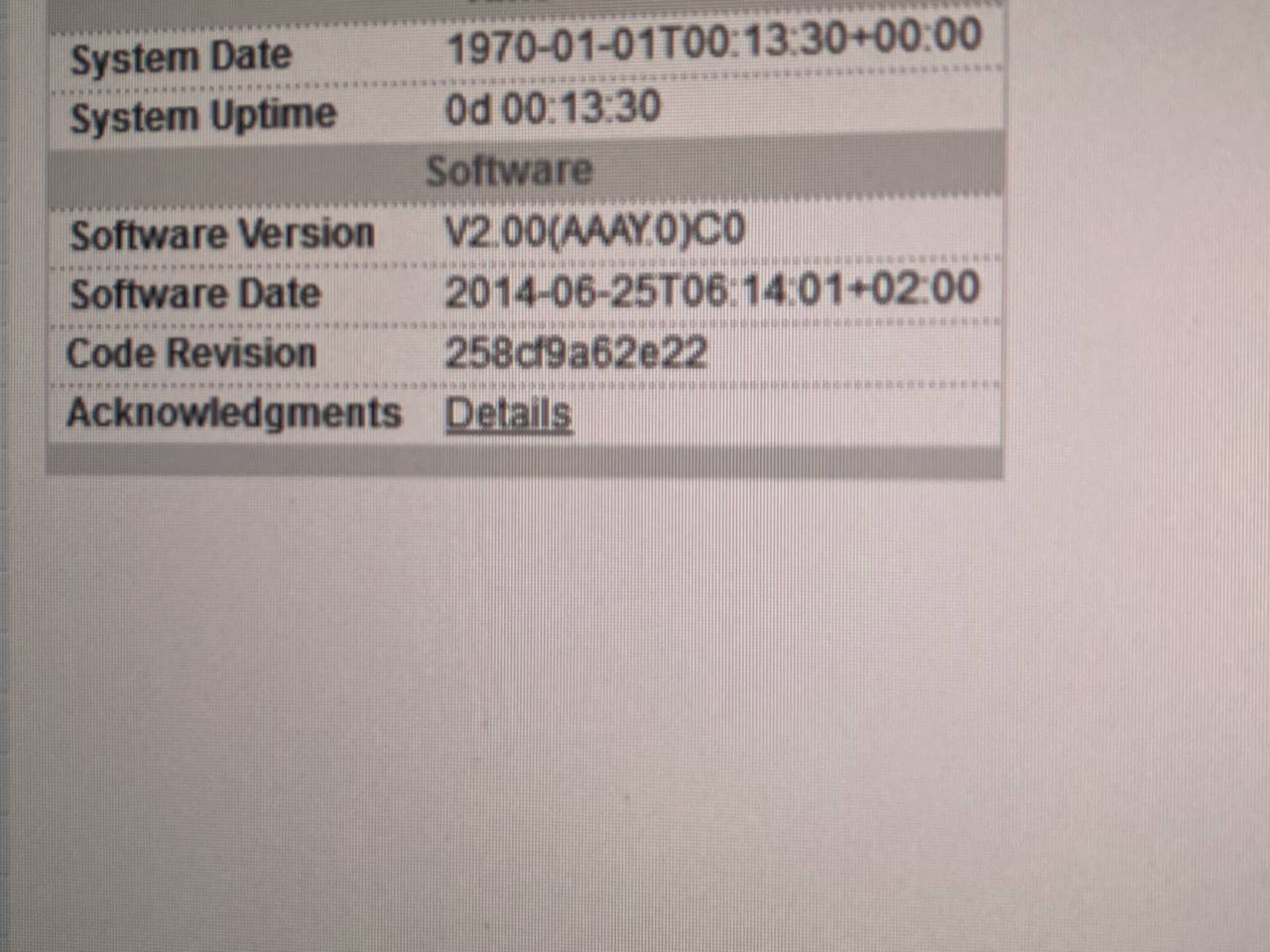

Добрый вечер на коммутатор gs1920-24hp старенький нет прошивки у кого нибудь желательно 2.0

http://download.from.zyxel.ru/d8bb8511-3ee1-4f76-8adb-22afa78068b9/GS1920-24HP_410AAOC2C0.zip

но это кажется для V2

Дмитрий

Дмитрий

Anthony

Anthony

Ещё такая есть

http://download.from.zyxel.ru/241381a2-f2b4-4062-b55f-eff74f0f4041/GS1920-24HP_4.30(AAOC.0)C0.zip

Anthony

Anthony

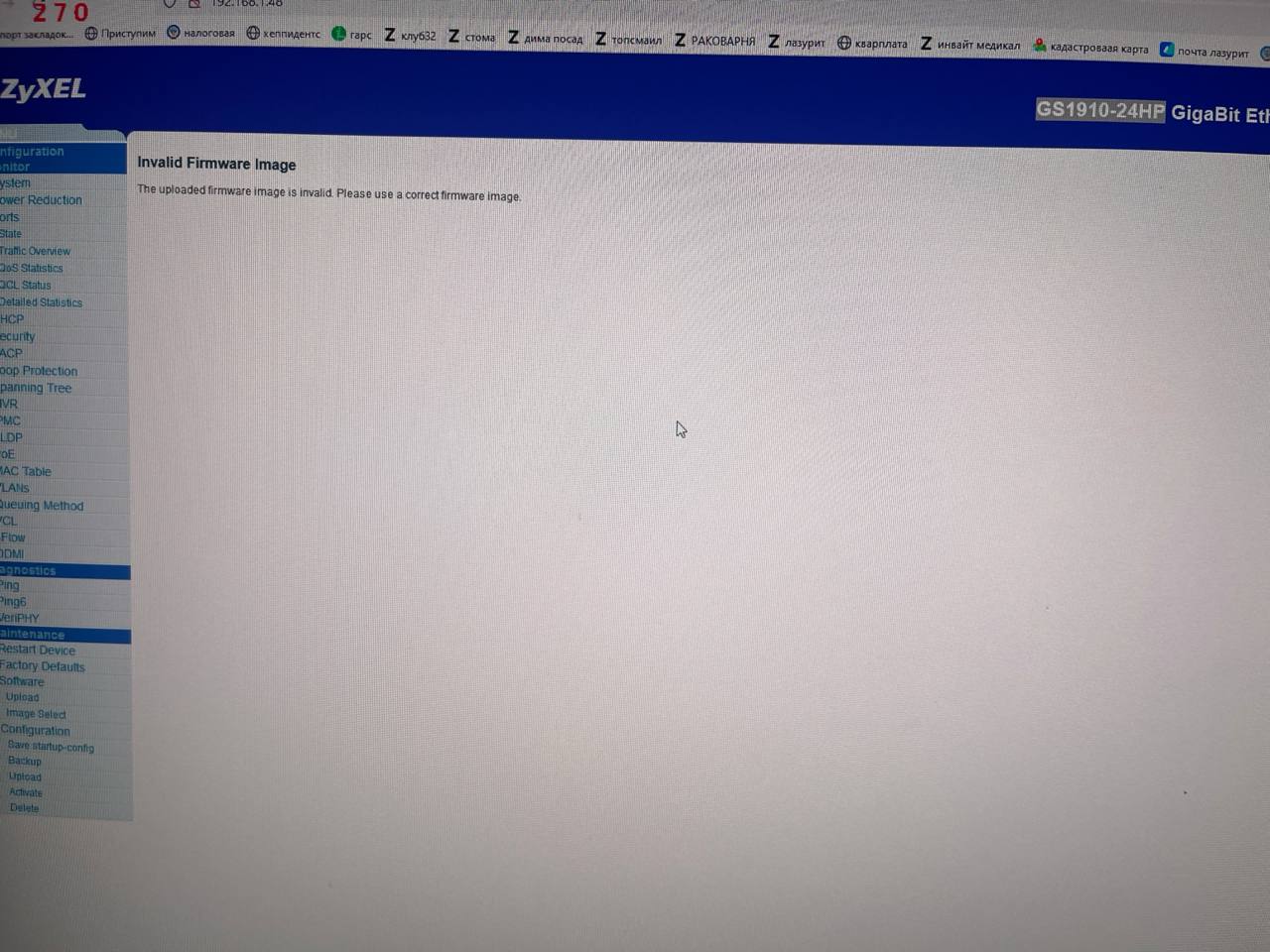

Пардон ошибся у меня 1910-24hp старый стал слепой

Тогда

https://us.v-cdn.net/6029482/uploads/editor/pm/zp9kzn8cirli.zip

Александр

Александр

I want netatlas EMS software anyone help me for this software

Hi. On this issue, please contact this chat https://t.me/zyxel_communications_ru

Александр

Александр

I want netatlas EMS software anyone help me for this software

Александр

Александр

I want netatlas EMS software anyone help me for this software

cloud_tg_captcha_bot

cloud_tg_captcha_bot

systemctl_is_better_than_systemd

systemctl_is_better_than_systemd