Victor

Victor

Добрый день.

Помогите, пожалуйста правильно настроить видимость нескольких локальных сетей на ATP-500.

Есть 3 сети:

Сеть1 (192.168.3.0/24) Сеть2 (192.168.4.0/24) и сеть 3 (192.168.6.0/24).Нужно обеспечить из сети 1 видимость сетей 2 и 3.

Lan1,lan2 и lan3 включены в зону LAN

Александр

Александр

Добрый день.

Помогите, пожалуйста правильно настроить видимость нескольких локальных сетей на ATP-500.

Есть 3 сети:

Сеть1 (192.168.3.0/24) Сеть2 (192.168.4.0/24) и сеть 3 (192.168.6.0/24).Нужно обеспечить из сети 1 видимость сетей 2 и 3.

Lan1,lan2 и lan3 включены в зону LAN

Добрый день. В ATP в дефолте вроде и так работает.

Что конкретно не работает?

Похожий пример по настройке разных сетей есть тут

https://support.zyxel.eu/hc/ru/articles/6983667185170

Turkmen

Turkmen

Я никогда не сталкивался с оборудованием Zyxel. Поэтому буду благодарен ответам на вопросы ниже.

1. Думаю купить для офиса несколько NWA50AX. Актуальна ли данная модель? Есть ли характерные проблемы? Выходят ли новые прошивки?

2. Какой on-premise контроллер нужно использовать? Есть ли вариант для установки на своем сервере внутри офиса?

3. Есть ли возможность запрета на использование каналов DFS?

Victor

Victor

Добрый день. В ATP в дефолте вроде и так работает.

Что конкретно не работает?

Похожий пример по настройке разных сетей есть тут

https://support.zyxel.eu/hc/ru/articles/6983667185170

Так в том то и дело, что вроде должны, а из сети 1 не пингуются устройства из сетей 2 и 3

Александр

Александр

Так в том то и дело, что вроде должны, а из сети 1 не пингуются устройства из сетей 2 и 3

у всех устройств динамические IP стоят? Какой шлюз у них указан?

Denis

Denis

Я никогда не сталкивался с оборудованием Zyxel. Поэтому буду благодарен ответам на вопросы ниже.

1. Думаю купить для офиса несколько NWA50AX. Актуальна ли данная модель? Есть ли характерные проблемы? Выходят ли новые прошивки?

2. Какой on-premise контроллер нужно использовать? Есть ли вариант для установки на своем сервере внутри офиса?

3. Есть ли возможность запрета на использование каналов DFS?

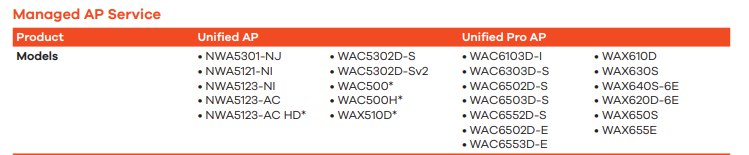

1. Актуальна и прошивки выходят. Для офиса лучше модели NWA90AX, NWA90AX PRO и старше.

2. Управление облачное Nebula.

3. Есть такое.

Victor

Victor

У всех статика и шлюзы - для сети 1 - 192.168.3.254, для сети 2 - 192.168.4.254 и для сети 3 - 192.168.6.254

Turkmen

Turkmen

1. Актуальна и прошивки выходят. Для офиса лучше модели NWA90AX, NWA90AX PRO и старше.

2. Управление облачное Nebula.

3. Есть такое.

1. Чем принципиально хуже NWA50AX?

2. On-premise вообще нельзя?

Огромное спасибо.

Александр

Александр

У всех статика и шлюзы - для сети 1 - 192.168.3.254, для сети 2 - 192.168.4.254 и для сети 3 - 192.168.6.254

tracert что говорит? На каком узле ответ не получает?

Александр

Александр

1. Чем принципиально хуже NWA50AX?

2. On-premise вообще нельзя?

Огромное спасибо.

2. они могут автономно работать, но чтобы внутри сети управление развернуть - нужно другие модели точек доступа выбирать и к ним контроллер.

Denis

Denis

1. Чем принципиально хуже NWA50AX?

2. On-premise вообще нельзя?

Огромное спасибо.

1. Тут ответы https://support.zyxel.eu/hc/ru/articles/4416989548178-Точка-доступа-NWA50-55AXE-90-110AX-различия-в-аппаратном-обеспечении-и-характеристиках

2. На этих точках нельзя. Можно на WAX510D и старше, но они сильно дороже.

Попробуйте Nebula. Уверен, что оно вам понравится.

Victor

Victor

tracert что говорит? На каком узле ответ не получает?

на 192.168.3.254 все и начинается и заканчивается

Александр

Александр

1. Чем принципиально хуже NWA50AX?

2. On-premise вообще нельзя?

Огромное спасибо.

Александр

Александр

на 192.168.3.254 все и начинается и заканчивается

то есть ATP не пропускает.

Нужно проверять правила файрволла. Может где-то случайно запрещается.

Turkmen

Turkmen

1. Тут ответы https://support.zyxel.eu/hc/ru/articles/4416989548178-Точка-доступа-NWA50-55AXE-90-110AX-различия-в-аппаратном-обеспечении-и-характеристиках

2. На этих точках нельзя. Можно на WAX510D и старше, но они сильно дороже.

Попробуйте Nebula. Уверен, что оно вам понравится.

Nebula мне уже нравится. Просто стараюсь держать on-premise, как-то спокойнее на душе :-)

Victor

Victor

то есть ATP не пропускает.

Нужно проверять правила файрволла. Может где-то случайно запрещается.

Да, именно ATP не пропускает. А я с ним раньше не работал, и не могу пока понять что не так. В мануале описаны варианты с VLAN, но это не совсем то. Я его использовал как резервный канал доступа в интернет, настроил фильтрацию и блокировку сайтов и тп. А сейчас решил настроить эту видимость сетей и пока никак.....

Александр

Александр

Nebula мне уже нравится. Просто стараюсь держать on-premise, как-то спокойнее на душе :-)

одна из моделей с контроллером точек доступа https://download.zyxel.com/USG_FLEX_500/datasheet/USG%20FLEX%20500_10.pdf

В принципе, все шлюзы USG Flex и ATP оснащены контроллером точек доступа.

С самыми младшими моделями как USG Flex 50 повнимательнее, там контроллер отсутствует.

Victor

Victor

то есть ATP не пропускает.

Нужно проверять правила файрволла. Может где-то случайно запрещается.

Я уже сделал правило из зоны LAN в зону any (Excluding ZyWALL) и все остальное - any

Александр

Александр

Я уже сделал правило из зоны LAN в зону any (Excluding ZyWALL) и все остальное - any

выше нет запрещающих правил от LAN к чему-нибудь?

Victor

Victor

выше нет запрещающих правил от LAN к чему-нибудь?

Нет, я его вообще на первое место поставил пока

Dmitry

Dmitry

Александр

Александр

Нет, я его вообще на первое место поставил пока

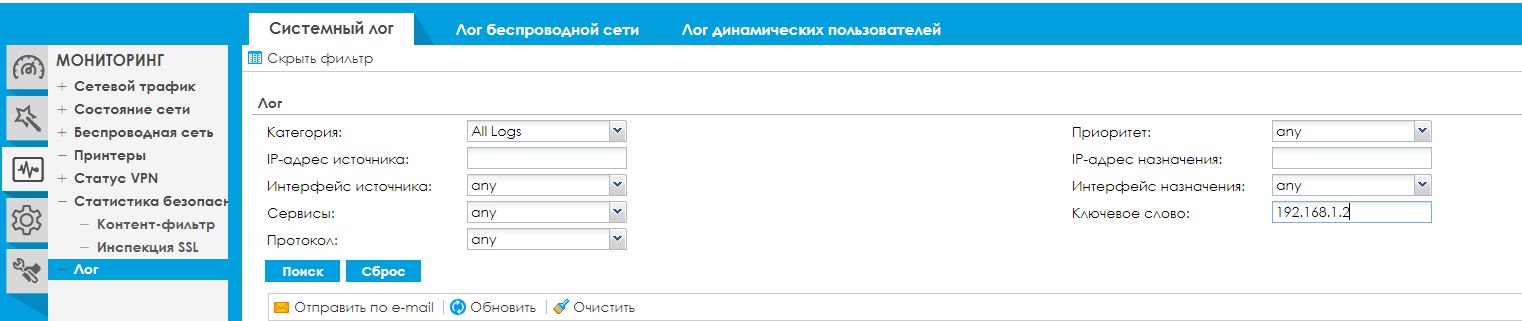

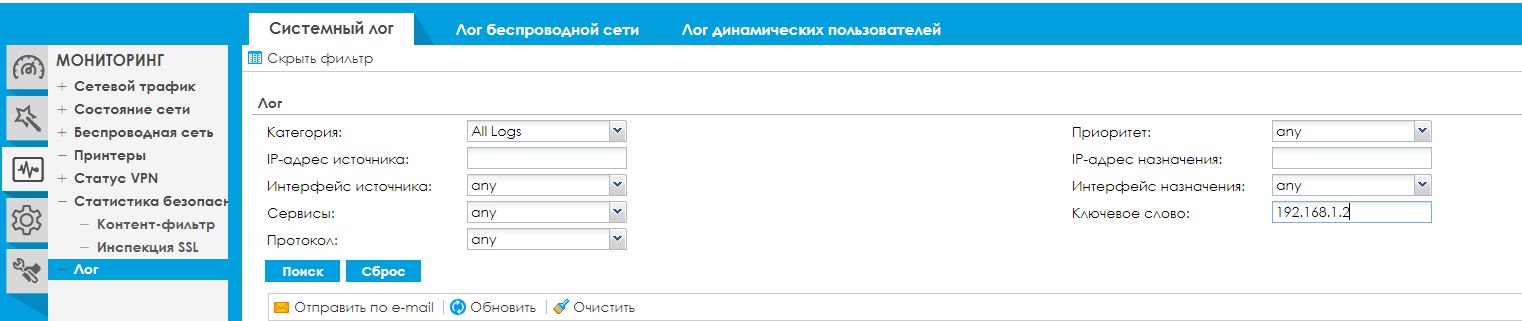

давайте так. Запустите пинг с ПК до ПК в другой сети и посмотрите в логах, что пишет про него? Есть ли BLOCK или ACCESS

Александр

Александр

Нет, я его вообще на первое место поставил пока

Victor

Victor

Александр

Александр

Александр

Александр

Я уже сделал правило из зоны LAN в зону any (Excluding ZyWALL) и все остальное - any

поставьте в правиле "log alert", логи будут красным подсвечиваться

Victor

Victor

Сделал

248

2023-08-30 13:50:17

alert

Security Policy Control

priority:1, from LAN to ANY, ICMP Type:8, service others, ICMP Type:8, ACCEPT

192.168.3.115

192.168.4.211

ACCESS FORWAR

Александр

Александр

248

2023-08-30 13:50:17

alert

Security Policy Control

priority:1, from LAN to ANY, ICMP Type:8, service others, ICMP Type:8, ACCEPT

192.168.3.115

192.168.4.211

ACCESS FORWAR

судя по логам, ATP пропускает пинг.

А пинга у вас всё равно нет?

Victor

Victor

нет. не понимаю...что не так. Может быть мешает то, что у меня прописан на компьютере резервный шлюз. С метриками поиграть?

Александр

Александр

нет. не понимаю...что не так. Может быть мешает то, что у меня прописан на компьютере резервный шлюз. С метриками поиграть?

Для чистоты эксперимента уберите все шлюзы и протестируйте только АТП. А потом понятнее будет.

Александр

Александр

нет. не понимаю...что не так. Может быть мешает то, что у меня прописан на компьютере резервный шлюз. С метриками поиграть?

на пингуемом компе файрволлы есть? Может они блокируют трафик от других сетей ?

Антивирусы научились блокировать пинги из других подсетей, к которым подсетььь сетевой карты компа не относится.

Victor

Victor

Victor

Victor

Для чистоты эксперимента уберите все шлюзы и протестируйте только АТП. А потом понятнее будет.

# ping 192.168.4.211 -n -c 3

PING 192.168.4.211 (192.168.4.211) 56(84) bytes of data.

64 bytes from 192.168.4.211: icmp_seq=1 ttl=64 time=0.730 ms

64 bytes from 192.168.4.211: icmp_seq=2 ttl=64 time=0.253 ms

64 bytes from 192.168.4.211: icmp_seq=3 ttl=64 time=0.276 ms

--- 192.168.4.211 ping statistics ---

3 packets transmitted, 3 received, 0% packet loss, time 1998ms

rtt min/avg/max/mdev = 0.253/0.419/0.730/0.220 ms

Victor

Victor

Для чистоты эксперимента уберите все шлюзы и протестируйте только АТП. А потом понятнее будет.

Я здесь даже не компьютер а NWA 1123 AC PRO пинговал. Я собственно и хотел получить возможность из своей сети подключаться к этой сети для управления коммутаторами и точками доступа. А точек там часть новых - 1123 , они замечательно из Nebul-ы видны, а часть - старые D-link

Victor

Victor

пинг с него (с АТП) до 3.115 идёт?

# ping 192.168.3.115 -n -c 3

PING 192.168.3.115 (192.168.3.115) 56(84) bytes of data.

64 bytes from 192.168.3.115: icmp_seq=1 ttl=128 time=0.756 ms

64 bytes from 192.168.3.115: icmp_seq=2 ttl=128 time=0.456 ms

64 bytes from 192.168.3.115: icmp_seq=3 ttl=128 time=0.353 ms

Александр

Александр

# ping 192.168.3.115 -n -c 3

PING 192.168.3.115 (192.168.3.115) 56(84) bytes of data.

64 bytes from 192.168.3.115: icmp_seq=1 ttl=128 time=0.756 ms

64 bytes from 192.168.3.115: icmp_seq=2 ttl=128 time=0.456 ms

64 bytes from 192.168.3.115: icmp_seq=3 ttl=128 time=0.353 ms

разбираться нужно. Другие клиентские устройства пробовать.

Dmitry

Dmitry

bloo.🏳️⚧️

bloo.🏳️⚧️

ребята, один вопрос. Какая вероятность быть пойманной после атаки под whonix + vpn + kali

Eugene

Eugene

Всем привет. Кто подскажет, с чем может быть связана ошибка в SecuExtender IPSec VPN Client, когда при установке соединения клиент пишет tikev2_ikev2gateway self-signed certificate not accepted и rejecting certificate sent by the gateway.

На других компах всё ок, а на одном такая проблема. И с этого компа запрос конфигурации у шлюза не сделать, пишет server not found (check the server address/port). Адрес шлюза и порт проверил - всё верно

Eugene

Eugene

проблема сертификата

в чем проблема сертификата если другие пользователи без проблем его используют?

Бильбо Бэггинс

Бильбо Бэггинс

Доброе утро. Появилась задача контролировать клиентов, кто куда ходит в интернете. Желательно с более менее понятными отчетами для руководства. На данный момент стоит микротик в роли роутера на палочке. В нем такое организовать как я понял не получится. Когда-то давно, стоял Kerio control, там такой функционал был, и через него были созданы правила для контроля и все такое. Сейчас его нет. У zyxel есть такой функционал в какой нибудь железке? Или может для этих целей сможете посоветовать другое решение, не обязательно от zyxel

Александр

Александр

Доброе утро. Появилась задача контролировать клиентов, кто куда ходит в интернете. Желательно с более менее понятными отчетами для руководства. На данный момент стоит микротик в роли роутера на палочке. В нем такое организовать как я понял не получится. Когда-то давно, стоял Kerio control, там такой функционал был, и через него были созданы правила для контроля и все такое. Сейчас его нет. У zyxel есть такой функционал в какой нибудь железке? Или может для этих целей сможете посоветовать другое решение, не обязательно от zyxel

https://www.zyxel.com/ru/ru/products/management-and-reporting/management-and-reporting-cloud-cnm-secureporter

Бильбо Бэггинс

Бильбо Бэггинс

https://www.zyxel.com/ru/ru/products/management-and-reporting/management-and-reporting-cloud-cnm-secureporter

Для того чтобы запустить этот сервис нужен межсетевой экран?

Gennady

Gennady

Для того чтобы запустить этот сервис нужен межсетевой экран?

Конечно. SecuReporter - это способ удобно смотреть логи фаервола.

Null

Null

Друзья, вашему вниманию предлагаем запись вебинара, посвященного очередному обновлению системы Nebula за номеров 17.10.

О чем мы поговорили::

• Аппаратное стекирование коммутаторов;

• Режим мониторинга для межсетевых экранов;

• Поддержка VLAN для роутера SCR50AXE;

• Nebula API.

Бильбо Бэггинс

Бильбо Бэггинс

Конечно. SecuReporter - это способ удобно смотреть логи фаервола.

Посмотрел пару видосов. Не понял как заводить пользователей?

Gennady

Gennady

Посмотрел пару видосов. Не понял как заводить пользователей?

@Onatoli4 Саша, подскажи что почитать.

onatoli4

onatoli4

Посмотрел пару видосов. Не понял как заводить пользователей?

каких пользователей? чтобы в статистике были? для этого надо принудительную авторизацию на шлюзе включать

Бильбо Бэггинс

Бильбо Бэггинс

каких пользователей? чтобы в статистике были? для этого надо принудительную авторизацию на шлюзе включать

Задача - мониторить каждое рабочее место. В kerio control я заводил список пользователей и уже по этому списку велся мониторинг. Здесь в видео были фразы что есть пользователи, но как их создать ничего не сказали.

Александр

Александр

каких пользователей? чтобы в статистике были? для этого надо принудительную авторизацию на шлюзе включать

Принудительная авторизация - это Captive Portal?

onatoli4

onatoli4

Принудительная авторизация - это Captive Portal?

Да, через CP. Или если есть Active Directory, то прозрачная авторизация с SSO агентом.

В статистике также отображается hostname и если у ПК они прописаны, то можно по ним также вести мониторинг

onatoli4

onatoli4

Задача - мониторить каждое рабочее место. В kerio control я заводил список пользователей и уже по этому списку велся мониторинг. Здесь в видео были фразы что есть пользователи, но как их создать ничего не сказали.

Пользователи создаются в разделе Object - users (если нет AD), а затем включается аутентификация в разделе Web Authentication:

там нужно создать правило для каких IP включить авторизацию (force authentication).

Но проще наверное использовать hostname компьютеров (для их сбора нужно включить Device Insight <анализ устройств> в меню Object).

Бильбо Бэггинс

Бильбо Бэггинс

cloud_tg_captcha_bot

cloud_tg_captcha_bot