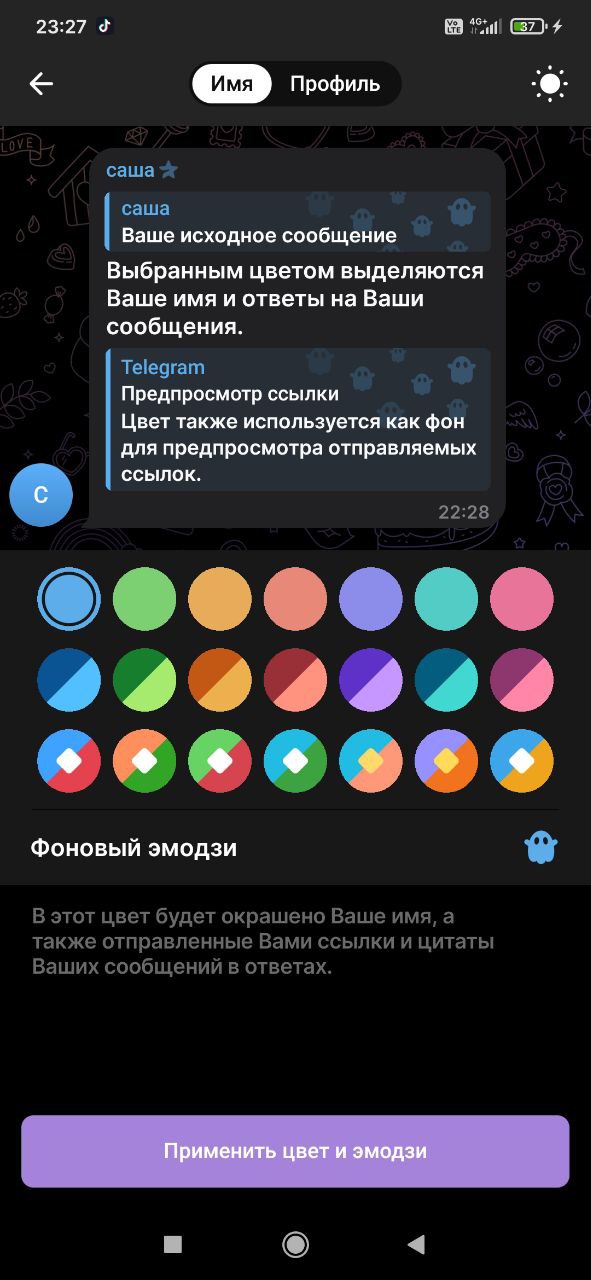

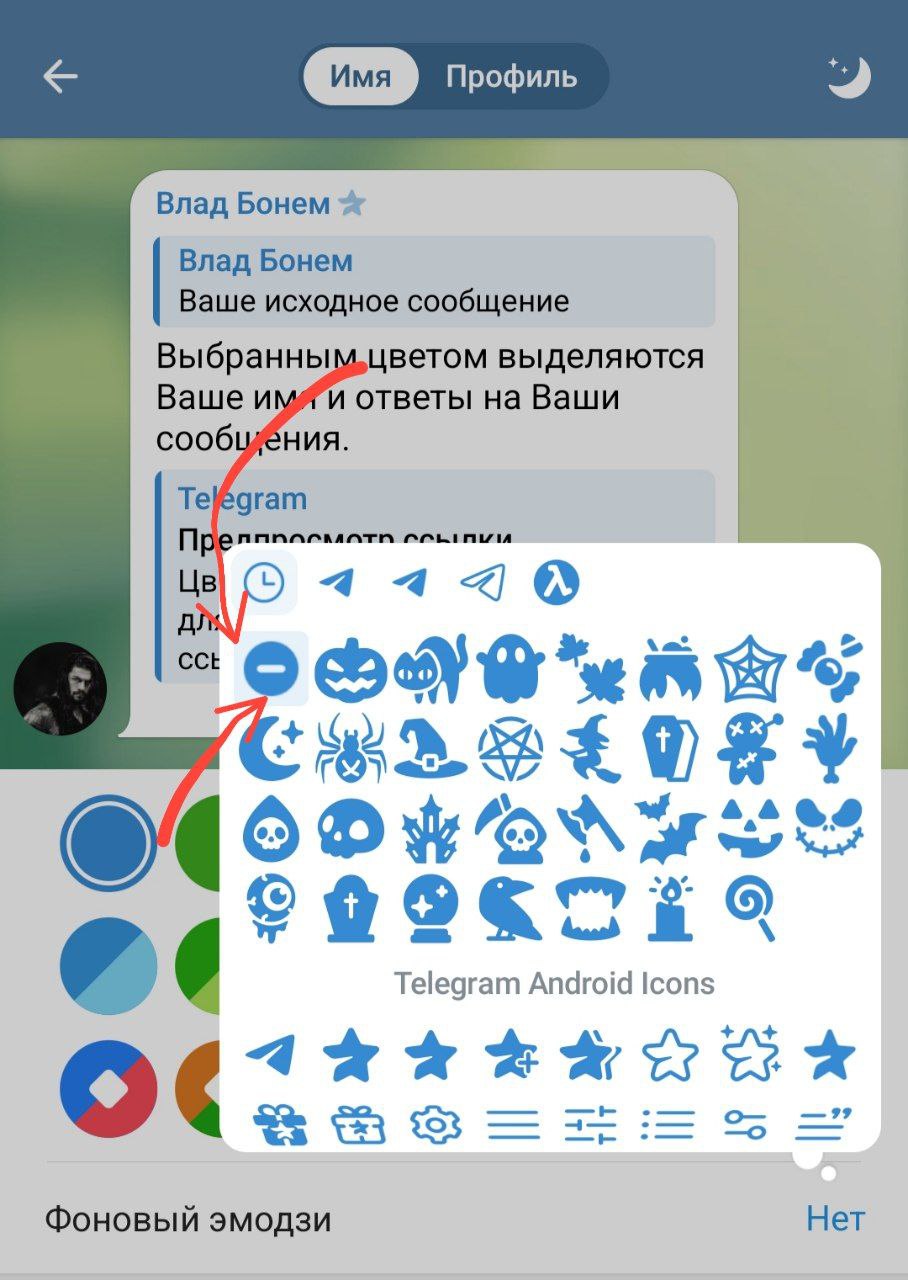

Потому что в данном меню отображаются только адаптивные эмодзи. Данное эмодзи таковым не является, поскольку содержит в себе прозрачное PNG.

в общем я скачал эмулятор на пк и через мобильную версию тг смог все таки убрать

саша

саша

print("mrsfolls")

print("mrsfolls")

все могут убрать я не могу

Вы можете написать в тех поддержку телеграмма в этом случае, они должны решить вашу проблему

Влад

Влад

кнопки сбросить нету

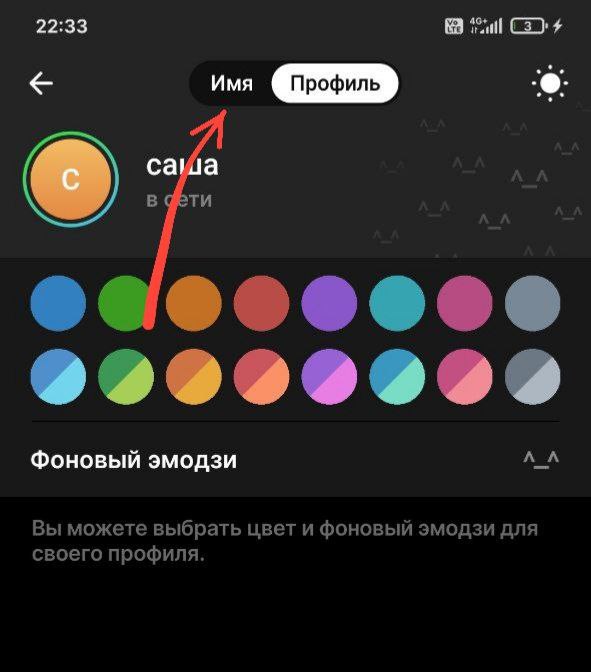

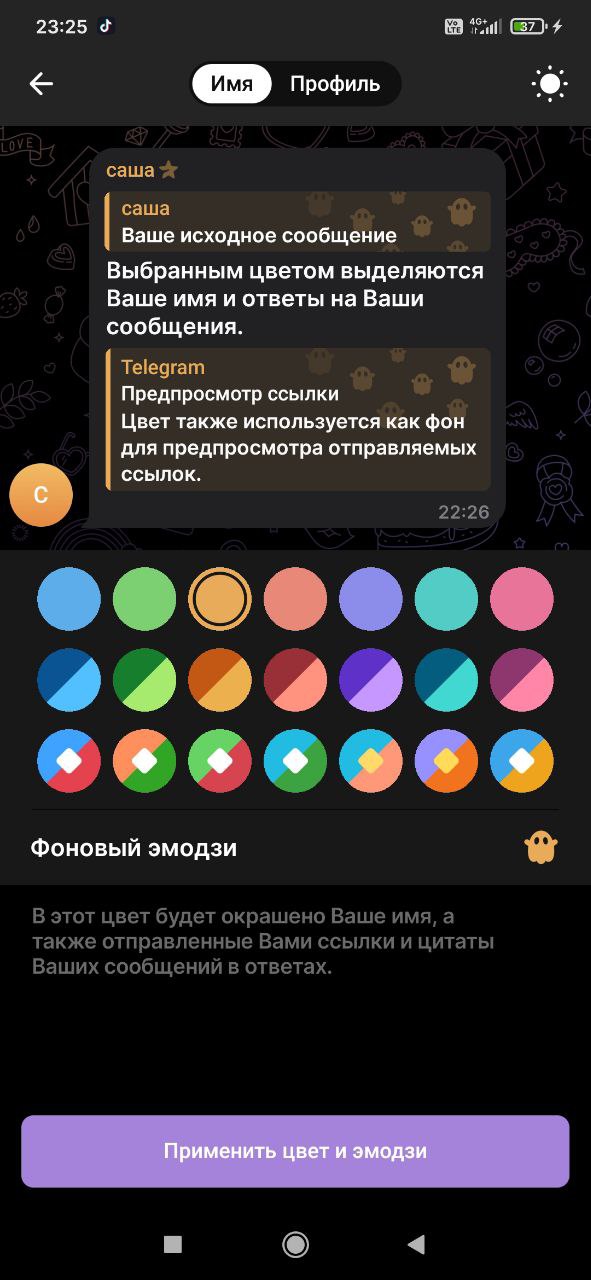

Потому что у вас не выбран цвет профиля.

Сбросить возможно только после того как у вас ВЫБРАН цвет профиля

саша

саша

саша

саша

Неожиданно))

Почему боитесь кнопочки нажимать на экране, за это вам ничего не будет)

устал за день

видимо даже пробовать не захотел..

Мирослав

Мирослав

Добро пожаловать! С правилами нашего чата Вы всегда можете ознакомиться здесь, либо используя «Мгновенный просмотр» ниже.

🔨 Если Вы увидели в чате спам, то отправьте, пожалуйста, команду /report спам (или любой другой комментарий в ответ на конкретное сообщение). Тогда мы получим уведомление и сможем быстрее отреагировать.

👮♂️ Вы также можете позвать всех администраторов в чат, если напишите текст сообщения, начинающийся с @admin.

Приятного общения! :)

Здравия. Подскажите, а как была сделана кнопка правила чата, которая в закреплённых?

Groosha

Groosha

Здравия. Подскажите, а как была сделана кнопка правила чата, которая в закреплённых?

Просто закреплено сообщение с ровно одной URL-кнопкой

Мирослав

Мирослав

А кто-нибудь может подсказать по вопросу с левым именованием трека, которое зависит от имени музыкального файла?

https://t.me/tgchat/419958

print("mrsfolls")

print("mrsfolls")

Приветствую. Как узнать id пользователя (user name - нет, скрыт от пересылки)?

С помощью специальных модификаций на Телеграмм виду аюаграмма (не советую скачивать)

Max

Max

С помощью специальных модификаций на Телеграмм виду аюаграмма (не советую скачивать)

С помощью официального и сервисов/ботов - никак?

print("mrsfolls")

print("mrsfolls")

С помощью официального и сервисов/ботов - никак?

Вряд-ли, а боты скорее всего будут не официальные или запрещённые которые сливают ваши данные, но есть, только если айди своего пользователя хотите узнать - тогда можно в этом случае с помощью официальных ботов

саша

саша

С помощью специальных модификаций на Телеграмм виду аюаграмма (не советую скачивать)

почему не советуешь пользоваться aюаграмом?

Max

Max

Понял, спасибо. Второй вопрос, тогда как заменить свой id? Слишком много где засветился, где нельзя (проверял по своему id)

Upd: понимаю что самое лёгкое перерегистрация, но это болезненно(есть куча групп/каналов). Или посоветуйте как менее болезненно перенести все нажитое в новый акк

print("mrsfolls")

print("mrsfolls")

почему не советуешь пользоваться aюаграмом?

Мой антивирусник Kaspersky Premium пожаловался на это приложение и ещё 2 антивирусы из 10

саша

саша

саша

саша

Groosha

Groosha

Приветствую. Как узнать id пользователя (user name - нет, скрыт от пересылки)?

В Telegram Desktop в экспериментальных настройках включаешь показ айди и смотришь, если можешь зайти в профиль юзера

Groosha

Groosha

✙ M Σ L O M Λ N I C ✙

✙ M Σ L O M Λ N I C ✙

А, тоесть цитировать сразу несколько цитат из других сообщений нельзя, это инструмент редактирования такой

ᛞᛁᛉᛗᛟᚱᚨᛚ

ᛞᛁᛉᛗᛟᚱᚨᛚ

А, тоесть цитировать сразу несколько цитат из других сообщений нельзя, это инструмент редактирования такой

Из другого сообщения только один раз можно цитировать, да

Nick

Nick

🛡 Мой сервер — моя крепость 🛡

Здравствуй, друг За этот год количество успешных атак на веб-сервисы достигло рекордной отметки. Это натолкнуло меня на написание этой статьи, в которой я хочу поделиться с тобой базовыми принципами обеспечения безопасности удаленного сервера. Это, на мой взгляд, минимум, который настоятельно рекомендую применить на любом Linux-сервере.

Для начала давай просканируем наш сервер через nmap и увидим, что у нас тут все печально:

sudo nmap -Pn твой IP

Ладно, тогда давай немного поправим это недоразумение, а именно — настроим iptables.

Отбросим пакеты с флагами SYN, FIN, RST, ACK, FIN, URG (Xmas Tree Scan) для минимизации информации, которую наш сервер будет светить в интернет по запросам:

sudo iptables -A INPUT -p tcp --tcp-flags SYN,FIN SYN,FIN -j DROP

sudo iptables -A INPUT -p tcp --tcp-flags SYN,RST SYN,RST -j DROP

sudo iptables -A INPUT -p tcp --tcp-flags ALL SYN,RST,ACK,FIN,URG -j DROP

sudo iptables -A INPUT -p tcp -i enp0s3 -m state --state NEW -m recent --set

Давай еще отключим ping. Многие посчитают это неуместным, но это будет полезно, если ты используешь свой сервер как VPN. Это поможет скрыть его от ботов. Когда-то из-за неотключенного ping сломали сайт FBI :D

echo "1" > /proc/sys/net/ipv4/icmp_echo_ignore_all

Настроим защиту от DoS с помощью корректировки таймаутов:

echo "1800" > /proc/sys/net/ipv4/tcp_keepalive_time

echo "0" > /proc/sys/net/ipv4/tcp_window_scaling

echo "0" > /proc/sys/net/ipv4/tcp_sack

Теперь настроим fail2ban для защиты от атак грубой силы (brute force). Начнем с установки и запуска демона:

sudo apt-get install fail2ban

sudo systemctl enable fail2ban

sudo systemctl start fail2ban

sudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

sudo apt install unattended-upgrades

sudo dpkg-reconfigure -plow unattended-upgrades

Перезапускаем fail2ban:

sudo systemctl restart fail2ban

Теперь настроим сам SSH. Откроем конфиг:

nano /etc/ssh/sshd_config

Переключаемся на второй протокол, отключаем авторизацию root пользователя и сменим порт в строчке Port на свой:

# меняй на свой порт

Port 7252

# отключаем авторизацию root пользователя

PermitEmptyPasswords no

MaxAuthTries 3

# отключаем доступ к x серверу через SSH

X11Forwarding no

Теперь добавим наш новый порт в iptables:

sudo iptables -A INPUT -m state --state NEW -m tcp -p tcp --dport 7252 -j ACCEPT

Настроим apt. Давай добавим в него фильтрацию seccomp-bpf, что немного убережет нас от возможной эксплуатации уязвимостей apt злоумышленниками для повышения привилегий:

nano /etc/apt/apt.conf.d/40sandbox

Добавьте следующую строку в файл:

APT::Sandbox::Seccomp "true";

Советую собирать еще ловушку для хакера, что поможет вовремя определить попытку атаки на наш сервер. Скачиваем репозиторий:

git clone https://github.com/skeeto/endlessh & cd endlessh

make & sudo make install

sudo cp util/endlessh.service /etc/systemd/system

sudo systemctl enable endlessh

sudo mkdir -p /etc/endlessh

Редактируем конфиг:

sudo nano /etc/endlessh/endlesshconfig

Вставляем следующие параметры:

Port 22

Delay 10000

MaxLineLength 32

MaxClients 4096

LogLevel 0

BindFamily 0

Наш honeypot имитирует работу SSH сервера на 22 порту

Теперь перезапускаем:

sudo systemctl start endlessh

Думаю, на этом все. Спасибо за прочтение

Увидимся уже в следующем году

материал: @ruinas_histori

print("mrsfolls")

print("mrsfolls")

✙ M Σ L O M Λ N I C ✙

✙ M Σ L O M Λ N I C ✙

Groosha

Groosha

А почему я с премиумом не вижу время последнего посещения у человека без премиума?

Потому что тот человек запретил

✙ M Σ L O M Λ N I C ✙

✙ M Σ L O M Λ N I C ✙

Только щас понял что в никнейме этого Сергея db выглядит как хуй, причём обрезаный

Lucik

Lucik

Сергей

Сергей

Нет Войне

Нет Войне

Dmitry

Dmitry