Владислав Федосеев #293680

Владислав Федосеев #293680

Ну я тоже люблю отключать, вместо того, чтобы дать доступ определенноц программе

Анатолий

Анатолий

У нас любят впадать в крайности

Либо позакрывать, порезать, поубивать всё что можно (админы)

Либо пооткрывать, поразрешать, повыключать всё что можно (юзеры)

:)

Sergey [BHE3AnHO]

Sergey [BHE3AnHO]

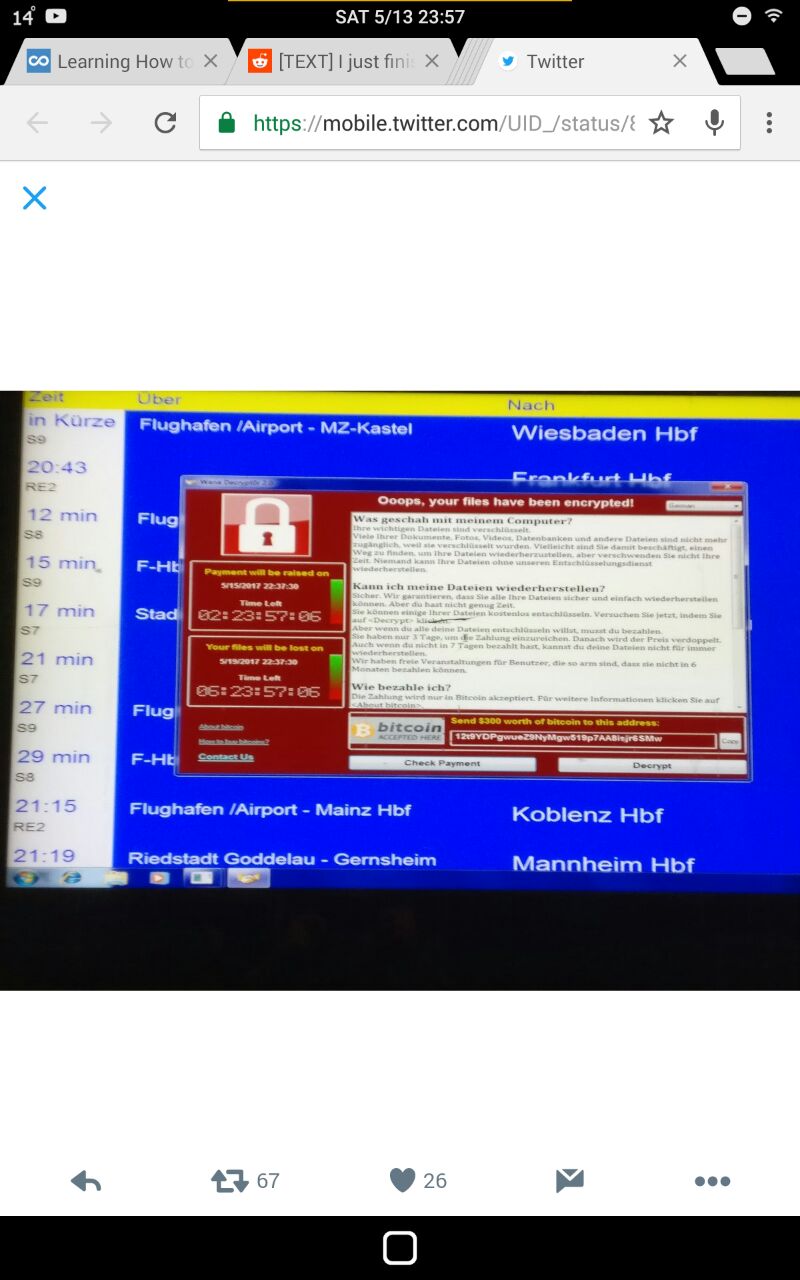

Привет. Я все ещё о Wcry. Есть хорошие новости:

1. Распространение червя удалось заблокировать. В коде нашли домен, к которому якобы должен был обращаться Wcry для остановки распространения (так называемый kill switch), но он оказался незарегистрированным. После того, как эксперт по безопасности, ведущий твиттер @malwaretech, зарегистрировал этот домен на себя (iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com), и распространение Wcry прекратилось.

2. Для пользователей более старых систем Windows, которые уже не поддерживаются Microsoft (и в марте не получили патча, закрывающего уязвимость), Microsoft таки сжалилась и выпустила апдейт. Так что если у вас Win XP/8/2003, вам сюда. https://blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

Теперь плохие новости:

1. По мнению экспертов, наличие такого kill switch в коде указывает, возможно, на то, что это был всего лишь пробный запуск, поэтому радоваться пока что рано.

Измени пару строк в коде - и можно начинать опять.

2. Более того, структура червя такая, что код, отвечающий за распространение, хорошо отделен от кода заражения, и легко можно подложить другой payload и применить отличающийся вектор атаки.

3. Апдейты, которые выпустила Microsoft, это хорошо, но помните, кто вчера пострадал? Многие из тех, кто не поставил апдейты, выпущенные в марте! Сейчас, конечно, у большинства ленивых админов подгорит и они всё-таки поставят апдейты, но в мире все равно останется масса компьютеров, уязвимых даже к этой (не говоря о других) атаке. Будущее для компьютерной инфраструктуры выглядит очень неприглядно - дальше будет хуже.

Sergey [BHE3AnHO]

Sergey [BHE3AnHO]

Вот уже пишут, что появился апдейт к Wcry, который игнорирует домен для killswitch. Так что кто не поставил апдейт - сам виноват https://twitter.com/kennwhite/status/863350389793533952

Oculus Dexter

Oculus Dexter

Вот уже пишут, что появился апдейт к Wcry, который игнорирует домен для killswitch. Так что кто не поставил апдейт - сам виноват https://twitter.com/kennwhite/status/863350389793533952

Тут или апдейт червя или апдейт винды, ну и выбор

Владислав Федосеев #293680

Владислав Федосеев #293680

Владислав Федосеев #293680

Владислав Федосеев #293680

шляпка вполне ничего ещё. нормальной отвёрткой с нужной битой спокойно открутится

Ну я новую взял, остальные винты нормально берет, значит размер больше брать?

Владислав Федосеев #293680

Владислав Федосеев #293680

похоже откручивали слишком тонкой отвёрткой

Да есть такое, в общаге инструментарий невелик

☕️ Паша ☭👨🏻🔧

☕️ Паша ☭👨🏻🔧

винт всегда должен держаться на бите и не падать с неё, держась исключительно на плотном соприкосновении поверхностей. если выпадает - не та бита.

Ixtiandr

Ixtiandr

Да есть такое, в общаге инструментарий невелик

Набор отверток для техники 200-500р, спасёт не единожды

Agripina 💡⚠️⚡️

Agripina 💡⚠️⚡️

винт всегда должен держаться на бите и не падать с неё, держась исключительно на плотном соприкосновении поверхностей. если выпадает - не та бита.

таких бит сейчас особо не найдешь, у китайского гна профиль поганенький.

Анатолий

Анатолий

Anonymous

Anonymous

☕️ Паша ☭👨🏻🔧

☕️ Паша ☭👨🏻🔧

похоже прийдётся винду всётаки переставлять :( я немогу обновить десятку с её теперешнего состояния.

Анатолий

Анатолий

похоже прийдётся винду всётаки переставлять :( я немогу обновить десятку с её теперешнего состояния.

О, используй возможность, вернись на семёрку)

Анатолий

Анатолий

как начиная с 7 (или висты) дефрагментацию сделали системной и регулярной, я перестал обращать внимания на работу дисков

Oculus Dexter

Oculus Dexter

Весь день читал про wc, Win 2k не болеет? Я правильно понял, что патч просто защищает от заражения по внутренней сети и источник первичного заражения точно не ясен, возможно имейл?

🃏Linkrogers

🃏Linkrogers

Злые языки говорят, что Рокомнадзор на днях выдал господину Дурову предписание о внесении Telegram в реестр. Если ответа от владельца не последует в течение ближайшего времени, то есть вероятность, что мессенджер заблокируют. Коллизия заключается в том, что реестр Роскомнадзора публичен, что существенно сужает пространство для манёвра. Ну, а что не так?

☕️ Паша ☭👨🏻🔧

☕️ Паша ☭👨🏻🔧

в целом обошёлся пока командой:

dism /online /norestart /disable-feature /featurename:SMB1Protocol

Oculus Dexter

Oculus Dexter

Oculus Dexter

Oculus Dexter

А вот и знаменитая статья человека отключившего червя: https://www.troyhunt.com/everything-you-need-to-know-about-the-wannacrypt-ransomware/amp/

Кот

Кот

DiskoSuperStar

DiskoSuperStar

ARTi

ARTi

Globalizator

Globalizator

Andrey

Andrey

SnuppZone

SnuppZone