Ну, можно типа так, наверное:

server show (взять адреса)

subnet list и сверять адреса на предмет принажлежности подсетям

не пойдет - у меня много сабнетов с одинаковыми адресами внутри. просто есть плейбук который настраивает инстанс, плюс частную сеть позади него, надо написать еще один плейбук который получив инстанс сотрет и его и все ресурсы которые к нему прицеплены

J

J

не пойдет - у меня много сабнетов с одинаковыми адресами внутри. просто есть плейбук который настраивает инстанс, плюс частную сеть позади него, надо написать еще один плейбук который получив инстанс сотрет и его и все ресурсы которые к нему прицеплены

А если эти ресурсы другими инстансами используются?

Dan

Dan

А если эти ресурсы другими инстансами используются?

не используются. каждый такой инстанс это слейв в дженкинсе, он сам чистит за собой соседей по сети.

Dan

Dan

да, обычно создается новая сеть, в ней сабнет с 172.16.0.0/24 например, раутер и floating ip для инстанса. Дальше дженкинс говорит с инстансом, и тот создает в своей частной сети что прикажут, и сносит когда закончит

Dan

Dan

это все работает уже, но я могу автоматом только создавать новые слейвы, а старые тереть надо руками

J

J

Ну тогда вот как:

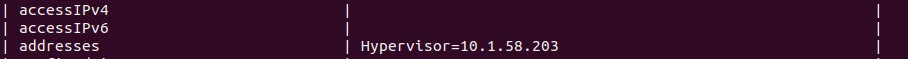

1. Server show (отсюда узнаем адрес и имя сети в которой создана подсеть содержащая этот адрес)

2. network show (узнаем uuid нужной сети)

3. subnet list (фильтруем по двум параметрам - uuid материнской сети и префикс, собственно, в который должен попадать адрес инстанса)

Так, вроде, однозначно получается определить?

Dan

Dan

Ну тогда вот как:

1. Server show (отсюда узнаем адрес и имя сети в которой создана подсеть содержащая этот адрес)

2. network show (узнаем uuid нужной сети)

3. subnet list (фильтруем по двум параметрам - uuid материнской сети и префикс, собственно, в который должен попадать адрес инстанса)

Так, вроде, однозначно получается определить?

только server show не показывает имя сети

Georgii

Georgii

Отлично, спецам помогли, осталось нуба направить на путь истинный ))

Я нашёл походую ситуацию

http://buriedlede.blogspot.com.ee/2012/07/debugging-networking-problems-with.html

вопрос - можно сделать net.bridge.bridge-nf-call-iptables=0 и работать дальше спокойно ?

J

J

Отлично, спецам помогли, осталось нуба направить на путь истинный ))

Я нашёл походую ситуацию

http://buriedlede.blogspot.com.ee/2012/07/debugging-networking-problems-with.html

вопрос - можно сделать net.bridge.bridge-nf-call-iptables=0 и работать дальше спокойно ?

Начни-ка с того что сделай sudo ebtables -L

Georgii

Georgii

Начни-ка с того что сделай sudo ebtables -L

ebtables -L

Bridge table: filter

Bridge chain: INPUT, entries: 0, policy: ACCEPT

Bridge chain: FORWARD, entries: 2, policy: ACCEPT

-i tap787fe53e-66 -j neutronMAC-tap787fe53e-66

-p ARP -i tap787fe53e-66 -j neutronARP-tap787fe53e-66

Bridge chain: OUTPUT, entries: 0, policy: ACCEPT

Bridge chain: neutronMAC-tap787fe53e-66, entries: 1, policy: DROP

-i tap787fe53e-66 —among-src fa:16:3e:89:ef:34, -j RETURN

Bridge chain: neutronARP-tap787fe53e-66, entries: 1, policy: DROP

-p ARP —arp-ip-src 185.68.209.11 -j ACCEPT

Georgii

Georgii

Правила внутри секьюрити группы какие?

попровил правила, теперь всё ок )) Они в iptables отображаются

Georgii

Georgii

Ну вот, видишь, нейтроновские правила.

а vnc должен сразу работать ?

openstack console url show provider-instance

?

Georgii

Georgii

и ешё что непонятно - сделал floating ip, он из той же сети что и provider мой. Ip получаются из одного диапазона. Пинги на него не идут , смотрю правила iptables- на него правил нет.

Georgii

Georgii

я так понимаю что ты поднял инстанс и заассайнил флоатинг туда

когда я создавал инстанс - я указал —security-group default

Georgii

Georgii

создай новую секгруппу где разреши все все чтоб точно исключить это

а если удалиьт секурити группу с инстанца

Georgii

Georgii

дыа

openstack security group create allopen

openstack security group rule create —proto icmp allopen

openstack security group rule create —proto tcp allopen

openstack security group rule create —proto udp allopen

Georgii

Georgii

вопрос - при флоатинг ip - ip ардес не назначается напрямую на машину - а выносится в правила snat/dnat на контроллере ?

Georgii

Georgii

а куда он доходит?

Есть 2 сети provider 185.x.x.0/24

и selfservice 172.16.1.0/24

в сети provaider создал инстанс, назначил ему внешний ip из сети provider - 185.x.x.18 - все работает

Georgii

Georgii

создал floating ip в этой сети - выдался ip 185.x.x.15 , создал интсарнс с selfservice сети с ip 172.16.1.6 и добавил туда 185.x.x.15

Georgii

Georgii

Вопрос по novnc - по итогу он заработал, проблема была в том что порт 5900 на комп ноде был закрыт.

Вылечил добавлением

iptables -I INPUT 4 -p tcp -m multiport —dports 5900 -m state —state NEW -j ACCEPT

Вопрос - я этого не увидел в документации - я чтото пропусли ?

И не должна ли nova это сама настраивать ?

Georgii

Georgii

Или это всё делается исходя из https://docs.openstack.org/install-guide/firewalls-default-ports.html ,

J

J

Или это всё делается исходя из https://docs.openstack.org/install-guide/firewalls-default-ports.html ,

Ну да.

Там же так и написано:

On some deployments, such as ones where restrictive firewalls are in place, you might need to manually configure a firewall to permit OpenStack service traffic.

Georgii

Georgii

Ну да.

Там же так и написано:

On some deployments, such as ones where restrictive firewalls are in place, you might need to manually configure a firewall to permit OpenStack service traffic.

Понятно. Но почему сразу в доке то не указать было где настройка vnc - добавьте правило в файрвол, вот пример (

Georgii

Georgii

Ну да.

Там же так и написано:

On some deployments, such as ones where restrictive firewalls are in place, you might need to manually configure a firewall to permit OpenStack service traffic.

Как будет время подскажи плиз по floating ip ((

J

J

Как будет время подскажи плиз по floating ip ((

Должен пинговаться.

Смотри сначала на секьюрити группу, а если уверен что там правила не режут трафик, то tcpdump по очереди на всех интерфесах в цепочке от внешнего и до самого инстанса. Типа:

- Проверяешь отвечает ли вообще виртуальный роутер на арп запросы к плавающему адресу

- Проверяешь что трафик входит на внешний интерфейс хоста

- Проверяешь сответствующие интерфейсы и правило dnat внутри неймспейса qrouter-xxxxx

- Проверяешь видно ли трафик (icmp echo в твоем случае) на бридже.

Вот как-то так чтоль.

Georgii

Georgii

J

J

Dnat правила на контроллере должны быть?

На network ноде. Если у тебя все в одном, то да, на контроллере внутри неймспейса виртуального роутера.

Михаил

Михаил