citius

citius

всем привет. снова я с ансбл-опенстеком.

опять какая-то дичь :D

установка в repo контейнер падает на сборке venv для кейстоуна.

падает на python зависимостях:

Could not find a version that satisfies the requirement pyasn1>=0.3.7 (from python-ldap) (from versions: 0.3.1)\nNo matching distribution found for pyasn1>=0.3.7 (from python-ldap)"

Михаил

Михаил

Бекап на приатаченых если не ошибась только в пайк заработал.

в любом случае безагентский бекап так себе затея.

Anonymous

Anonymous

в любом случае безагентский бекап так себе затея.

Там фишка в том, что даже если инстанс выключен, но диск пиратачен - не забекапишь, пока не отцепишь

Shamil

Shamil

NS 🇷🇺

NS 🇷🇺

Вот специально сейчас прод выключил, диск стал Availible, а не Attached

До митаки точно диск остаётся аттачед

Михаил

Михаил

Там фишка в том, что даже если инстанс выключен, но диск пиратачен - не забекапишь, пока не отцепишь

а вообще кто чем бекапит?

Shamil

Shamil

У меня очень кодовый скрипт, единственный выебон там, это то, что он заливает архивы в Nexus как maven-артефакты, с версионированием и всем таким...

J

J

Но вообще вопрос насущный. Какие best practices в бекапе на OpenStack?

Никаких, я б сказал.

Чем инфрастуктура на опенстеке отличается от инфраструктуры на голом железе, например?

Dima

Dima

Вопрос что бэкапить. Если свои данные изнутри то xtrabackup, tar, rsync и duplicity

Обычно за глаза хватает.

Shamil

Shamil

Ну в плане бэкапов.

На голом железе нальзя сделать снимок, запутить с него интанс, и забекапить приложухой. Например.

rus

rus

Но вообще вопрос насущный. Какие best practices в бекапе на OpenStack?

Я может чего не понимаю, а почему это не подходит https://docs.openstack.org/cinder/latest/admin/blockstorage-volume-backups.html ?

Shamil

Shamil

Я может чего не понимаю, а почему это не подходит https://docs.openstack.org/cinder/latest/admin/blockstorage-volume-backups.html ?

Выше уже обругали, бекапы средствами файловой системы.

J

J

Аргументов толковых не будет но моё чутьё мне всегда подсказывало что резервные копии должны содержать как можно меньше мусора не относящегося, собственно к полезным данным и при этом должны быть как можно более независимыми.

То есть, копия базы - это копия базы, а копия конфигов твоих - это отдельный репозиторий, а то и несколько. Резервные копии блобов типа фотографий\видео - ды ок, можно прям целиком их и переливать в какое-т отдельное место.

И все это по отдельности можно восстановить из разных контрольных точек, а не откатывая целиком окружение, если тебе нужны только старые конфиги или старая база.

У такого подхода и обратная сторона есть, но все ж)

J

J

А снапшоты все эти, что средствами системы что срдствами хранилища - это так се.

Подходит если вся инфрастуктура для людей со стороны и каждый отвечает только за свою виртуалку. Тогда да, идеально для них.

Shamil

Shamil

Aleksey

Aleksey

Госпда, подскажите плз доку по анонсированию FIP и SNAT на бордер роутер по протоколу маршрутизации, но через приватную сеть. Не так как тут: https://docs.openstack.org/mitaka/networking-guide/config-bgp-dynamic-routing.html

Fox

Fox

коллеги подскажите, пока вьехать не получается) есть офисная сетка со своим шлюзом с DHCP (PXE) нужно чтобы до офисной сетки напрямую был доступ у виртуалки, если я добавлю сеть в опенстек, там же появится и DCHP... Или я что то не допонял...

Artem

Artem

Госпда, подскажите плз доку по анонсированию FIP и SNAT на бордер роутер по протоколу маршрутизации, но через приватную сеть. Не так как тут: https://docs.openstack.org/mitaka/networking-guide/config-bgp-dynamic-routing.html

Ну так вроде роутер с приватной сетью создаёшь и счастие. В смысле external Нетворк с приватными адресами, как то там можно

satandyh

satandyh

Товарищи, небольшой вопрос по noVNC. Я так понимаю, что на compute нодах и controller'ах ip адреса для proxy должны быть из одной подсветки, так?

satandyh

satandyh

Ну и второй вопросец: эта самая подсесть из первого вопроса должна отличаться от той сети, к которой будет подключаться сам клиент, чтобы собственно наблюдать всю красоту и внутренний мир вм?

J

J

Aleksey

Aleksey

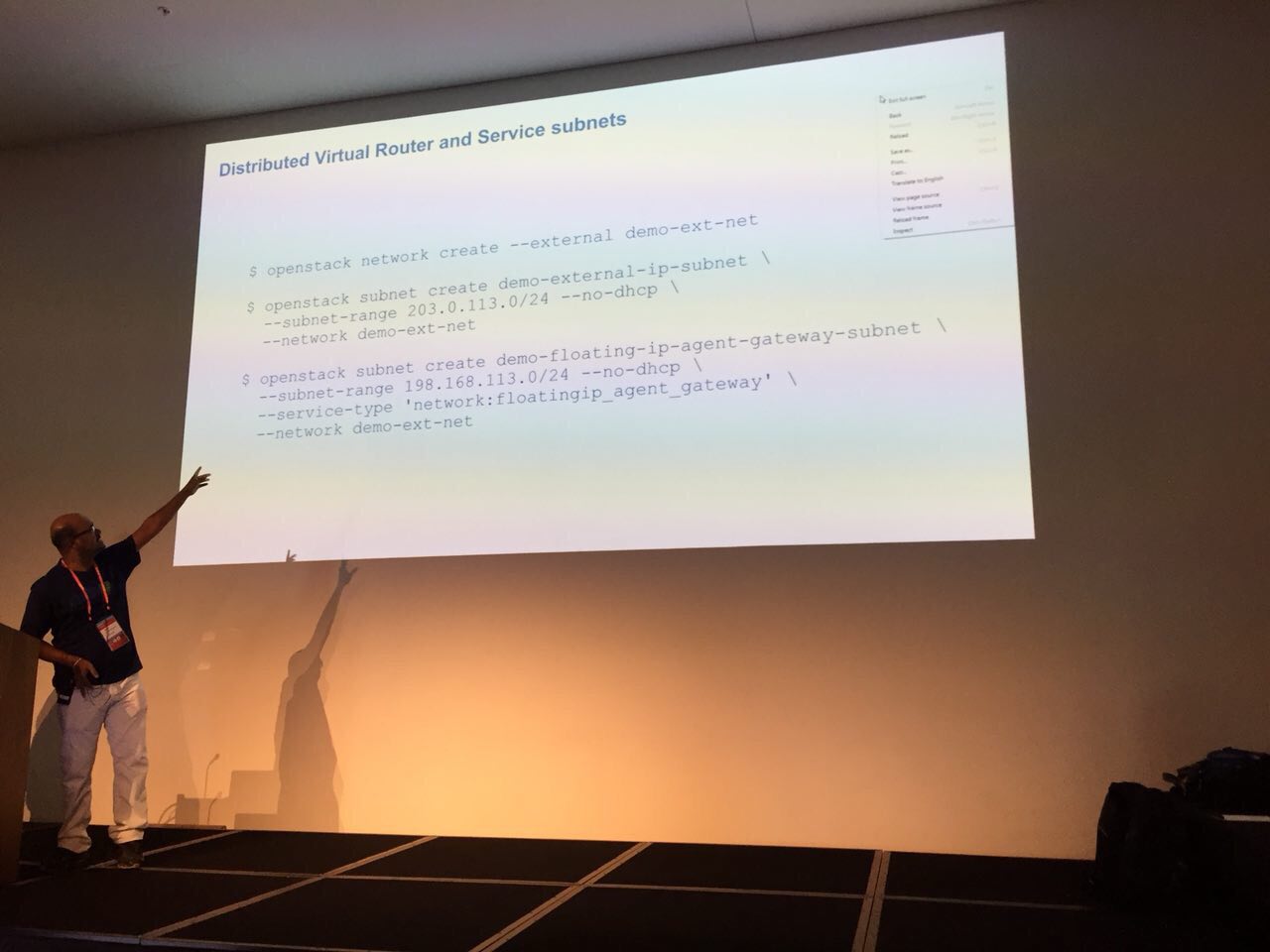

Если я всё правильно понял, то с помощью "subnet service type" мы можем назначить внешний пул для FIP и приватный пул для DVR. Но в таком случае для доступа к FIP из вне на бордер надо заанонсить маршруты. Это же можно сделать с помощью BGP-agent? Как проанонсировать SNAT на бордер?

Igor

Igor

при создании bgp спикера есть параметр

--advertise-floating-ip-host-routes

вроде это то что нужно ?

Igor

Igor

тоесть у нас виртуалки с dualstack - приватные сети + плвающие адреса на каждый инстанс и ipv6 на каждой виртуалке

Aleksey

Aleksey

есть у нас провайдерская сеть и мы не хотим тратить по IP на DVR, как я понял мы можем воспользоваться subnet service type для использования приватной сети между DVR и бордер роутером, таким образом мы не тратим дополнительны IP, но из-за этого бордер должен получать инфу за каким приватным IP какой внешний, насколько я понимаю такая же схема должны бать и для нетворк ноды. Анонс FIP на бордер по BGP у меня в целом работает вот по этому ману: https://docs.openstack.org/mitaka/networking-guide/config-bgp-dynamic-routing.html

J

J

Andrey

Andrey

не должно иметь смысла) какая вам разница потратите вы FIP или IP из сервисной сети, они оба должны роутиться

Andrey

Andrey

тогда нат на бордере не забудте) или на вашем edge) сколько у вас нод если не секрет ? ) за сколько айпишников идет борьба ? =)

Aleksey

Aleksey

А зачем нам нат на бордере? Главное чтобы бордер знал про белые IP и через какие приватные доступны. В данный момент это вопрос принципа :)

Andrey

Andrey

DVR немного мутный для меня

1) я создал ВМ с приватным адресом

2) я обратился с нее в инет

- трафик с компьюты пойдет на бордер, с натом ?

- трафик с компьюты пойдет на "нетноду" и там висит нат ?

J

J

Это уж так, докопаться, но в целом то мож плавающие адреса и не нужны?

Можно dhcp агентом раздавать в провайдерской сети. Тогда прям и ок выходит, вроде.

Andrey

Andrey

А зачем нам нат на бордере? Главное чтобы бордер знал про белые IP и через какие приватные доступны. В данный момент это вопрос принципа :)

вполне возможно что это через GARP реализуется прозрачно для роутера)

Aleksey

Aleksey

Aleksey

Aleksey

Это уж так, докопаться, но в целом то мож плавающие адреса и не нужны?

Можно dhcp агентом раздавать в провайдерской сети. Тогда прям и ок выходит, вроде.

В этой схеме мы должны провайдерскую сеть спустить по L2. Не совсем то, чего хотелось бы...

Михаил

Михаил

Никаких, я б сказал.

Чем инфрастуктура на опенстеке отличается от инфраструктуры на голом железе, например?

ну например для Hyper-V и VmWare есть Veeam отличнейший)

Михаил

Михаил

Александр

Александр

#Вакансия #Москва

В облачную компанию ТИОНИКС (дочка РОСТЕЛЕКОМА) http://tionix.ru/

требуются ИНЖЕНЕРЫ ТЕХНИЧЕСКОЙ ПОДДЕРЖКИ.

ЗП 100-160 на руки. Территориально офис на Остаповском проезде.

Основные задачи и обязанности:

1. Обеспечение бесперебойной работы облачных решений на базе OpenStack:

2. Настройка инфраструктурных сервисов и компонентов.

3. Оптимизация производительности.

4. Поддержка и консультация пользователей облачной платформы в качестве 2-ой линии поддержки.

5. Мониторинг инфраструктуры и устранение инцидентов.

6. Разработка и актуализация эксплуатационной документации.

ТРЕБОВАНИЯ:

1. Опыт работы системным администратором, системным инженером Linux от 3 лет.

2. Хорошие знания ALTLinux/RHEL/Debian или их производных, наличие сертификатов RHCSA, RHCE будет преимуществом.

3. Опыт работы с системами виртуализации KVM/Xen, Docker/LXC.

4. Знание и опыт работы c MySQL/PostgreSQL.

5. Понимание архитектуры OpenStack, опыт разворачивания в тестовой среде, реальный опыт будет преимуществом.

6. Понимание архитектуры распределенной системой хранения данных Ceph, опыт разворачивания в тестовой среде, реальный опыт будет преимуществом.

7. Понимание принципов работы основных сетевых протоколов и служб(IP, UDP, TCP, DNS, DHCP, FTP), модели OSI и стека протоколов TCP/IP.

8. Опыт написания скриптов(Bash/Python/Perl/Ruby).

9. Английский - чтение технической документации

10. Желание осваивать новое, умение работать в команде.

Михаил

Михаил

тоесть у нас виртуалки с dualstack - приватные сети + плвающие адреса на каждый инстанс и ipv6 на каждой виртуалке

а сам OpenStack у вас работает по IPv4 ?

Михаил

Михаил

Jaroslav

Jaroslav

Привет, есть ли подводные грабли, если включить на сетевых адаптерах SR-IOV, и нарезать порты сетевух на виртуальные адаптеры? Достаточно ли для счастья в сервере BMC порта, 1Gb адаптера для OOBM, и 2х25Gb адаептеров?