Sergey

Sergey

Dmitry

Dmitry

Уязвимости в маршрутизаторах D-Link.

● Уязвимость CVE-2018-10822.

Позволяет удаленным злоумышленникам читать произвольные файлы с помощью HTTP-запроса с символами /.. или // после «GET/uir» в запросе HTTP.

● Уязвимость CVE-2018-10824.

Административный пароль хранится в открытом виде в файлах маршрутизатора. Злоумышленник, заюзавший предыдущую уязвимость (CVE-2018-10822), может получить полный доступ к этим файлам и далее к маршрутизатору.

● Уязвимость CVE-2018-10823.

Аутентифицированный злоумышленник может выполнить произвольный код. Баг позволяет внедрить в параметр Sip страницы chkisg.htm команды оболочки и получить полный контроль над устройством.

Список устройст в уязвимостью:

DWR-116 с прошивкой младше 1.06

DIR-140L с прошивкой младше 1.02

DIR-640L с прошивкой младше 1.02

DWR-512 с прошивкой младше 2.02

DWR-712 с прошивкой младше 2.02

DWR-912 с прошивкой младше 2.02

DWR-921 с прошивкой младше 2.02

DWR-111 с прошивкой младше 1.01.

Бреши были найдены пол года назад, но проблема до сих пор не решена. Вероятно список может быть больше.

https://www.youtube.com/watch?v=s2xrQlfd7BY

https://seclists.org/fulldisclosure/2018/Oct/36

Sergey

Sergey

Владимир

Владимир

Это такой же маразм, как искать уязвимости в винде 98

Ну конкретно про 140л роутерскан знал дыру минимум полгода назад

Владимир

Владимир

Это такой же маразм, как искать уязвимости в винде 98

А если винда 98 на станке и по условиям лицензии должна иметь выход а интернеты?

Mike

Mike

А если винда 98 на станке и по условиям лицензии должна иметь выход а интернеты?

Делаешь выход через прокси.

Владимир

Владимир

Ну все вопросы на support@dlink.com

У меня вопросов нет. Я все ответы давно получил по этой теме. У меня есть только сожаление что в свое время десяток их купил

Sergey

Sergey

Ну если волнуют уязвимости, то перекатываемся на нашу прошивку, или на китайской не давать удаленный доступ к роутеру

Alexey

Alexey

👍

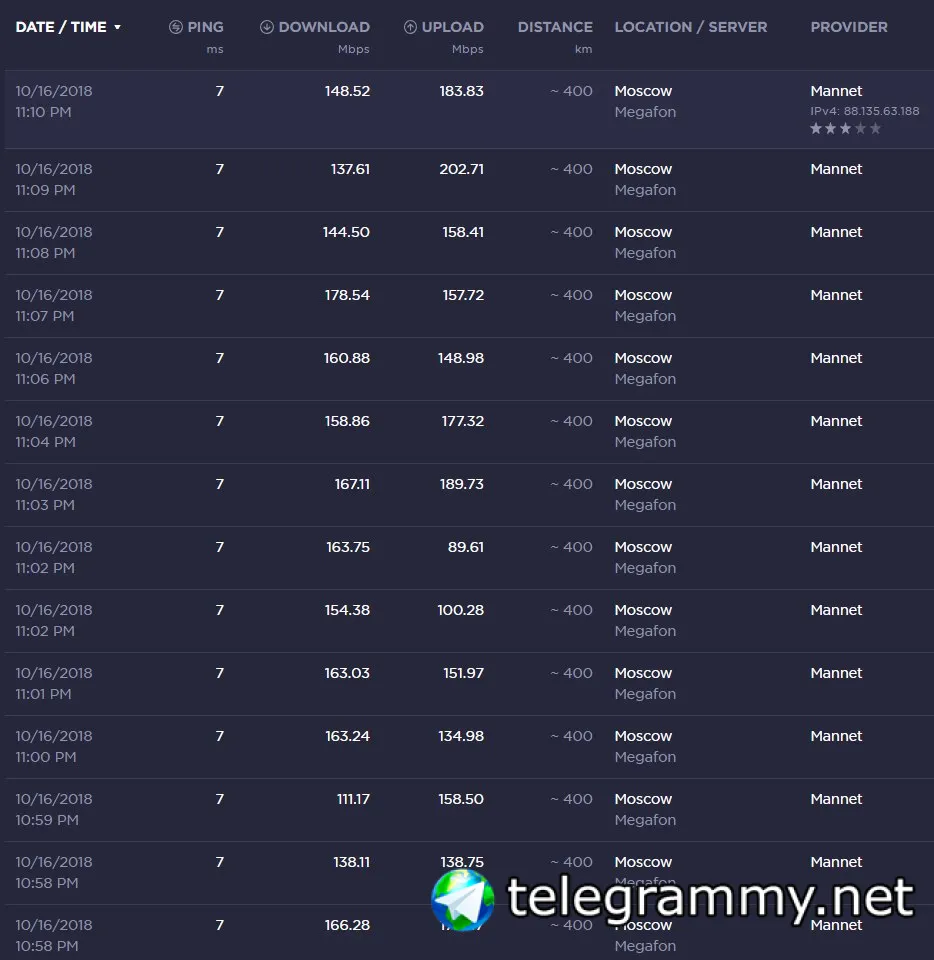

Добрый вечер!

Не знаю, что конкретно из предложенного помогло, но результат, как грится, налицо!

Есть небольшой провис по прлоаду, но по сравнению с тем, что было -- совсем некритичный.

Alexey

Alexey

Да не за что, для этого мы здесь и собрались)

Кстати, чтоб не тихушничать, сделано следующее: прошито в ночнушку от 17 числа, отключен флоу контроль, включен приоритет служебного трафика

Alexey

Alexey

Хм.. Странно, но ладно)

что есть, то есть)

мб ситуация испортится в течение нескольких дней, но надеюсь, что нет))

возможно, у Никиты есть иные подробности, я лишь поделился действиями, предложенными в письме)

Кирилл

Кирилл

народ а кто нибудь с апачем дружит ?

прям с живым? Они ж вымерли.... Немного понимаю... есси че

Vladimir

Vladimir

да я все понимаю про вчера сегодня . завтра ... NGNIX наше все .. но передалать под НГНИКС нет возможности

Vladimir

Vladimir

суть такова . не работает .htaccess , в конфиге <Directory />

Options FollowSymLinks

AllowOverride ALL

</Directory>

Vladimir

Vladimir

[root@cacti not]# ls -la

итого 36

drwxr-xr-x 3 root root 4096 Окт 19 22:57 .

drwxr-xr-x. 5 root root 4096 Окт 19 15:42 ..

-rwxrwxrwx 1 apache apache 2805 Окт 19 19:04 12.php

drwxr-xr-x 3 apache apache 4096 Окт 19 23:04 files

-rw-r--r-- 1 root root 169 Окт 19 22:52 .htaccess

-rw-r--r-- 1 root root 21 Окт 19 22:40 .htpasswd

-rw-r--r-- 1 apache apache 320 Окт 19 22:36 not.php

-rw-r--r-- 1 root root 900 Окт 19 16:10 proxy1.json

-rw-r--r-- 1 root root 84 Окт 19 23:04 send_mes_tel.log

Алексей

Алексей

суть такова . не работает .htaccess , в конфиге <Directory />

Options FollowSymLinks

AllowOverride ALL

</Directory>

случайно апач с 2.2 до 2.4 не обновил ? =)

Vladimir

Vladimir

[root@cacti not]# httpd -v

Server version: Apache/2.2.15 (Unix)

Server built: Jul 18 2016 15:24:00

ДАША

ДАША

alex

alex

MNXVZ

MNXVZ

Микола

Микола

ArRR

ArRR