Sergey

Sergey

Вообще когда пул в LAN сети и эта сеть больше чем /24 обязательно будут косяки, в этом случае надо выносить пул в отдельную сеть

Андрей

Андрей

Это прекрасно... И да, это работает... Но проблема осталась на месте... Пока один ВПН клиент подключён, ему все доступно, все ресурсы и хосты... Стоит подключиться второму клиенту (а подключение проходит нормально), так ресурсов ему не видать пока первый клиент не отключится...

Sergey

Sergey

Sergey

Sergey

Это прекрасно... И да, это работает... Но проблема осталась на месте... Пока один ВПН клиент подключён, ему все доступно, все ресурсы и хосты... Стоит подключиться второму клиенту (а подключение проходит нормально), так ресурсов ему не видать пока первый клиент не отключится...

клиенты подключаются случайно не с одного внешнего IP?

Андрей

Андрей

Сейчас пингуется постоянно клиент из очень-очень далека... И за стенкой стоит второй клиент, который выходит с другого IP провайдера... Тоже пингуется постоянно, но пингов нет... Ковыряю шлюзик, и смотрю как меняется картинка...

Андрей

Андрей

Пингую безответно "172.16.3.2"

В журнале по выборке "назначение - 172.16.3.2"

arp_access_allowed_expect

access_allow

Андрей

Андрей

hwsender=e0-69-95-35-58-cf hwdest=00-00-00-00-00-00 arp=request srcenet=e0-69-95-35-58-cf destenet=5c-d9-98-49-c1-13

Sergey

Sergey

Sergey

Sergey

Вообще когда пул в LAN сети и эта сеть больше чем /24 обязательно будут косяки, в этом случае надо выносить пул в отдельную сеть

Андрей

Андрей

Есть такая мулька-програмулька ZeroTier One. До 100 машин бесплатно, так что всё легально... Завёл в ней сеточку, и всё как бы гуд, НО абсолютно таже картина что и с DFL. Находится один клиент с пингом около 10мс, у остальных клиентов пинг меньше 300с не опускается...

Андрей

Андрей

При переносе пула, обяхательно выключить ARP прокси в настройках PPPTP

В смысле при выносе ВПН пула за рамки LAN_NET?

Ravik

Ravik

Может кто в теме VOIP: DLINK DVG-6004s при звонке сигнал из него попадает в астериск гдето через 7-10 сек. все это время у абонента идут нормальные гудки. Длинк и серв Астериск в одной сети, пинг нормальный. В чем может быть проблема?

Андрей

Андрей

Может кто в теме VOIP: DLINK DVG-6004s при звонке сигнал из него попадает в астериск гдето через 7-10 сек. все это время у абонента идут нормальные гудки. Длинк и серв Астериск в одной сети, пинг нормальный. В чем может быть проблема?

В целях саморазвития, это некий VoIP шлюз, настроенный на подключение к астериску? У шлюза есть своя вебморда с настройками? На астериске не прописана никакая группа вызова с указанием переключаться на неё если не берут трубку 10-15 секунд?

Sergey

Sergey

шел 2018 год, люди продолжали плакать, но есть PPTP)

Как бы у PPTP при всех недостатках есть и достоинства)

Sergey

Sergey

Может кто в теме VOIP: DLINK DVG-6004s при звонке сигнал из него попадает в астериск гдето через 7-10 сек. все это время у абонента идут нормальные гудки. Длинк и серв Астериск в одной сети, пинг нормальный. В чем может быть проблема?

как бы VoIP не моя тема, но первое что я бы проверил.. снял дамп и псмотрел идет ли с телефона RTP поток, если не идет, то к нам в ТП контакты я дам, если не идет.. то капать стерикс..

Ravik

Ravik

В целях саморазвития, это некий VoIP шлюз, настроенный на подключение к астериску? У шлюза есть своя вебморда с настройками? На астериске не прописана никакая группа вызова с указанием переключаться на неё если не берут трубку 10-15 секунд?

Да, это воип шлюз. С вебмордой, смотрит на Астериск. В Астере вроде все по дефолту. Таких групп нет.

Андрей

Андрей

Я жру PPTP потому как на дворе конец 2018, а мы всё на 2008r2 сидим и на DFL-260E... На отдельном сервачке крутился ранее TMG 2010... Но сервачёк я забрал, ибо есть ужо железяка которая ВПН умеет...

Андрей

Андрей

Про L2TP и IPSec, ситуация такова что штатный ВПН клиент на Виндовсе 7, не заточен под настройки безопасности DFL-260E с русской прошивкой... WW использовать низя... Закон нам запрещает сильно шифроваться...

Sergey

Sergey

Как бы у PPTP есть и достоинство.. напимер он работает по TCP, что есть хорошо на соединениях где потеря пакетов ситуация естественная, а на TCP у нас есть логический контроль доставки...

Sergey

Sergey

и если пакет задержался шейпером или в буфере.. приходит не вовремя, то он считается потерянным..

Sergey

Sergey

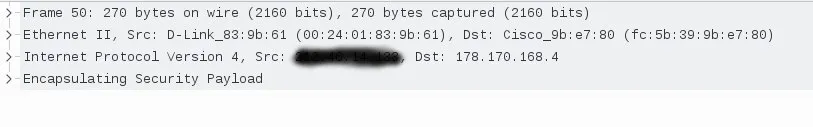

AH для аутентификации, транспорт ESP

Вообщето AH можно использовать в траспортном режиме и он не поддерживает инкапсуляцию, но при этом лучше защищает.

Sergey

Sergey

и это все "ходит" поверх IP, TCP или UDP там вообще не пахнет. Достаточно снять дамп сразу все видно

Mike

Mike

действительно, не до конца разобрался я похоже, по TCP\UDP ходит только 1 фаза пока обмен IKE идет, дальше заголовок ipsec сразу за заголовком ip ставится)

Sergey

Sergey

если брать протокол IKE то он имеет отношение к IPsec опосредованно, можно в ручном режиме настроить и без него)

Sergey

Sergey

при помощи IKE у нас происходит аутентификация конечных точек и согласование политик безопасности.

Микола

Микола

Sergey

Sergey