Bulat

Bulat

Чет не понял, другой модем что ли подоткнули?

Да, другой модем, этот перетыкивать быстрее, что-бы на связи быть

Вернуть тот что был?

Sergey

Sergey

Там все адреса от модема были получены и все должно было работать, потом что то произошло, потом вы переткнули модем и то, что произошло, в логах затерлось передергиванием модема

Bulat

Bulat

ZTE MF626

Trying 192.168.0.1...

Connected to 192.168.0.1.

Escape character is '^]'.

Dlink-Router login: admin

Password:

Welcome to

_______ ___ __ ____ _ _ ___

| ___ \ | | |__|| \ | || | / /

| | | || ___ | |__ __ | \| || |/ /

| |___| || |___| | || || |\ || \

|_______/ |______||__||_| \____||_|\___\

= Building Networks for People =

BusyBox v1.19.2 (2017-06-20 23:56:14 MSK) built-in shell (ash)

Enter 'help' for a list of built-in commands.

$ cat VERSION

NAME: DIR_620BALLWINS

VERSION: 3.0.0

SYSBUILDTIME: Wed Jun 21 00:04:46 MSK 2017

VENDOR: D-Link Russia

BUGS: <support@dlink.ru>

SUMMARY: Root filesystem image for DIR_620BALLWINS

$

Валерий

Валерий

посмотрим..

Oct 22 17:38:31 autoselect_chan_by_dlink[3685]: d-link channel[149+153] = 0

Oct 22 17:38:31 autoselect_chan_by_dlink[3685]: d-link channel[157+161] = 0

Oct 22 17:38:31 autoselect_chan_by_dlink[3685]: d-link select channel = 52 + 56

Валерий

Валерий

Если ни один клиент не подключен, периодически смотрится занятость каналов

У меня в настройках заданы каналы жёстко. Зачем смотреть?

Andrew

Andrew

Надо понимать что там сейчас достаточно сильно заняты пресловутой уязвимостью впа2. Если не сильно парит, то лучше попозже.

_Danila_Master_

_Danila_Master_

Надо понимать что там сейчас достаточно сильно заняты пресловутой уязвимостью впа2. Если не сильно парит, то лучше попозже.

Кинетики уже выкатили обновления, причем даже на модели, которые не в топе (Start, 4G II, к примеру)...

Ребята из Длинка - старенькие свои модели не обойдут стороной?!. 😊

Konstantin

Konstantin

Кинетики уже выкатили обновления, причем даже на модели, которые не в топе (Start, 4G II, к примеру)...

Ребята из Длинка - старенькие свои модели не обойдут стороной?!. 😊

зюхели, длинки, тплики, микротики и прочие сами эти уязвимости не фиксят

они ждут когда вендоры чипов (медиатеки, атеросы, реалтеки, броадкомы) пришлют им обновления и лишь тогда прошивки обновляют

Руслан

Руслан

dir-825 g1a - есть возможность ограничить вифи клиента по расписанию? типа запретить инет/подключение к сети в ночное время?

Юрий

Юрий

Sergey

Sergey

Всем доброго дня! Добро пожаловать в нашу группу.

Здесь вы можете обсуждать любые вещи, связанные с нашей продукцией.

Ругаться можно, но в меру😁

❗️Правил как таковых нет, баним исходя из ситуации.

Ну и конечно можете спрашивать у меня любые вопросы по роутерам, постараюсь ответить.

Я - работник компании D-Link, но чат неофициальный, потому можно на ты/вы/как еще вздумается.

Список e-mail адресов для связи со специалистами по направлениям:

Если возник вопрос по работе Wi-Fi - wifi@dlink.ru

ADSL и DSLAM - adsl@dlink.ru

NAS и камеры - multimedia@dlink.ru

VOIP-оборудование - voip@dlink.ru

Коммутаторы - switch@dlink.ru

При отправке письма убедитесь, что максимально полно описали проблему, по возможности приложили логи/скрины, а так же описали используемое оборудование(модель, ревизия, версия прошивки).

Если кто-то в теме - не возбраняется ответить и тут.

❗️Так же, можно запрашивать на тест прошивки для ваших роутеров. Они предоставляются на ваш страх и риск. Для этого напишите боту @dlink_rubot.❗️

Ну и, конечно, пишите свои жалобы и предложения. По мере возможности постараюсь их учесть.

Всем приятного общения!👍

fastchip

fastchip

Sergey

Sergey

@Mag31 попробуй поновее прошивку, после обновы сбрось настройки, посмотрим, что да как, но если проблема не в роутере, то, скорее всего, не поможет

Sergey

Sergey

825acE категорически не варит кофе... Шил, бил, просил.... Отказывается

це ж не броадком, он до стольких разогреться не сможет

Ivan

Ivan

==== Устранены уязвимости WPA2 (KRACK)

Подробности

==== Устранены уязвимости dnsmasq

Подробности

Версия dnsmasq обновлена до 2.78.

Ivan

Ivan

список чего?

Ну, типо для параноиков, где уже починено чип-вендором. Хотя можно самому поискать.

Ivan

Ivan

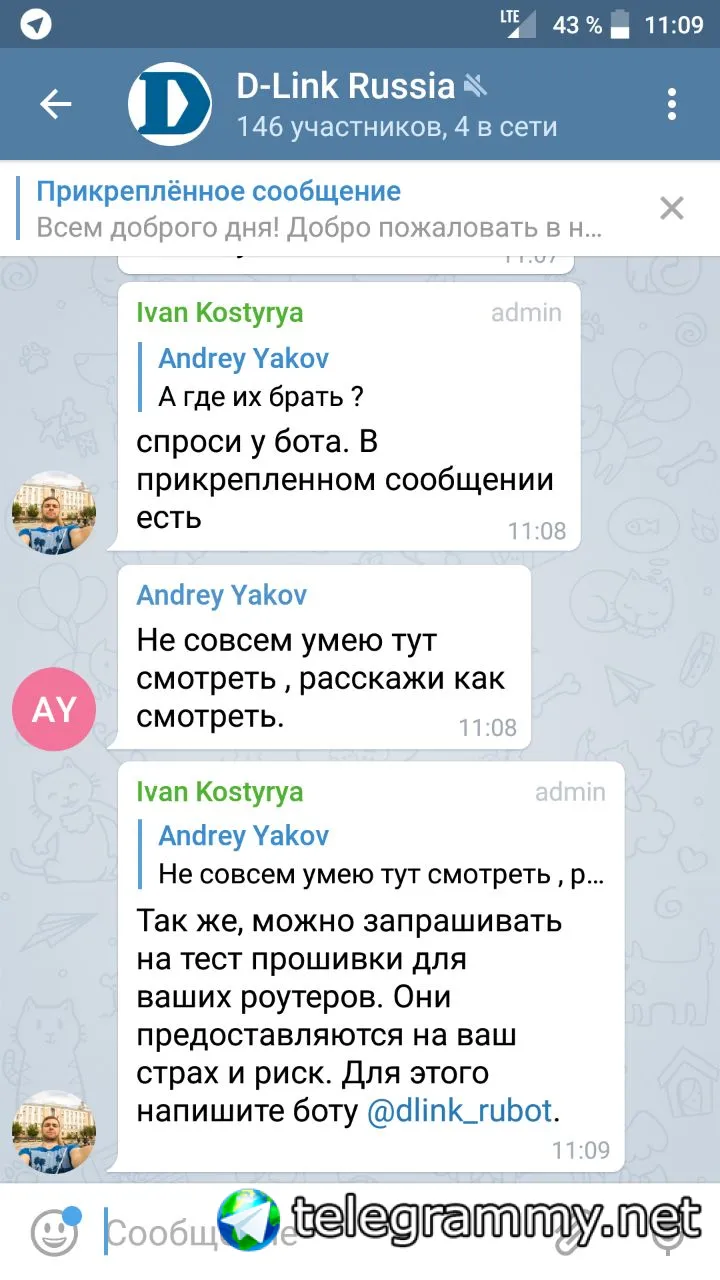

Не совсем умею тут смотреть , расскажи как смотреть.

Так же, можно запрашивать на тест прошивки для ваших роутеров. Они предоставляются на ваш страх и риск. Для этого напишите боту @dlink_rubot.

Sergey

Sergey

==== Устранены уязвимости WPA2 (KRACK)

Подробности

==== Устранены уязвимости dnsmasq

Подробности

Версия dnsmasq обновлена до 2.78.

напишу еще раз для всех, то, что мы закрыли уязвимость на роутере, никак не спасет от уязвимости, так как она на клиентской стороне

Sergey

Sergey

копипаста с ixbt:

Ну развели панику везде где могли... Ужас. Хоть бы кто почитал.

Обновлять нужно в 99% случаев не роутер, а клиентов. Уязвимы именно они.

Если вы не используете репитер/wisp (apcli) и 802.11R (поддержка в обсуждаемой прошивке не включена) то патчить на стороне роутера НЕ ЧЕГО.

Т.е. в типовой домашней схеме (без репитеров) уязвимы клиенты и только клиенты. И прослушать можно только трафик от клиента в сторону АП.

На этом всё и заканчивается.

Причём пофигу будет там у вас WPA2 Enterprise с радиусом или WPA2-PSK. Уязвимость ниже уровнем. В самой процедуре хэндшейка.

Проблема в том, что уязвимых клиентов которые уже никогда не будут обновлены 90% на руках у людей. Вот тут проблема, а не в роутере.

У Хрупалова вон вообще фикс в коде apcli на клиентские устройства влияет и делает их неуязвимыми. ФИ 3 раза.

Трясите производителей своих клиентов, обновляйте дрова на картах, если нет опять трясите. Роутер тут в подавляющем большинстве не при делах.

Лучше бы озаботились нормальную парольную фразу поставить. А то сейчас wpa2 брутфорситься локально после перехвата стадии хэндшейка (можно с привлечением GPU) и слабые пароли щёлкаются только в путь (до 12 знаков и/или состоящие только из цифр). И словари даже весьма внятные есть.

Вон на просторе инета за 5 баксов предлагают "восстановить" пароль по перехваченной фазе согласования в WPA2+AES. WPA2 Enterprise сложнее, но тоже реально. Остальное вообще всё ломается в лоб без брутфорса даже.

Kovu

Kovu

Sergey

Sergey

Причем тут дрова. Это не их уровень. Винда запатчилась и пофиг какая карта стоит. Это уровень операционки.

казалось бы, причем тут роутер?

Микола

Микола