Vladislav

Vladislav

Ask

Ask

ну как выше писал

void(*f)();

f = (void(*)())&mthread;

(void)(*f)();

Хз, у меня твой вариант норм компилит) оптимизацию включили/отключи

@ENERGY_STAFF

@ENERGY_STAFF

кстати, если в хексредактор закинуть шестнадцатеричне значения то тоже должен отдизасемблить

🦥Alex Fails

🦥Alex Fails

Новенький, свеженький Intel's Software Developer Manual. Прямо с полки^W^W с сайта Intel

#book #intel #softwaremanual

Dmitry

Dmitry

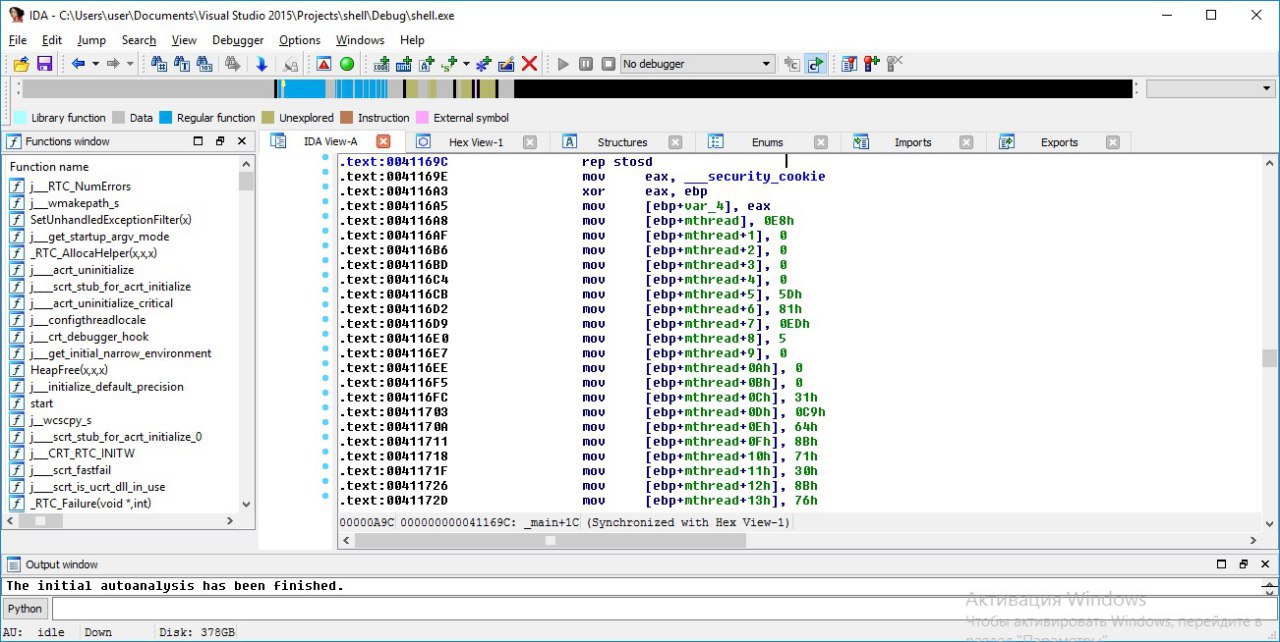

короче, задача-то у меня следующая:

на вход даётся три байта и регистр

нужно выяснить, являются ли эти три байта инструкцией mov заданный_регистр, другой_регистр

и вернуть другой_регистр

ну или ничего не вернуть в случае если это не мов

Dmitry

Dmitry

т.е. я конструирую его начиная с 01001 R X B.

X - относится к SIB. мне не нужен SIB, поэтому у меня всегда будет там 0.

т.е. я ищу паттерн 01001 R 0 B

Ruslan

Ruslan

когда писал генератор кода для подмножества асемблера находил таблицы в сети: там для всех команд быіли коды

Dmitry

Dmitry

у меня на входе три байта и регистр, скажем, eax

и мне нужно выяснить, являются ли эти три байта инструкцией mov eax, другой_регистр

и, если да, получить другой_регистр

Dmitry

Dmitry

а если регистр r8-r15, то получаются две маски:

49 = 01001001 - новый регистр в modr/m в поле rm

4C = 01001100 - новый регистр в modr/m в поле reg

dukeBarman

dukeBarman