Maxim

Maxim

Насколько герметична песочница (контейнер) на уровне файловой системы?

герметичность песочницы это?

Maxim

Maxim

Может ли теоретически вредоносный код в контейнере выбраться на внешнюю файловую систему?

вредоносный код в контейнере - уже круто!

способность выбраться на "внешнюю файловую систему" - агонь.

в конце этот код должен представиться "скайнет" и захватить мир с помощью ядерных бомб.

Предлагаю написать сценарий для российского синематографа! срубим бабосов как два "терминатора"!

Navern

Navern

вредоносный код в контейнере - уже круто!

способность выбраться на "внешнюю файловую систему" - агонь.

в конце этот код должен представиться "скайнет" и захватить мир с помощью ядерных бомб.

Предлагаю написать сценарий для российского синематографа! срубим бабосов как два "терминатора"!

По-моему вопрос вполне корректный

.

.

вредоносный код в контейнере - уже круто!

способность выбраться на "внешнюю файловую систему" - агонь.

в конце этот код должен представиться "скайнет" и захватить мир с помощью ядерных бомб.

Предлагаю написать сценарий для российского синематографа! срубим бабосов как два "терминатора"!

Это был здоровый интерес в учебных целях.

Navern

Navern

Изоляция средствами ядра происходит. Любые баги в ядре на хостовой машине - потенциальная возможность эксплуатации из контейнера

Maxim

Maxim

По-моему вопрос вполне корректный

Начертите пожалуйста границу вредоносного от не вредоносного

Navern

Navern

Начертите пожалуйста границу вредоносного от не вредоносного

Давай без философии, вопрос вполне понятен

.

.

Начертите пожалуйста границу вредоносного от не вредоносного

В данном случае может быть такой пример: вредоносный код внутри левого образа, который нацелен на порчу данных на внешней ОС

Navern

Navern

Файловая система изолируется и условно говоря биндмаунтится внутрь контейнера. Так же удаление файлов внутри контейнера затроне только его. Если вы не делаете каких-то вещей типа маунтов с хостовой системы, то всё должно быть нормально(ну не учитывая баги в ядре которые я упомянул выше)

Navern

Navern

Я задал вам конкретный вопрос, где граница?

Если код сделал так, что ты потерял бабло, то он вредоносный)

.

.

Navern

Navern

Понятно, благодарю

Тут всё упирается в баги и в то, что из изоляции иногда можно выбраться. Смотри недавнюю уязвимость в runc.

.

.

Тут всё упирается в баги и в то, что из изоляции иногда можно выбраться. Смотри недавнюю уязвимость в runc.

Конечно, баги всегда есть. Мне было интересно: есть ли умышленная лазейки из контейнера в файловую систему внешней ОС

Navern

Navern

Конечно, баги всегда есть. Мне было интересно: есть ли умышленная лазейки из контейнера в файловую систему внешней ОС

если ты маунты не прокидываешь, то нет. Не помню толлько как файлы устройств обрабатываются, тут надо проверять

.

.

Maxim

Maxim

Один не помнит, второй все понял, на каком вы языке разговариваете?)))) а главное серьезно так

Navern

Navern

Один не помнит, второй все понял, на каком вы языке разговариваете?)))) а главное серьезно так

Главное ты был очень полезным и потроллил. Молодец)

.

.

.

.

Песочница — специально выделенная среда для безопасного исполнения компьютерных программ

Герметиза́ция — обеспечение непроницаемости для газов и жидкостей поверхностей и мест соединения деталей. (тут можно было бы просто обойтись словом изолированность)

Секьюрити это безопасность. Можно уловить связь между песочницей, безопасностью и герметичностью

Теперь про смысл самого вопроса

chroot можно сказать дедушка виртуализации. Но он не безопасен. Его сложно кому либо доверить. Естественно кто то может захотеть "выбраться наверх"

В докер контейнер можно зайти извне. Можно ли выйти изнутри? Какие могут быть дыры в виртуализации и изоляции? Насколько это безопасно по сравнению с другими системами виртуализации? Докер сделан очень хитро, оверхед ресурсов минимален. Но есть ли ложка дегтя в этой бочке меда?

Контейнеров в докерхабе много. Теоретически кто то может выложить образ, который будет делать не совсем то, что ты думаешь (иметь вредоносный код). Понимаю, тут человеческий фактор большой. Но он есть. Насколько здесь спасает виртуализация докера?

AstraSerg

AstraSerg

Конечно, баги всегда есть. Мне было интересно: есть ли умышленная лазейки из контейнера в файловую систему внешней ОС

Ничего такого нет. Проблема может быть только если смонтировали часть хостовой системы в контейнер.

.

.

Ничего такого нет. Проблема может быть только если смонтировали часть хостовой системы в контейнер.

Вот это и хотел понять) развернуто расписал для Максима.

AstraSerg

AstraSerg

Вот это и хотел понять) развернуто расписал для Максима.

Вообще, суть в том, что побег из контейнера — это лакомый кусочек. Если такое кто-то находит, он может получить не плохой баунти.

Navern

Navern

я бы сказал суть в том, от кого ты хочешь изолироваться и как. И склько тебе будет стоить дыра в безопасности

Andrey

Andrey

ну... так почитайте новости и увидите, глубины падения, но гораздо хуже что оно по дизайну не очень для этого предназначено

AstraSerg

AstraSerg

Вот недавно был баг на некоторых осях, если хостовый рут прокинут в контейнер, то можно было выбраться.

AstraSerg

AstraSerg

Вот недавно был баг на некоторых осях, если хостовый рут прокинут в контейнер, то можно было выбраться.

https://threatpost.com/hack-allows-escape-of-play-with-docker-containers/140831/

AstraSerg

AstraSerg

И вот https://thenewstack.io/what-you-need-to-know-about-the-runc-container-escape-vulnerability/

.

.

так что не натягивайте сову на глобус и просто юзайте инструмент по назначению

Я недавно начал изучение докера. Причины: 50 на 50 соответсвенно практическая необходимость и живой интерес к этому зверю.

Как то не хочется ограничиваться лишь изучением использования этого зверя. Мне интересно как он сделан

AstraSerg

AstraSerg

Я недавно начал изучение докера. Причины: 50 на 50 соответсвенно практическая необходимость и живой интерес к этому зверю.

Как то не хочется ограничиваться лишь изучением использования этого зверя. Мне интересно как он сделан

Похвальное желание. Правда, на этом пути встречаются тролли. Так что крепитесь :)

.

.

Похвальное желание. Правда, на этом пути встречаются тролли. Так что крепитесь :)

Этим мне и нравится ру коммьюнити. Троллей много, но это способствует обучению, как ни странно

AstraSerg

AstraSerg

поверьте вопрос безопасности. тут десятый хоть снаружи, хоть изнутри

Это — да. Нужно понимать, что за такими дырами очень серьезно охотятся. Так что их мало. Можете забить на это. Начните с сети, например. Или с docker-compose

Navern

Navern

Безопасность просто про то, чтобы разграничивать слои между собой и понимать какие угрозы/риски есть если один из слоев окажется скомпрометирован.

Если у вас выбор между приложением на сервере или приложением в докере на том же сервере. То во втором варианте злоумышленнику требуется чуть больше усилий в случае если приложение окажется взломанным

Navern

Navern

но возможны другие факторы, там например у вас разделяемая среда или что-то в этом роде. Короче нужно понять что защищаете и от кого. Если интересна именно безопсность.

Alexey

Alexey

Привет

Вопрос про docker ubuntu и ufw

По умолчанию для ufw правило - deny

Но если пробрасывать порт в докер - в ufw создается отдельное правило на разрешение данного порта?

A

A

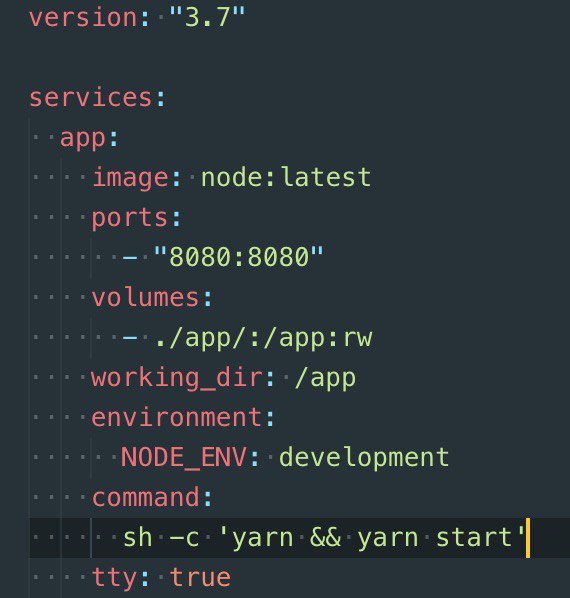

Всем привет, создал docker-compose для FE в котором есть webpack-dev-server который при запуске пишет мне ℹ 「wds」: Project is running at http://localhost:8080/ открываю его в браузере и вижу This site can’t be reached. ports: - "8080:8080" прописан. При этом если запускаю nodejs exporess server на 3000 порту проблем нету с открытием. если без докера запускаю webpack-dev-server тоже проблем нету, что может быть не так?

Vadim

Vadim

Всем привет, создал docker-compose для FE в котором есть webpack-dev-server который при запуске пишет мне ℹ 「wds」: Project is running at http://localhost:8080/ открываю его в браузере и вижу This site can’t be reached. ports: - "8080:8080" прописан. При этом если запускаю nodejs exporess server на 3000 порту проблем нету с открытием. если без докера запускаю webpack-dev-server тоже проблем нету, что может быть не так?

module.exports = {

devServer: {

public: '0.0.0.0:8080'

}

}

Kana

Kana

Andrey

Andrey

Всем привет, кто может подсказать по работе Kubernetes? или отдельная группа есть?

Запустили новую ноду, развернул под (коннектится к базе), но он не может хотябы постучать к хосту базы..

В кубернете есть ограничение по умолчанию на DROP исходящий из подов пакетов?

AstraSerg

AstraSerg

Andrey

Andrey

Так попробуй этот де под на другой ноде развернуть. Может новую криво добавил

не думаю.. пробовал через kubectl run -it --rm --restart=Never busybox --image=busybox sh

попинговать тот же гугл или какие-то соседние машины.. тишина, зато с другой ноды всё отлично работает

Andrey

Andrey

Ну так раз на новой ноде сети нет, то в неи и проблема, не?

на ноде есть, сама машина успешно видит всё, телнет проходит.

Да успешно поняты все модули

Andrey

Andrey

в iptables DROP на цепочке форвард х)

тут уже искал..

*filter

:INPUT ACCEPT [0:0]

:FORWARD DROP [0:0]

:OUTPUT ACCEPT [634:98146]

дроп выставил

Andrey

Andrey

[root@kubertest home]# uname -a

Linux kubertest 3.10.0-862.el7.x86_64 #1 SMP Fri Apr 20 16:44:24 UTC 2018 x86_64 x86_64 x86_64 GNU/Linux

Сергей

Сергей

Центось ? фаерволлд стоп дисейбл. В сиксткл енейбл форвардинг, селинукс дисейбл, свап офф. Хост в ребут

Andrey

Andrey

а если iptables, файрвол отключены на самой машине, Куб всё равно тянет настройки и свой внутренний роут устраивает? или всё таки также становится неактивным?

Игорь

Игорь

Denis

Denis