Moneron 🇷🇺

Moneron 🇷🇺

ничего не отвалилось после обновления?

Насущный вопрос :) обычно внутри одной версии всё работает. А вот переходы через версию (6.36->6.37) непредсказуемы

Дмитрий

Дмитрий

Moneron 🇷🇺

Moneron 🇷🇺

частоты он показывает,а вот сети нет

Я заметил, что на картах с ас-протоколом не работают spectral-scan и spectral-history. Возможно, ваша проблема связана с этим

Anibius

Anibius

These features are simply not supported by the AC wireless chips, software can't be fixed as the hardware lacks this ability.

Above mentioned Changelog entries apply to Snooper and Scan

Moneron 🇷🇺

Moneron 🇷🇺

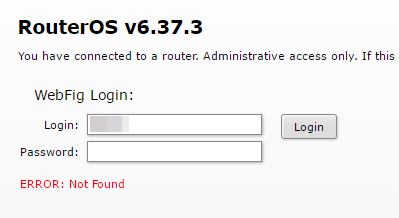

после обновления хап-лайта на 37.3 перестал пускать по https:

hEX вполне нормально пускает по хттпс

Евгений

Евгений

whois 212.200.142.37

% This is the RIPE Database query service.

% The objects are in RPSL format.

%

% The RIPE Database is subject to Terms and Conditions.

% See http://www.ripe.net/db/support/db-terms-conditions.pdf

% Note: this output has been filtered.

% To receive output for a database update, use the "-B" flag.

% Information related to '212.200.142.0 - 212.200.142.255'

% Abuse contact for '212.200.142.0 - 212.200.142.255' is 'abuse@telekom.rs'

inetnum: 212.200.142.0 - 212.200.142.255

netname: Union-Inzenjering-NET

descr: Indjija

country: CS

admin-c: MG5218-RIPE

tech-c: DM3168-RIPE

status: ASSIGNED PA

mnt-by: TELEKOM-MNT

created: 2004-11-23T12:48:31Z

last-modified: 2004-11-24T12:46:07Z

source: RIPE # Filtered

person: Dragan Miljkovic

address: BXYnet

address: Indjija

address: Serbia and Montenegro

phone: +381 22 561-161

fax-no: +381 22 561-011

nic-hdl: DM3168-RIPE

created: 2004-11-24T12:43:17Z

last-modified: 2016-04-06T17:39:33Z

mnt-by: RIPE-NCC-LOCKED-MNT

source: RIPE # Filtered

kyysu

kyysu

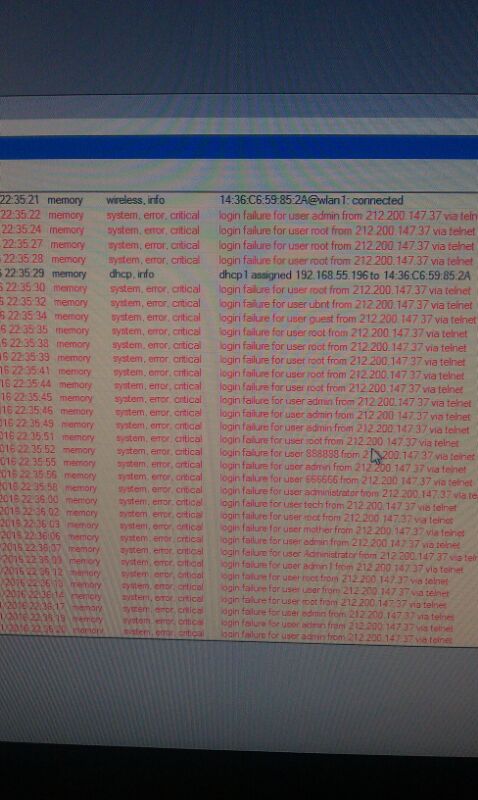

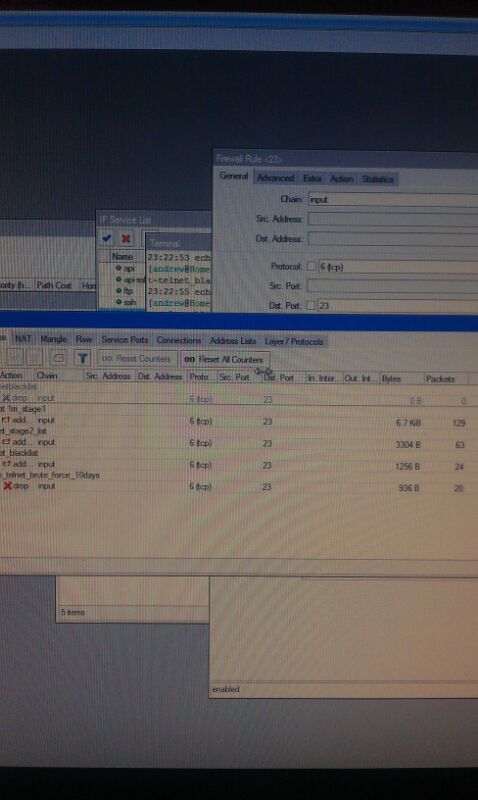

Есть один метод "honipot" ловушка - поднимается второй белый ip на интерфейсе и на него ловится все и адрес лист на неделю.

Archi

Archi

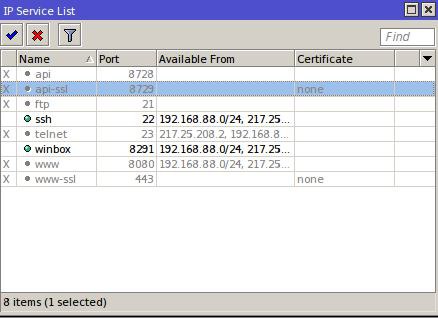

Телнет и не нужен, отключаю всегда этот сервис, но увидев попытки проломиться захотелось не простым отрубаниеи сервиса закрыть доступ

Евгений

Евгений

Телнет и не нужен, отключаю всегда этот сервис, но увидев попытки проломиться захотелось не простым отрубаниеи сервиса закрыть доступ

Это не простое отрубание, это внесение сервиса в файл hosts.deny

Евгений

Евгений

cat /etc/hosts.deny

# /etc/hosts.deny: list of hosts that are _not_ allowed to access the system.

# See the manual pages hosts_access(5) and hosts_options(5).

#

# Example: ALL: some.host.name, .some.domain

# ALL EXCEPT in.fingerd: other.host.name, .other.domain

#

# If you're going to protect the portmapper use the name "rpcbind" for the

# daemon name. See rpcbind(8) and rpc.mountd(8) for further information.

#

# The PARANOID wildcard matches any host whose name does not match its

# address.

#

# You may wish to enable this to ensure any programs that don't

# validate looked up hostnames still leave understandable logs. In past

# versions of Debian this has been the default.

# ALL: PARANOID

bukass@bukass-Aspire-ES1-131:~$ cat /etc/hosts.allow

# /etc/hosts.allow: list of hosts that are allowed to access the system.

# See the manual pages hosts_access(5) and hosts_options(5).

#

# Example: ALL: LOCAL @some_netgroup

# ALL: .foobar.edu EXCEPT terminalserver.foobar.edu

#

# If you're going to protect the portmapper use the name "rpcbind" for the

# daemon name. See rpcbind(8) and rpc.mountd(8) for further information.

Andrey

Andrey

1 микротик. два разных оператора, два белых айпи. переключение каналов установкой разного distance - ок. возможно сделать доступность извне всегда по обоим адресам?

Sergey

Sergey

Маркировать соединения каждого провайдера и закидывать в соответствующую таблицу маршрутизации

Artem

Artem

Дмитрий

Дмитрий

Если что прилетело с одно шлюза туда же и отправлять нужно сам не уйдёт пойдёт по довольному пути

🔥il’yaS

🔥il’yaS